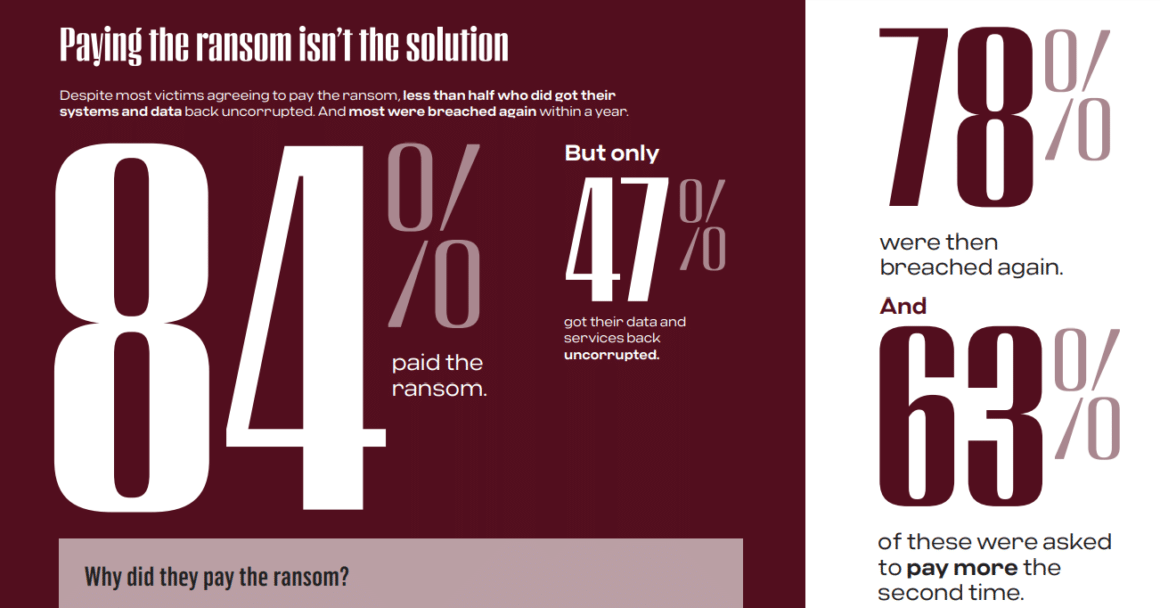

L’étude de Cybereason révèle que 78% des entreprises ayant payé une rançon subissent des attaques répétées et toujours plus coûteuses, attirant d’autres cybercriminels.

Les statistiques rapportées par Cybereason dans leur étude « Ransomware : Le Coût pour les Entreprises 2024 » soulignent la situation précaire dans laquelle se trouvent les entreprises face aux attaques de ransomware.

Avec un pourcentage de 78% des organisations qui ont payé une rançon et qui ont été attaquées une seconde fois, il est évident que céder aux exigences de rançon est loin d’être une solution fiable au problème. Il est important de noter également que, lors de ces attaques subséquentes, près des deux tiers de ces organisations ont fait face à des demandes de rançon plus élevées, les enfonçant davantage dans le piège des cybercriminels.

La récurrence des attaques par le même acteur de la menace dans 36% des cas suggère qu’une fois qu’une vulnérabilité est exploitée, elle devient une cible marquée pour une exploitation répétée. Ce problème est aggravé par le fait que 42% des victimes ont rencontré un autre attaquant la deuxième fois, démontrant que payer la rançon peut également faire de l’organisation victime une cible pour d’autres cybercriminels.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Greg Day, Global Field CISO (VP) chez Cybereason, articule la nature problématique de l’acceptation des demandes de rançon car cela échoue à assurer trois points critiques : la prévention de la revente des données sur le marché noir, la récupération complète des fichiers et des systèmes, et la garantie contre des attaques futures. Ses aperçus sont étayés par le grand contingent, près de la moitié, des victimes de ransomware estimant leurs pertes commerciales entre 1 et 10 millions de dollars, avec une fraction significative signalant des dommages financiers encore plus catastrophiques dépassant les 10 millions de dollars.

Alors que les demandes monétaires affichent une augmentation alarmante, comme aux États-Unis où la rançon moyenne est montée à 1,4 million de dollars.

Les points d’entrée préférés des acteurs de ransomware impliquent des approches complexes comme les infractions dans la chaîne d’approvisionnement, qui ont représenté 41% des infiltrations, démontrant le besoin d’une sécurité complète tout au long de la chaîne d’approvisionnement. L’utilisation d’insiders et de voies directes souligne également la diversité des méthodes employées, ainsi que la tâche difficile de sécuriser chaque point d’entrée possible.

Enfin, l’incorporation de l’IA générative par les acteurs du ransomware souligne l’escalade de la course aux armements en cybersécurité. Ces outils sont utilisés pour peaufiner les tactiques d’ingénierie sociale et surmonter les barrières linguistiques, rendant les menaces de plus en plus convaincantes et difficiles pour les individus et les mesures de sécurité traditionnelles de détecter et de résister.

Pour en savoir plus

(Re)découvrez également:

Des idées de lecture cybersécurité

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.