Voici le rapport de veille avec des liens directs vers les actus les plus intéressantes de la semaine passée. Certaines d’entre elles seront développées dans les prochains articles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

LockBit a menti : les données volées proviennent d’une banque et non de la Réserve fédérale américaine

Le groupe de ransomware LockBit, récemment perturbé, dans une tentative désespérée de faire un retour, a affirmé cette semaine avoir touché la Réserve fédérale, la banque centrale des États-Unis.

Telegram affirme avoir « environ 30 ingénieurs » ; des experts en sécurité affirment que c’est un signal d’alarme.

Le fondateur de Telegram, Pavel Durov, déclare que sa société n’emploie qu’environ 30 ingénieurs. Les experts en sécurité affirment que cela soulève de sérieuses questions concernant la cybersécurité de l’entreprise.

Les plus grandes violations de données en 2024 : 1 milliard d’enregistrements volés et en augmentation | TechCrunch

Certains des plus importants et des plus dommageables piratages de 2024 ont déjà entraîné le vol de plus d’un milliard d’enregistrements. De plus, quelques mentions spéciales.

Microsoft révèle de nouveaux courriels compromis par le piratage russe.

Le groupe de hackers russe, Midnight Blizzard, a accédé à un plus grand nombre d’emails de Microsoft que ce qui avait été initialement rapporté.

Piratage d’une entreprise de vérification d’âge met en lumière le danger pour la vie privée des lois sur les réseaux sociaux.

Nous l’avons déjà dit : la vérification de l’âge en ligne est incompatible avec la vie privée. Les entreprises chargées de stocker ou de traiter des documents sensibles tels que les permis de conduire risquent de rencontrer des violations de données, exposant potentiellement non seulement des données personnelles telles que les pièces d’identité délivrées par le gouvernement des utilisateurs, mais aussi…

Une porte dérobée s’est glissée dans plusieurs plugins WordPress dans le cadre d’une attaque d’approvisionnement en cours.

Des mises à jour malveillantes disponibles sur WordPress.org créent un compte administrateur contrôlé par l’attaquant.

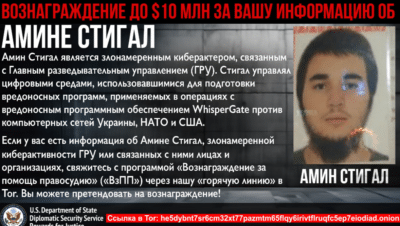

Les États-Unis annoncent une récompense pour le pirate informatique du GRU russe derrière les attaques en Ukraine.

Le Département de la Justice des États-Unis a annoncé des accusations contre un membre du service de renseignement militaire russe GRU pour avoir mené des attaques de type effaceur en Ukraine en 2022.

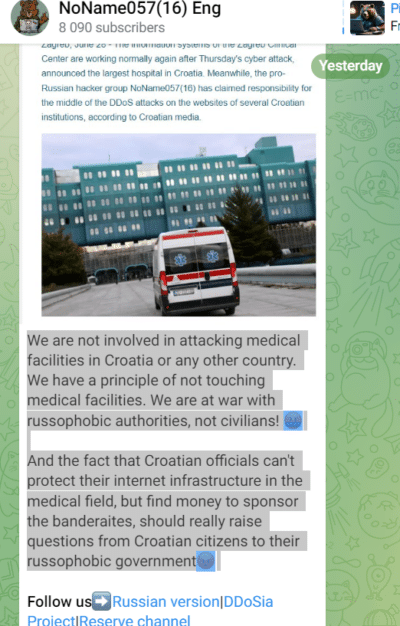

Une cyberattaque a paralysé le Centre Hospitalier Universitaire de Zagreb en Croatie.

Une cyberattaque a visé le Centre Hospitalier Universitaire de Zagreb (KBC Zagreb) dans la nuit de mercredi, selon la Radiotélévision Croate.

257 millions de dollars saisis dans une opération mondiale de la police contre les arnaques en ligne.

L’opération First Light met en lumière l’ampleur de l’influence des syndicats de fraude.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.