Le rapport 2024 d’OpenText révèle une collaboration accrue entre États-nations et cybercriminels, ciblant les infrastructures critiques et augmentant les menaces liées aux chaînes d’approvisionnement globales.

Selon le 2024 OpenText Enterprise Threat Report, le paysage des cybermenaces évolue rapidement, avec des acteurs étatiques et des cybercriminels travaillant de plus en plus en étroite collaboration pour cibler des infrastructures critiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce rapport, basé sur les données collectées par les chasseurs de menaces d’OpenText, révèle des tendances marquantes pour l’année à venir, notamment l’implication croissante des États-nations dans des cyberattaques géopolitiques et une escalade des menaces liées aux chaînes d’approvisionnement mondiales.

Tendances actuelles des tactiques des adversaires

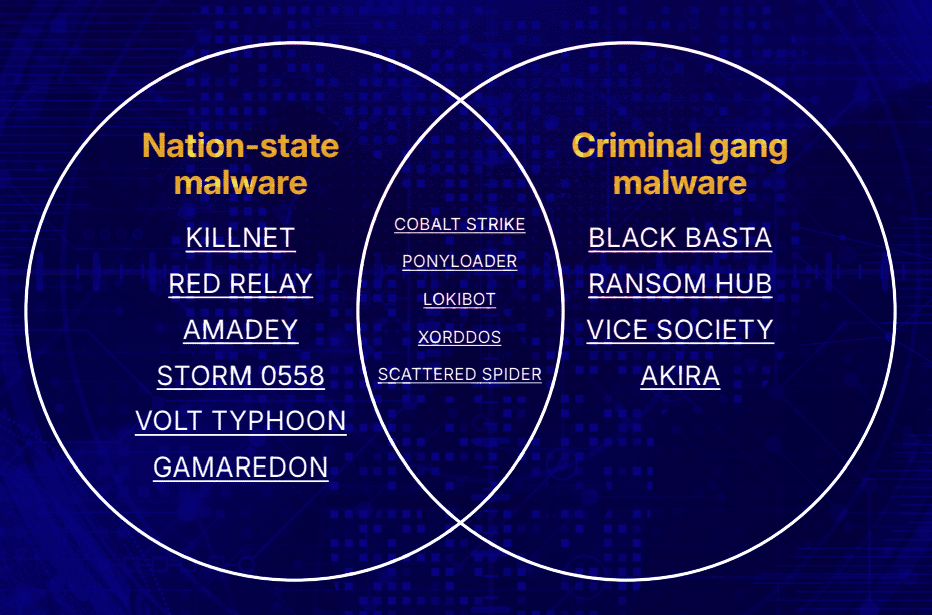

En 2024, le paysage des cybermenaces continue de se complexifier, avec une augmentation des collaborations entre des acteurs étatiques et des groupes cybercriminels.

Ces alliances visent à maximiser l’impact des attaques en ciblant des événements géopolitiques ou économiques d’envergure. Les principaux acteurs étatiques tels que la Russie et la Chine mènent des opérations de cyberespionnage et des cyberattaques en étroite collaboration avec des groupes de cybercriminalité comme Killnet ou Storm0558.

Cette tendance a été particulièrement observée dans les attaques liées au soutien apporté à l’Ukraine dans le conflit en cours avec la Russie. Les cybercriminels orchestrent des campagnes massives de ransomware et des attaques par déni de service (DDoS) en guise de représailles contre les pays qui soutiennent militairement ou politiquement l’Ukraine.

Par ailleurs, les chaînes d’approvisionnement mondiales sont devenues une cible privilégiée, permettant aux adversaires de perturber des secteurs critiques de manière indirecte. Ce type d’attaque vise à exploiter les vulnérabilités des infrastructures de cybersécurité moins robustes des pays tiers, créant ainsi des points d’entrée pour des attaques ultérieures.

Prédictions pour la fin de l’année 2024

Toujours selon Opentext, alors que l’élection présidentielle américaine de 2024 approche, il est prédit que celle-ci sera un point chaud pour les activités malveillantes. Les groupes de cybercriminels ainsi que les acteurs étatiques vont probablement exploiter les moments de distraction liés à cet événement pour mener des opérations de désinformation, d’espionnage, et de perturbation des systèmes critiques. Les attaques DDoS devraient augmenter de manière significative, perturbant l’accès à l’information durant cette période cruciale.

Les experts en cybersécurité s’attendent également à une escalade de la course aux armements cybernétiques. Les États-nations continuent de stocker des vulnérabilités « zero-day », qui sont particulièrement redoutées pour leur capacité à passer inaperçues. Ces armes numériques pourraient être utilisées lors de conflits pour désactiver des infrastructures critiques telles que les réseaux électriques ou les systèmes de transport.

Enfin, la désinformation, facilitée par l’essor de l’intelligence artificielle (IA), atteindra des niveaux élevés. Les deepfakes et les faux contenus générés par IA rendront de plus en plus difficile de distinguer la vérité de la manipulation. Cette évolution pourrait entraîner une érosion de la confiance dans les médias et les sources d’information traditionnelles, rendant les attaques informationnelles encore plus pernicieuses.

Les attentes autour de l’intelligence artificielle face aux menaces de cybersécurité

Après des années d’enthousiasme autour de l’IA, les attentes commencent à se réaligner sur la réalité des capacités de cette technologie. Si l’IA peut transformer la cybersécurité en augmentant l’efficacité des analystes et en améliorant la détection des menaces, il est important de se rappeler que cette technologie est également à la disposition des cybercriminels. Les attaquants les plus sophistiqués, notamment au niveau des États-nations, exploitent désormais l’IA pour contourner les mesures de sécurité, en particulier celles basées sur l’analyse des anomalies.

Il devient donc évident que l’IA ne remplace pas l’humain dans la cybersécurité, mais qu’elle constitue un outil puissant pour compléter les efforts humains face à l’évolution des menaces. Elle peut améliorer la productivité des analystes et permettre une réponse plus rapide aux incidents, mais le jugement humain reste essentiel pour assurer une défense efficace.

Recommandations pour les CISO des entreprises

Pour se préparer à cette menace en constante évolution, Opentext recommande aux responsables de sécurité des entreprises de renforcer leurs défenses à plusieurs niveaux et en particulier :

- Connaître ses chaînes d’approvisionnement : Les attaquants exploitent souvent les vulnérabilités des fournisseurs pour pénétrer les systèmes des grandes entreprises. Une gestion efficace des risques liés à la chaîne d’approvisionnement est essentielle pour prévenir ces attaques indirectes.

- Connaître sa pile logicielle : De nombreuses vulnérabilités critiques émergent des projets utilisés par les entreprises. Il est crucial d’avoir une vue d’ensemble des logiciels en usage dans l’entreprise pour réagir rapidement à l’apparition de nouvelles vulnérabilités.

- Exploiter l’IA stratégiquement : Bien que l’IA ne puisse pas tout résoudre, elle peut être utilisée pour augmenter l’efficacité des opérations de sécurité. Cela inclut la chasse proactive aux menaces, la détection des anomalies et l’automatisation de la réponse aux incidents.

Enfin, il est important de se concentrer sur les éléments humains des attaques. Les erreurs humaines et les collaborateurs malveillants sont souvent au cœur des violations de données. Une gestion rigoureuse des identités et des accès (IAM), associée à une éducation continue des employés, reste indispensable pour contenir les dégâts causés par ces erreurs.

Découvrez une lecture complémentaire à ce sujet

Rethinking Cyber Warfare: The International Relations of Digital Disruption

Focusing on the critical phenomenon of major cyberattacks against wired societies, the book reconsiders central tenets that shaped global powers’ policies and explains what forces in the international system might durably restrain their use. Arming the reader with the key technological and historical context to make sense of cyberattacks, it explores how deterrence, international law, and normative taboos operate today to shape whether and how states think about causing this kind of disruption – and how soon those forces might combine to rethink those decisions entirely.

Pour en savoir plus

2024 threat hunter perspectives: Key insights from OpenText’s latest report – OpenText Blogs

In today’s evolving threat landscape, cyber defenders are constantly adapting to new adversarial tactics and emerging vulnerabilities. The latest 2024 Threat Hunter Perspective from OpenText™ sheds light on the most pressing threats, nation-state activities, and security recommendations enterprises must consider in the months ahead. Here are the key findings and expert insights to help you stay ahead of the curve.

L’étude complète est disponible gratuitement après inscription

(Re)découvrez également:

Le NIST publie un cadre de gestion des risques de l’intelligence artificielle

Le cadre a pour objectif de maximiser les avantages de la technologie de l’IA tout en réduisant les risques

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.