Le rapport VIPRE sur les menaces par e-mail pour le troisième trimestre 2024 révèle une baisse des pièces jointes malveillantes et un accroissement des attaques BEC

Le rapport de VIPRE sur les tendances des menaces par e-mail pour le troisième trimestre 2024 offre un aperçu approfondi des dernières évolutions en matière de menaces liées aux e-mails.

Ce rapport est basé sur l’analyse de plus de 1,8 milliard d’e-mails traités chaque trimestre, dont 208 millions ont été identifiés comme malveillants. Voici les principales tendances et éléments clés identifiés dans ce rapport.

Le rapport de VIPRE souligne que la période de calme observée au troisième trimestre pourrait préfigurer une augmentation des activités cybercriminelles pendant la saison des vacances, période traditionnellement exploitée par les attaquants. Le rapport montre également que les acteurs malveillants, de plus en plus pernicieux, adaptent continuellement leurs tactiques pour contourner les mesures de sécurité.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les tendances clés des menaces par e-mail

Ce trimestre a révélé une augmentation significative des menaces basées sur le comportement des utilisateurs. Les attaquants sont de plus en plus conscients des évolutions technologiques et adaptent leurs stratégies pour contourner les systèmes de sécurité des e-mails. Ce rapport montre une légère baisse des pièces jointes malveillantes, avec un passage de 5 millions à 2 millions d’exemplaires par rapport à l’année précédente. Cette diminution pourrait s’expliquer par la complexification des méthodes de dissimulation de ces pièces jointes.

La proportion des e-mails piégés utilisant des liens malveillants a également chuté, passant de 98 millions au troisième trimestre 2023 à 78 millions cette année. En revanche, une augmentation a été observée au niveau des détections en temps réel, où 68 000 liens dangereux ont été bloqués au moment du clic, ce qui souligne l’importance des défenses en temps réel pour une sécurité efficace.

L’essor des compromissions par e-mail d’entreprise (BEC)

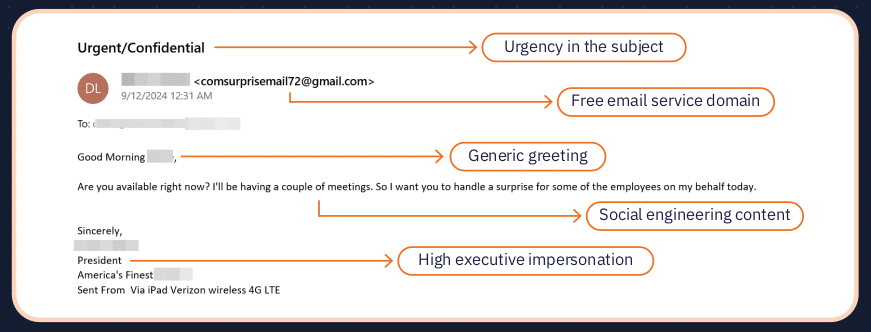

Les attaques par compromission de courrier électronique d’entreprise (BEC) demeurent l’une des menaces les plus rentables pour les cybercriminels. Ces attaques impliquent souvent l’usurpation de l’identité de cadres supérieurs afin de tromper les employés pour qu’ils effectuent des transferts de fonds ou partagent des informations sensibles. Selon VIPRE, 89 % des attaques BEC observées ont reposé sur l’usurpation d’identité, ciblant principalement des PDG, des directeurs et des responsables informatiques. Cette stratégie d’usurpation est efficace car elle exploite la confiance et l’urgence perçue.

Ce trimestre, le secteur manufacturier a été particulièrement ciblé, représentant près de 27 % des attaques BEC, suivi de l’énergie (23 %) et du commerce de détail (10 %). Le recours de plus en plus fréquent aux systèmes OT (Operational Technology) connectés à des infrastructures IT modernes semble être à l’origine de cette vulnérabilité accrue, laissant la place à des vecteurs d’attaques déjà bien connus.

Phishing : la stratégie de redirection d’URL

Parmi les e-mails de phishing, la technique de redirection d’URL s’est imposée comme la méthode de prédilection pour éviter les détections automatisées. En insérant un lien initialement « propre » dans le corps du message, les attaquants parviennent à tromper les systèmes de sécurité. Ce lien redirige ensuite l’utilisateur vers un site compromis. Ce trimestre, les sites compromis ont également pris de l’importance en tant que vecteurs de phishing, remplaçant les services d’hébergement de fichiers.

Les campagnes de malspam ont également montré des préférences variées, avec des pièces jointes malveillantes sous forme de fichiers LNK, ZIP et DOCX en tête de liste. Cette variation constante des méthodes utilisées reflète la capacité d’adaptation des attaquants, qui cherchent à éviter les mesures de sécurité traditionnelles.

Menaces spécifiques : RedLine en tête

En ce qui concerne les familles de malwares observées, RedLine reste le malware le plus prévalent pour le troisième trimestre consécutif. Connu pour sa capacité à voler des informations sensibles telles que les identifiants de connexion et les données de paiement, RedLine est souvent distribué via des e-mails de phishing ou des sites Web malveillants. Cette résilience montre que les menaces évoluent mais conservent des fondamentaux qui continuent de fonctionner.

Pour en savoir plus

Business Email Compromise (BEC) Impersonation: The Weapon of Choice of Cybercriminals

VIPRE Security Group, a global leader and award-winning cybersecurity, privacy, and data protection company, has released its Q3 2024 Email Threat Trends Report, shedding light on the evolving cybersecurity landscape.

Le rapport est téléchargeable gratuitement après saisie de ses infos de contact

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.