Une enquête révèle que des utilisateurs de Spotify exploitent la plateforme pour partager illégalement des logiciels piratés.

Une récente investigation a mis en évidence l’utilisation de la plateforme Spotify pour distribuer illégalement des logiciels piratés. Les utilisateurs exploitent certaines fonctionnalités de la plateforme musicale pour contourner la réglementation sur les contenus protégés par des droits d’auteur, en y partageant des versions gratuites de logiciels normalement payants.

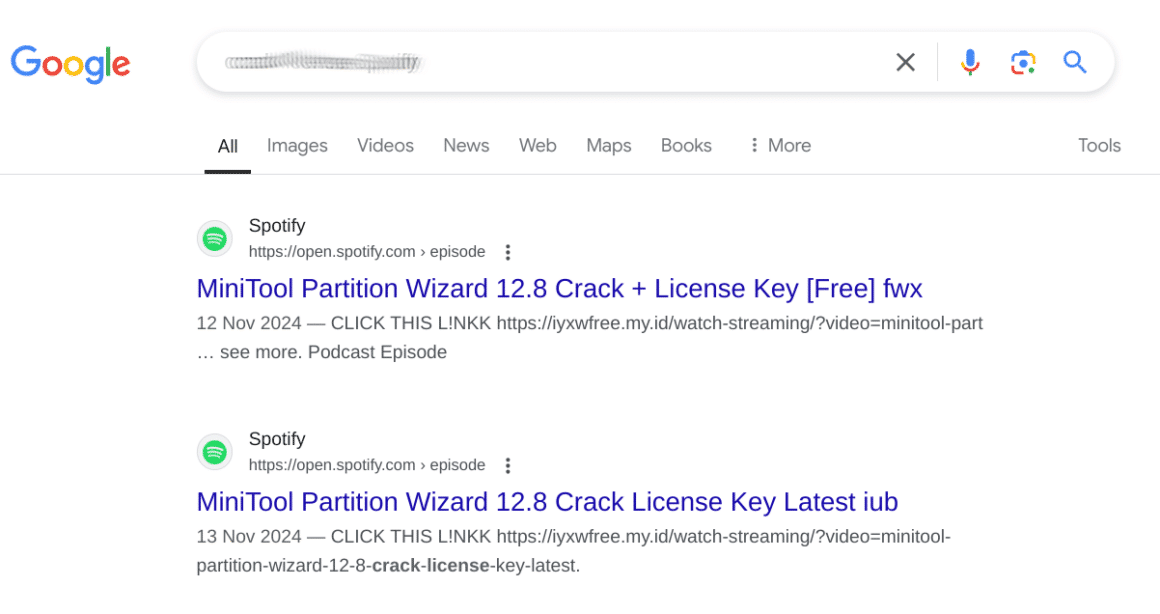

L’enquête a révélé que certains profils proposaient non seulement des musiques, mais également des liens vers des sites de téléchargement illégal de logiciels, incluant des clés de licence et des cracks. Cette pratique équivaut à une exploitation abusive de l’algorithme de recommandation de Spotify, qui est souvent trompé pour rendre ces contenus accessibles à un plus large public.

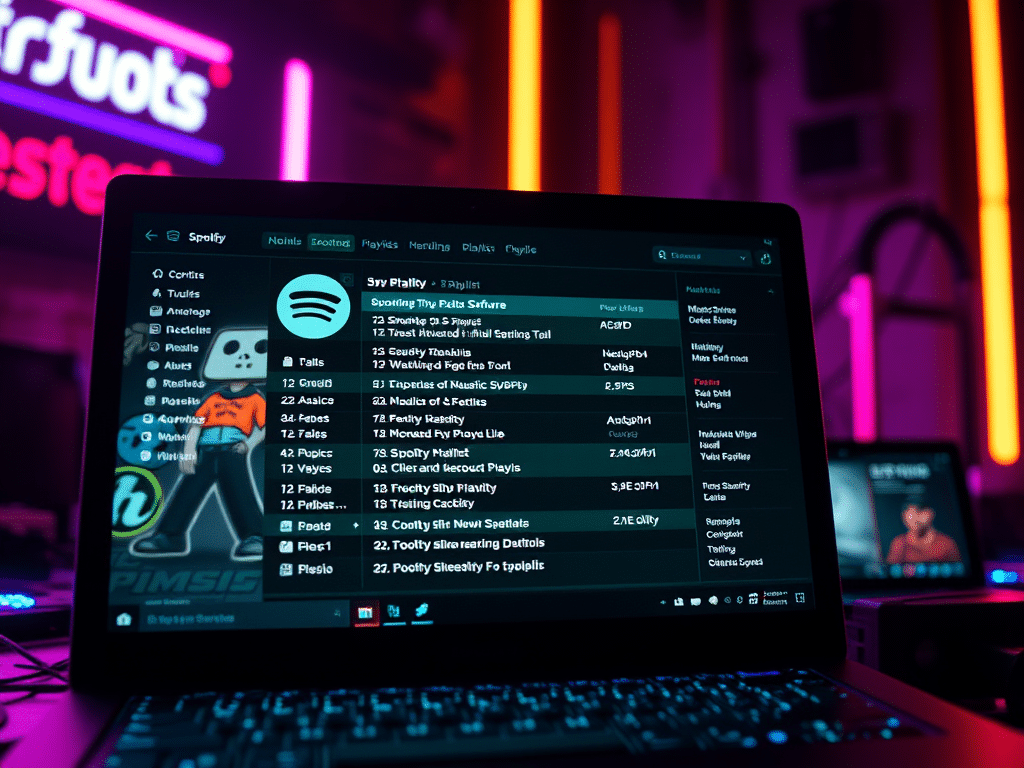

Comme le montre la copie d’écran ci-dessous, ces liens sont dissimulés dans les descriptions de playlists ou dans les biographies des artistes, ce qui rend leur détection plus complexe pour la plateforme.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les conséquences de cette exploitation sont nombreuses : non seulement les éditeurs de logiciels voient leur revenu affecté par cette diffusion illégale, mais les utilisateurs eux-mêmes sont exposés à des risques de cybersécurité. En effet, les versions piratées de logiciels peuvent contenir des malwares ou autres types de programmes malveillants, mettant en danger la sécurité des appareils et des données personnelles des personnes les ayant téléchargés.

Pour en savoir plus

Spotify a un problème de logiciels piratés

Les gens utilisent les descriptions de listes de lecture et de podcasts Spotify pour distribuer du spam, des logiciels malveillants, des logiciels piratés et des codes de triche pour les jeux vidéo. Le chercheur en cybersécurité Karol Paciorek a publié un exemple de cela : une liste de lecture Spotify intitulée « *Sony Vegas Pro*13 Crack Free Download 2024 mysoftwarefree.com »…

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.