Voici les actus cybersécurité les plus intéressantes de la semaine passée sur le périmètre suisse.

Au cours de la semaine écoulée, plusieurs avancées significatives ont été réalisées en Suisse dans le domaine de la cybersécurité et de la numérisation.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

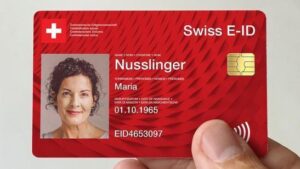

Le Parlement suisse a approuvé la loi fédérale sur l’identité électronique (e-ID), marquant une étape importante vers la mise en place d’une identité numérique nationale. Contrairement au projet rejeté en 2021, cette nouvelle solution sera gérée par la Confédération, garantissant une meilleure protection des données personnelles. L’e-ID permettra d’effectuer diverses démarches en ligne et devrait être opérationnelle à partir de 2026.

Par ailleurs, le Conseil fédéral a défini trois objectifs stratégiques pour les cyberexercices au sein de l’administration fédérale et de l’armée. Ces objectifs visent à renforcer la coordination interne, à systématiser la préparation et le suivi des exercices, et à institutionnaliser la coopération nationale et internationale. L’Office fédéral de la cybersécurité (OFCS) jouera un rôle central dans la coordination de ces exercices.

Dans le secteur de l’énergie, Axpo Systems a inauguré le premier centre opérationnel de sécurité (SOC) en Suisse dédié spécifiquement aux technologies opérationnelles (OT). Ce centre offre aux secteurs critiques, tels que les fournisseurs d’énergie et les organisations de santé, des solutions de sécurité spécialisées pour protéger leurs infrastructures OT contre les cybermenaces.

Sur le plan législatif, le Parlement a adopté une motion exigeant que le gouvernement dispose des bases légales et des ressources nécessaires pour effectuer des vérifications obligatoires de la cybersécurité sur les infrastructures, dispositifs et applications connectés. Cette initiative vise à combler l’absence de normes contraignantes et à renforcer la sécurité des produits disponibles sur le marché. Enfin, le canton de Berne a franchi une étape importante en adoptant en première lecture une nouvelle loi sur la cybersécurité et la sécurité de l’information.

Les actus suisses de la semaine

Le Parlement approuve l’identité électronique

Après l’échec du précédent projet rejeté par les électeurs en 2021, le Conseil des Etats a approuvé la loi fédérale sur l’e-ID. Il est prévu que la nouvelle solution, attendue pour 2026, soit gérée par la Confédération.

Le Parlement insiste sur des évaluations de cybersécurité contraignantes.

L’État doit disposer de bases légales et de ressources financières pour inspecter la cybersécurité des infrastructures, des appareils et des applications connectés. C’est ce que demande le Parlement. Le Conseil national a transmis une motion à cet effet.

Le Conseil fédéral définit les objectifs stratégiques pour les exercices de cybersécurité dans l’administration et l’armée.

Le Conseil fédéral a adopté trois objectifs stratégiques pour les exercices de cybersécurité au sein de l’administration fédérale et de l’armée. L’Office fédéral de la cybersécurité (OFC) joue un rôle de coordination central pour les exercices de cybersécurité au sein de l’administration fédérale.

Axpo ouvre le premier SOC suisse dédié à la technologie opérationnelle.

Axpo Systems met en service le premier Centre Opérationnel de Sécurité pour la Technologie Opérationnelle (OT) en Suisse. Cela permet au système intégrateur de fournir aux fournisseurs d’énergie et à d’autres secteurs essentiels des solutions de sécurité spécialisées pour leurs infrastructures OT.

Le Conseil fédéral simplifie l’échange d’informations dans le domaine de la sécurité des données GPS.

Lors de sa séance du 13 décembre 2024, le Conseil fédéral a approuvé le mémorandum d’entente (Memorandum of Understanding, MoU) avec le Département de la Défense des États-Unis concernant la participation au Global Positioning System (GPS). Ce mémorandum assure à…

Berne approuve la loi sur la cybersécurité.

Le canton de Berne comble les lacunes en matière de cybersécurité et de sécurité de l’information avec une nouvelle loi. Le Grand Conseil bernois a adopté le projet de loi à l’unanimité lors de sa première lecture jeudi avec 148 voix.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.