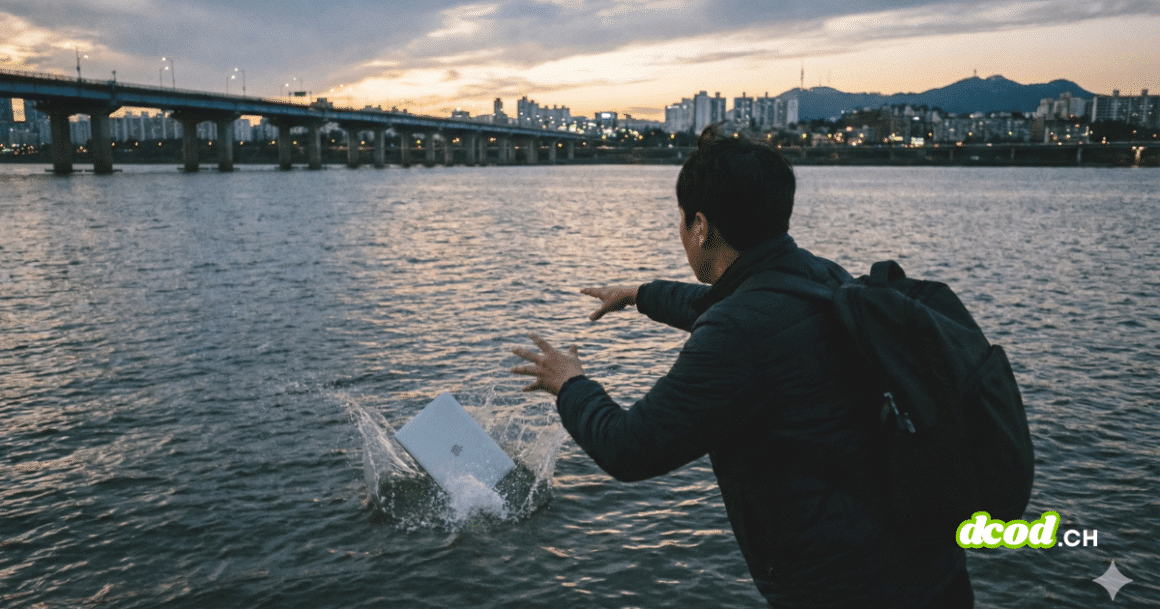

Après la médiatisation de l’affaire, l’ex-employé de Coupang a jeté son MacBook dans une rivière pour tenter de faire disparaître les preuves.

TL;DR : L’essentiel

- Selon le e-commerçant sud-coréen Coupang, un ancien employé a reconnu avoir accédé illicitement à des informations concernant 33 millions de clients, avant d’affirmer avoir supprimé les données qu’il avait dérobées.

- L’entreprise précise que les données volées ont été effacées par l’auteur présumé, tout en reconnaissant l’ampleur inédite de cet accès non autorisé pour une fuite impliquant un seul ancien membre du personnel.

- L’enquête a révélé que l’ex-employé avait tenté de faire disparaître les preuves numériques en jetant son MacBook Air dans un fleuve, afin d’empêcher tout examen technique ultérieur du support.

- Des spécialistes de l’informatique légale ont malgré tout récupéré l’ordinateur, puis utilisé son numéro de série pour le rattacher au compte iCloud du suspect, renforçant le lien entre la machine et l’accès frauduleux.

L’affaire qui touche le géant sud-coréen du commerce en ligne Coupang illustre de manière spectaculaire un scénario redouté par de nombreuses entreprises : la menace interne. Un ancien membre du personnel a admis avoir accédé de manière indue à des informations concernant 33 millions de clients, ce qui place immédiatement cet incident parmi les fuites de données les plus significatives impliquant un seul individu dans le secteur de la vente en ligne. Selon The Register, l’entreprise affirme toutefois que les données copiées ont ensuite été supprimées par l’auteur présumé, un élément déterminant pour évaluer l’ampleur réelle du risque pour les personnes concernées.

Si l’entreprise évoque une suppression des données, l’accès initial reste en lui-même problématique. Il révèle potentiellement à la fois des accès internes larges et un manque de détection suffisante des comportements anormaux au sein des systèmes d’information. Dans de nombreux environnements numériques, les anciens collaborateurs disposent encore de droits ou de moyens techniques pour extraire des données pendant une certaine période, ce qui accroît l’exposition aux abus. Le fait que cet accès ait porté sur des dizaines de millions de profils clients souligne la nécessité pour les acteurs du commerce en ligne de revoir régulièrement la segmentation des droits, la journalisation des actions sensibles et la surveillance continue des accès, notamment lors des périodes de départ ou de changement de poste.

Un MacBook Air jeté dans un fleuve et récupéré par les experts

L’épisode le plus particulier de ce dossier reste la tentative désespérée de destruction des preuves numériques. D’après GBHackers, l’ex-employé a jeté son MacBook Air dans un fleuve pour empêcher les enquêteurs d’accéder au contenu de l’ordinateur. Ce type de geste illustre une perception encore très répandue : l’idée qu’un support physique immergé devient automatiquement inutilisable pour les spécialistes de l’informatique forensque légale. Or les pratiques de la criminalistique numérique démontrent régulièrement l’inverse, grâce à des techniques de récupération de supports endommagés, qu’ils aient été brûlés, brisés ou immergés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans ce cas précis, l’ordinateur a pu être récupéré et analysé. Les enquêteurs se sont notamment appuyés sur le numéro de série de la machine, un identifiant matériel unique, pour le relier à un compte iCloud attribué au suspect. Cette corrélation permet d’associer l’équipement à une personne, même si le contenu de stockage est partiellement dégradé ou chiffré. Elle démontre aussi que les indices exploitables ne se limitent pas aux fichiers eux-mêmes : les métadonnées matérielles, les traces de synchronisation avec des services en nuage ou les historiques de connexion constituent autant d’éléments susceptibles d’orienter une enquête.

Menace interne, confiance numérique et image de marque

L’affaire met également en lumière l’impact réputationnel pour un acteur majeur du commerce électronique. Lorsque des dizaines de millions de profils clients sont concernés, la question n’est pas seulement technique, elle devient aussi commerciale et, potentiellement sociétale comme ici en Corée. Les clients doivent pouvoir comprendre quelles informations ont été consultées, quel usage pourrait en être fait et quelles mesures concrètes sont prises pour limiter les risques d’usurpation ou de fraude. Même si l’entreprise affirme que les données copiées ont été effacées par l’auteur présumé, la confiance peut être ébranlée dès lors que l’accès non autorisé, lui, a bien eu lieu.

Pour les organisations, cet épisode rappelle la nécessité de traiter la menace interne avec autant de sérieux que les attaques externes. Cela implique un contrôle strict des accès, une surveillance des comportements atypiques, mais aussi une culture de sécurité partagée avec les employés, pour réduire les occasions d’abus. Il met enfin en évidence la puissance des outils modernes d’enquête numérique : tenter de détruire un ordinateur en le jetant dans un fleuve ne suffit plus à effacer son empreinte technique. La combinaison d’analyses matérielles, de corrélations avec des services en nuage et de recoupements d’indices rend aujourd’hui beaucoup plus difficile la disparition totale de preuves numériques, même après une tentative de sabotage physique.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.