Voici les 5 actualités les plus marquantes de la semaine passée.

Le Top5 des actus de la semaine

Au cours de la semaine écoulée, plusieurs événements significatifs ont marqué le domaine de la cybersécurité, touchant divers secteurs et mettant en lumière des vulnérabilités critiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le Département du Trésor américain a récemment confirmé qu’une cyberattaque attribuée à un acteur soutenu par l’État chinois avait compromis certains de ses systèmes. Cette attaque a visé des bureaux sensibles, notamment l’Office of Foreign Assets Control (OFAC), responsable de l’administration des sanctions du gouvernement américain. Bien que seules des données non classifiées aient été volées, les attaquants pourraient avoir accédé à des informations critiques, comme les identités de cibles potentielles de sanctions ou des éléments de preuve collectés lors d’enquêtes. L’attaque a également touché l’Office of the Treasury Secretary et l’Office of Financial Research. Les pirates ont exploité une clé d’accès à BeyondTrust, un service cloud fournissant un support technique au Trésor.

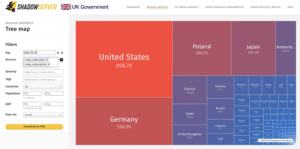

Une analyse a identifié plus de 3 millions de serveurs de messagerie utilisant les protocoles POP3 et IMAP sans chiffrement TLS. Cette absence de chiffrement expose les communications électroniques à des risques d’interception et de compromission, mettant en danger la confidentialité des informations échangées. Les experts recommandent de forcer l’utilisation de protocoles sécurisés pour protéger les données sensibles.

Une étude récente a révélé l’existence de plus de 3,1 millions de « stars » factices sur des projets GitHub, utilisées pour augmenter artificiellement la popularité de certains dépôts. Cette pratique vise à promouvoir des projets malveillants ou frauduleux, les rendant plus visibles pour les utilisateurs et potentiellement plus dangereux. Les « stars » sur GitHub fonctionnent comme des « likes » sur les réseaux sociaux, influençant les recommandations et la visibilité des projets.

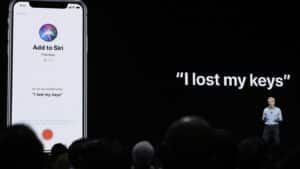

Apple a accepté de verser 95 millions de dollars pour régler une action en justice accusant l’entreprise de déployer son assistant virtuel Siri pour écouter les utilisateurs de ses iPhones et autres appareils. Cette affaire concerne des allégations selon lesquelles Siri aurait été activé de manière furtive pour enregistrer des conversations sans consentement explicite pendant plus d’une décennie. Certains de ces enregistrements auraient ensuite été partagés avec des annonceurs pour cibler des consommateurs.

Le Département américain de la Santé et des Services sociaux a proposé des modifications à la loi HIPAA de 1996, visant à renforcer la protection des informations de santé électroniques. Ces propositions incluent l’obligation pour les organisations de restaurer les systèmes d’information critiques en moins de 72 heures en cas d’incident, la réalisation d’audits de conformité annuels, le chiffrement des données en transit et au repos, l’utilisation de l’authentification multi-facteurs et la mise en place de protections anti-malware.

Le top 5 des actus cybersécurité de la semaine

Une attaque liée à la Chine contre le département du Trésor américain aurait ciblé son bureau des sanctions

Le département du Trésor américain a informé les législateurs dans une lettre en décembre dernier que ses documents et postes de travail avaient été consultés par une partie externe à la suite d’une faille de sécurité. Il a décrit l’attaque comme un « incident majeur de cybersécurité » et l’a attribuée à…

Environ 3,3 millions de serveurs de messagerie POP3 et IMAP ne disposent pas du cryptage TLS

Plus de 3 millions de serveurs de messagerie POP3 et IMAP ne disposent pas du cryptage TLS, ce qui les expose aux attaques de type « sniffing » du réseau. Les chercheurs de ShadowServer ont signalé qu’environ 3,3 millions de serveurs de messagerie POP3 et IMAP ne disposent pas du cryptage TLS…

Apple devra payer 95 millions de dollars pour régler un procès accusant Siri d’écoute clandestine

Apple a accepté de payer 95 millions de dollars pour régler un procès accusant l’entreprise soucieuse de la confidentialité d’avoir déployé son assistant virtuel Siri pour espionner les personnes utilisant son iPhone et d’autres appareils à la mode. Le règlement proposé a été déposé mardi à Oakland,…

Plus de 3,1 millions de fausses « étoiles » sur les projets GitHub utilisées pour améliorer les classements

GitHub a un problème avec les « étoiles » non authentiques utilisées pour gonfler artificiellement la popularité des dépôts de distribution d’escroqueries et de logiciels malveillants, les aidant ainsi à atteindre davantage d’utilisateurs sans méfiance. […]

Les nouvelles règles HIPAA imposent une restauration des données dans les 72 heures et des audits de conformité annuels

Le Bureau des droits civils (OCR) du ministère américain de la Santé et des Services sociaux (HHS) a proposé de nouvelles exigences en matière de cybersécurité pour les organismes de santé dans le but de protéger les données des patients contre d’éventuelles cyberattaques.

(Re)découvrez la semaine passée:

Le top 5 des actus cybersécurité (1 jan 2025)

Découvrez les 5 actualités cybersécurité les plus marquantes de la semaine du 1 janvier 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.