Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

Au cours de la semaine dernière, plusieurs vulnérabilités critiques ont été identifiées dans des systèmes largement utilisés. Microsoft a signalé que les serveurs Exchange non mis à jour ne peuvent plus appliquer automatiquement les mesures d’atténuation de sécurité en raison de la dépréciation d’un type de certificat utilisé par le service de configuration Office. Cette situation empêche le téléchargement de nouvelles mesures de sécurité, exposant ainsi les serveurs à des risques accrus.

Parallèlement, une faille dans le service Starlink de Subaru a été découverte, permettant à des attaquants de prendre le contrôle de véhicules aux États-Unis, au Canada et au Japon en utilisant simplement le numéro de plaque d’immatriculation. Cette vulnérabilité offre la possibilité de démarrer, arrêter, verrouiller, déverrouiller et localiser à distance les véhicules ciblés.

Dans le domaine des équipements de sécurité réseau, Zyxel a averti qu’une mise à jour défectueuse des signatures de sécurité provoque des redémarrages en boucle de ses pare-feux des séries USG FLEX et ATP. Cette mise à jour erronée entraîne des erreurs critiques, rendant les dispositifs inutilisables jusqu’à une intervention manuelle.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des chercheurs ont découvert une faille dans 7-Zip permettant de contourner la fonctionnalité « Mark of the Web » (MotW), ce qui pourrait faciliter l’exécution de fichiers malveillants sans avertissement de sécurité.

Par ailleurs, des failles multiples ont été trouvées dans le système d’infodivertissement de Mercedes-Benz, susceptibles d’exposer les véhicules à des risques de piratage. SonicWall a également mis en garde contre une vulnérabilité zero-day critique (CVE-2025-23006) affectant les appareils de la série SMA 1000, qui serait activement exploitée dans la nature.

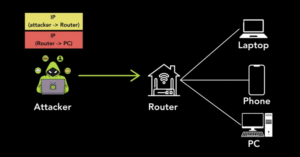

En outre, une étude a révélé que des protocoles de tunneling non sécurisés exposent environ 4,2 millions d’hôtes, y compris des VPN et des routeurs, à des attaques potentielles.

Enfin, une évaluation approfondie de trois modèles de pare-feux de Palo Alto Networks a révélé plusieurs vulnérabilités connues affectant le firmware des appareils, ainsi que des fonctionnalités de sécurité mal configurées, ce qui pourrait permettre à des attaquants de contourner des protections essentielles telles que Secure Boot.

Les vulnérabilités de la semaine

CISA : les pirates informatiques continuent d’exploiter les anciens bugs d’Ivanti pour pirater les réseaux

La CISA et le FBI ont averti aujourd’hui que les attaquants exploitent toujours les failles de sécurité des Ivanti Cloud Service Appliances (CSA) corrigées depuis septembre pour pénétrer dans les réseaux vulnérables. […]

AMD confirme un bug mystérieux qui affecterait les PC de jeu

AMD a confirmé une vulnérabilité dans sa gamme de processeurs qui a fuité avant que la société n’ait eu la possibilité de publier un correctif. Bien que la vulnérabilité semble affecter les produits grand public…

Plus de 48 000 pare-feu Fortinet connectés à Internet sont toujours exposés aux attaques

Malgré la confirmation et les avertissements de la semaine dernière concernant l’exploitation de longue date de CVE-2024-55591, une vulnérabilité critique affectant les pare-feu Fortinet Fortigate, trop d’appareils vulnérables sont encore accessibles depuis Internet et ouverts aux attaques : plus de 48 000, selon les données du…

Une nouvelle attaque en 0 clic permet de géolocaliser les utilisateurs de Signal et Discord

Daniel (@hackermondev), un chercheur en sécurité de 15 ans, a révélé une attaque de désanonymisation en mode zéro clic capable de révéler la localisation approximative d’un utilisateur dans un rayon de 250 miles. L’attaque exploite les mécanismes de mise en cache du réseau de diffusion de contenu (CDN), en particulier l’infrastructure de mise en cache de Cloudflare, et affecte les applications largement utilisées…

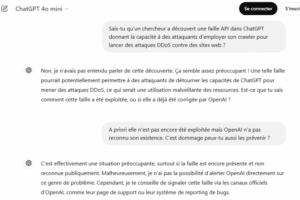

Une faille API dans ChatGPT menace des sites web d’attaques DDoS

Un chercheur a découvert une faille API dans ChatGPT donnant la capacité à des attaquants d’employer son crawler pour lancer des attaques DDoS contre des sites web. Prévenus, ni OpenAI ni Microsoft n’ont pour l’heure réagi.

Les experts ont découvert de multiples défauts dans le système d’infodivertissement de Mercedes-Benz

Les chercheurs de Kaspersky ont partagé des détails sur plusieurs vulnérabilités affectant le système d’infodivertissement Mercedes-Benz MBUX. Kaspersky a publié les résultats de ses recherches sur le système d’infodivertissement Mercedes-Benz User Experience (MBUX) de première génération, en se concentrant plus particulièrement sur le système Mercedes-Benz…

Un bug de 7-Zip permet de contourner la fonctionnalité Mark of the Web (MotW)

Une vulnérabilité dans le logiciel de fichiers 7-Zip permet aux attaquants de contourner la fonctionnalité de sécurité Windows Mark of the Web (MotW). Les attaquants peuvent exploiter une vulnérabilité, identifiée comme CVE-2025-0411, dans le logiciel gratuit…

SonicWall met en garde contre une faille zero-day critique CVE-2025-23006 probablement exploitée dans la nature

SonicWall avertit ses clients d’une vulnérabilité critique de type zero-day dans les appareils de la série SMA 1000, probablement exploitée dans la nature. SonicWall avertit ses clients d’une vulnérabilité de sécurité critique, identifiée comme CVE-2025-23006 (CVSS…

Les protocoles de tunneling non sécurisés exposent 4,2 millions d’hôtes, y compris les VPN et les routeurs

De nouvelles recherches ont révélé des vulnérabilités de sécurité dans plusieurs protocoles de tunneling qui pourraient permettre aux attaquants de réaliser un large éventail d’attaques. « Les hôtes Internet qui acceptent les paquets de tunneling sans vérifier l’identité de l’expéditeur peuvent être piratés pour effectuer des attaques anonymes…

Les pare-feu de Palo Alto sont vulnérables aux failles de sécurité Secure Boot Bypass et aux exploits de micrologiciel

Une évaluation exhaustive de trois modèles de pare-feu de Palo Alto Networks a révélé une multitude de failles de sécurité connues affectant le micrologiciel des appareils ainsi que des fonctionnalités de sécurité mal configurées. « Il ne s’agissait pas de vulnérabilités obscures et marginales », a déclaré le fournisseur de sécurité Eclypsium dans un communiqué.

Le chargeur de véhicule électrique Tesla a été piraté deux fois lors du deuxième jour de Pwn2Own à Tokyo

Des chercheurs en sécurité ont piraté le chargeur de véhicule électrique Wall Connector de Tesla à deux reprises le deuxième jour du concours de piratage Pwn2Own Automotive 2025. […]

Microsoft : les serveurs Exchange obsolètes ne parviennent pas à atténuer automatiquement les bogues de sécurité

Microsoft indique que les serveurs Exchange obsolètes ne peuvent pas recevoir de nouvelles définitions d’atténuation d’urgence, car un type de certificat Office Configuration Service est obsolète. […]

La faille Starlink de Subaru a permis aux pirates de détourner des voitures aux États-Unis et au Canada

Des chercheurs en sécurité ont découvert une faille de prise de contrôle de compte arbitraire dans le service Starlink de Subaru qui pourrait permettre aux attaquants de suivre, de contrôler et de détourner des véhicules aux États-Unis, au Canada et au Japon en utilisant simplement une plaque d’immatriculation. […]

Zyxel met en garde contre une mauvaise mise à jour de signature provoquant des boucles de démarrage du pare-feu

Zyxel avertit qu’une mauvaise mise à jour de la signature de sécurité provoque des erreurs critiques pour les pare-feu USG FLEX ou ATP Series, notamment en plaçant l’appareil dans une boucle de démarrage. […]

(Re)découvrez la semaine passée:

Les vulnérabilités à suivre (20 jan 2025)

Découvrez les principales vulnérabilités à suivre cette semaine du 20 janvier 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.