Le groupe de hackers russes Star Blizzard utilise maintenant des QR codes malveillants pour cibler des individus via WhatsApp.

Le groupe de hackers russes Star Blizzard a récemment adopté une nouvelle technique pour cibler des individus via WhatsApp. En utilisant des QR codes malveillants, ils parviennent à compromettre les comptes des victimes et à exfiltrer des données sensibles. Cette évolution démontre leur capacité d’adaptation face aux mesures de sécurité mises en place par les grandes entreprises technologiques.

Une méthode d’attaque basée sur l’ingénierie sociale

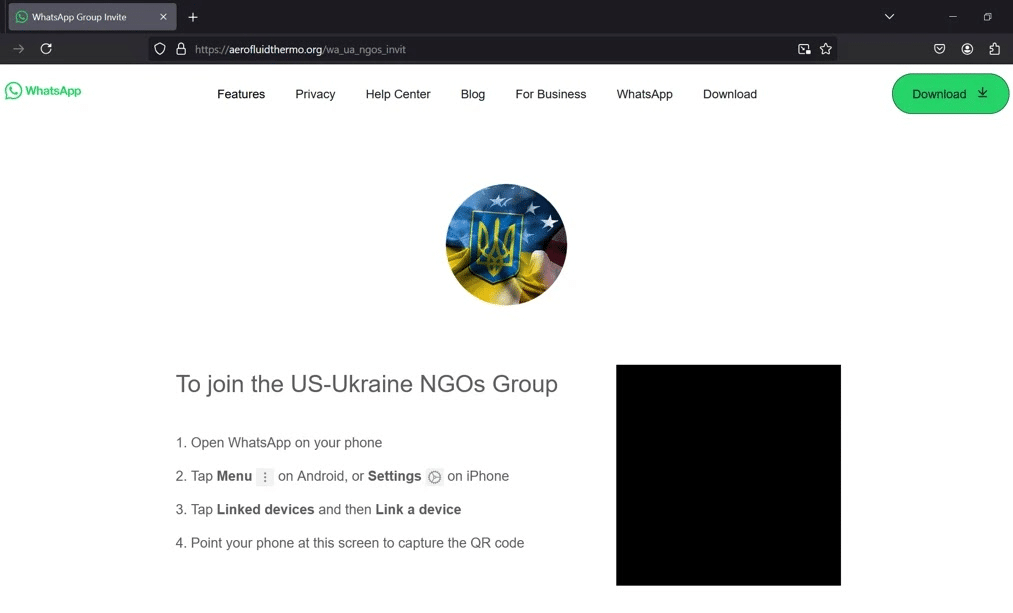

Les attaquants envoient des e-mails se faisant passer pour des représentants du gouvernement américain. Ces messages incitent les destinataires à rejoindre un groupe WhatsApp prétendument dédié à des initiatives de soutien aux ONG ukrainiennes. Le piège réside dans le QR code fourni : celui-ci est délibérément invalide, poussant la cible à répondre pour demander un lien fonctionnel.

Dans leur réponse, les hackers envoient un lien raccourci redirigeant vers une page factice, où un second QR code est présenté. En le scannant, la victime autorise involontairement les attaquants à lier son compte WhatsApp à leur propre appareil via WhatsApp Web. Cela leur permet d’accéder aux messages et de mener des opérations de surveillance et d’exfiltration de données.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des cibles soigneusement sélectionnées

Les profils visés par cette campagne sont principalement des figures politiques et diplomatiques, en poste ou retraitées, des chercheurs en défense et des experts en relations internationales spécialisés sur la Russie. De plus, les hackers ciblent des individus et organisations impliqués dans l’assistance humanitaire à l’Ukraine.

Cette sélection de cibles s’inscrit dans une logique stratégique de renseignement et d’influence, visant à collecter des informations sensibles et à compromettre des acteurs influents dans le contexte géopolitique actuel.

Une évolution tactique face aux mesures de sécurité

En octobre 2024, Microsoft et le Département de la Justice des États-Unis ont mené une opération conjointe pour démanteler l’infrastructure de phishing de Star Blizzard, saisissant plus de 180 domaines utilisés pour leurs campagnes d’attaque. En réponse, le groupe a rapidement diversifié ses tactiques, privilégiant désormais l’exploitation des QR codes WhatsApp pour contourner les protections mises en place contre le phishing classique.

Cette capacité d’adaptation démontre leur résilience et leur détermination à poursuivre leurs opérations malgré les perturbations imposées par les autorités.

Comment se protéger contre ce type d’attaque ?

Face à ces nouvelles menaces, il est essentiel d’adopter des mesures de précaution pour éviter toute compromission :

- Vérifier l’authenticité des e-mails et des messages avant d’interagir avec leur contenu.

- Éviter de scanner des QR codes provenant d’e-mails ou de messages non sollicités.

- Activer l’authentification multi-facteurs sur WhatsApp et privilégier des solutions résistantes au phishing, comme les clés de sécurité matérielles.

- Sensibiliser les collaborateurs aux techniques de phishing avancées et organiser des formations régulières en cybersécurité.

Cette nouvelle campagne de Star Blizzard rappelle l’importance de la vigilance 😉

Pour en savoir plus

Des pirates informatiques russes attaquent les utilisateurs de WhatsApp avec des codes QR malveillants

Le groupe de hackers Star Blizzard, soutenu par l’État russe, a changé de tactique pour exploiter les utilisateurs de WhatsApp via des codes QR malveillants. Il s’agit d’une évolution significative dans les campagnes de spear-phishing du groupe, qui ont historiquement ciblé des responsables gouvernementaux, des diplomates, des chercheurs en défense, etc.

La star russe Blizzard change de tactique pour exploiter les codes QR de WhatsApp pour la collecte d’informations d’identification

L’acteur russe de la menace connu sous le nom de Star Blizzard a été lié à une nouvelle campagne de spear-phishing qui cible les comptes WhatsApp des victimes, signalant un écart par rapport à son métier de longue date dans une tentative probable d’échapper à la détection. « Les cibles de Star Blizzard sont…

La nouvelle campagne de spear phishing de Star Blizzard cible les comptes WhatsApp

À la mi-novembre 2024, Microsoft Threat Intelligence a observé que l’acteur de menace russe que nous suivons sous le nom de Star Blizzard envoyait à ses cibles habituelles des messages de spear-phishing, offrant cette fois la possibilité supposée de rejoindre un groupe WhatsApp. C’est la première fois que nous avons…

(Re)découvrez également:

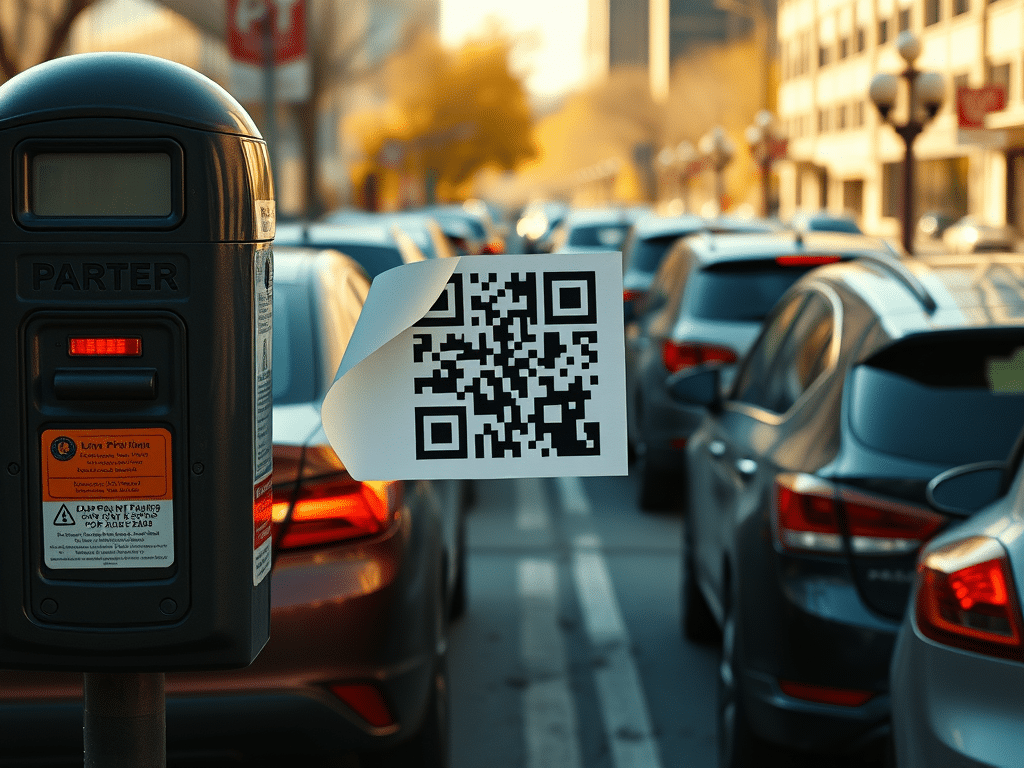

L’OFCS alerte sur les fraudes QR sur les parkings

Le NCSC alerte sur des fraudes par QR codes sur parcmètres, où des escrocs substituent des codes pour rediriger vers des paiements en ligne frauduleux.

L’Office fédéral de la cybersécurité alerte sur les codes QR malicieux

L’OFCS alerte sur les risques des codes QR malicieux utilisés dans des attaques « quishing ». Il recommande de vérifier les codes QR et d’utiliser des applications de confiance.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.