En 2024, des attaques de phishing ont volé 494 millions de dollars en cryptomonnaies, touchant plus de 300 000 portefeuilles.

Attaques « Wallet Drainers » : 494 millions de dollars volés en 2024

En 2024, les vagues d’attaques de phishing ciblant les portefeuilles de cryptomonnaies n’ont pas cessé de se répéter. Résultat : Les pertes s’élèvent à environ 494 millions de dollars, soit une augmentation significative par rapport aux années précédentes.

Ces attaques, connues sous le nom de « Wallet Drainers », ont exploité diverses techniques pour piéger les utilisateurs et siphonner leurs fonds.

Wallet Drainers : une menace persistante

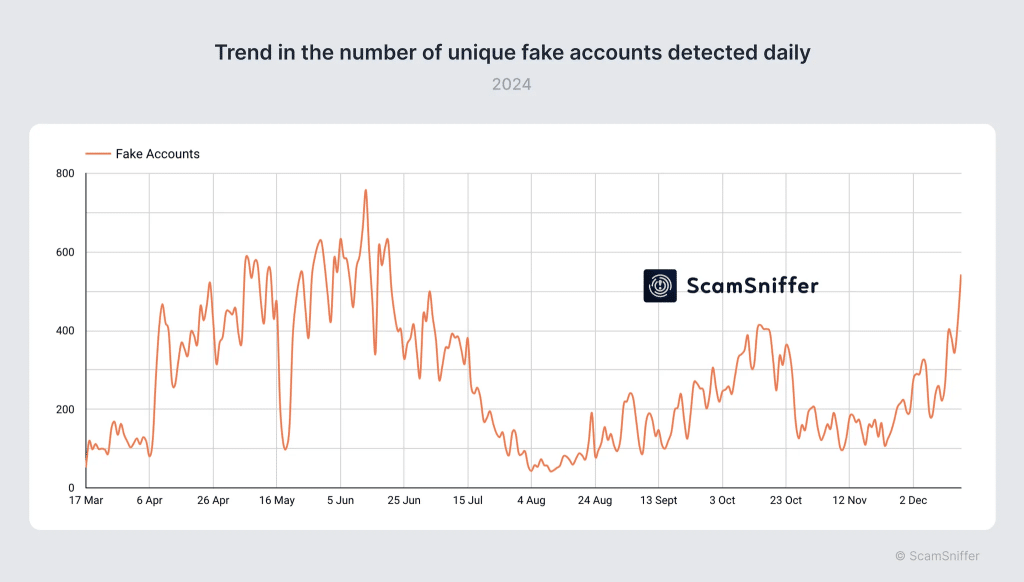

Les « Wallet Drainers » sont des outils de phishing sophistiqués utilisés pour dérober des cryptomonnaies en incitant les victimes à signer des transactions frauduleuses. En 2024, plus de 300 000 adresses de portefeuilles ont été compromises, avec une augmentation de 67 % des pertes par rapport à l’année précédente, malgré une hausse modeste du nombre de victimes (+3,7 %).

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Parmi les attaques recensées, 30 vols majeurs ont dépassé chacun le million de dollars, le plus important atteignant 55,4 millions de dollars. La majorité des attaques se sont concentrées au premier trimestre, période marquée par une forte hausse du prix du Bitcoin, ce qui a attiré l’attention des cybercriminels.

Des techniques de phishing de plus en plus évoluées

Les escrocs ont affiné leurs méthodes en s’appuyant sur des thématiques populaires telles que les cryptomonnaies et les jeux en ligne. Par ailleurs, des services de type « Scam as a Service », comme « Inferno Drainer », ont facilité l’accès aux outils de phishing en proposant des kits prêts à l’emploi. Ces solutions permettent même aux attaquants les moins expérimentés de lancer des campagnes d’arnaque sophistiquées.

Une autre tendance notable est l’utilisation accrue des publicités Google Ads et Twitter comme source de trafic vers les sites Web de phishing.

Comment se protéger contre ces attaques ?

Face à cette recrudescence des menaces, les principales mesures pour limiter les risques sont :

- Sensibiliser régulièrement les utilisateurs aux techniques de phishing et aux bonnes pratiques de sécurité.

- Vérifier minutieusement les URL avant d’interagir avec une plateforme Web.

- Activer l’authentification à deux facteurs pour sécuriser les comptes sensibles.

- Se méfier des offres trop alléchantes ou des messages non sollicités.

- Maintenir ses logiciels et outils de sécurité à jour pour se protéger contre les nouvelles menaces.

Pour en savoir plus

Scam Sniffer 2024 : attaques de phishing Web3

En 2024, l’écosystème Web3 a subi de nombreuses attaques de phishing, entraînant des pertes d’environ 494 millions de dollars. Ce rapport analyse les dernières tendances en matière d’attaques de type Wallet Drainer et les méthodes de protection pour aider les professionnels et les utilisateurs du secteur à mieux protéger leurs actifs.

Les voleurs de portefeuilles de crypto-monnaie ont volé 494 millions de dollars en 2024

L’année dernière, des escrocs ont volé 494 millions de dollars de cryptomonnaie lors d’attaques de type « drainage de portefeuille » qui ciblaient plus de 300 000 adresses de portefeuille. […]

(Re)découvrez également:

Les saisies de cryptomonnaies : défis et opportunités pour les forces de l’ordre

Les cryptomonnaies révolutionnent la finance mais posent des défis pour les forces de l’ordre face à leur usage illicite. L’utilisation de technologies avancées est cruciale pour lutter contre ces crimes.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.