Les RSSI gagnent en influence et accèdent davantage à la gouvernance, mais des écarts persistent avec les conseils d’administration sur les priorités.

Les RSSI gagnent en influence : une nouvelle dynamique avec les conseils d’administration

La fonction de Responsable de la Sécurité des Systèmes d’Information (RSSI) ou Chief Information Security Officer (CISO) en anglais, évolue rapidement, et son rôle au sein des entreprises devient plus stratégique que jamais.

Selon le rapport de Splunk référencé ci-dessous, les CISOs sont désormais des acteurs majeurs de la gouvernance d’entreprise, avec un accès plus direct aux décisions de la direction et une influence croissante sur les stratégies commerciales.

Une reconnaissance accrue dans la gouvernance d’entreprise

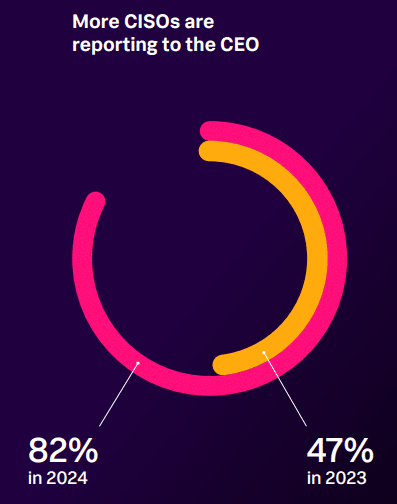

Selon ce rapport, en 2024, 82 % des CISOs rapportent directement au CEO, contre seulement 47 % en 2023. Cette évolution témoigne d’une reconnaissance accrue de la cybersécurité comme enjeu stratégique pour l’entreprise. De plus, 83 % des CISOs participent fréquemment aux réunions du conseil d’administration, ce qui renforce leur capacité à influencer les décisions et à mieux aligner la sécurité avec les objectifs commerciaux.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pourtant, malgré cette intégration renforcée, un fossé subsiste entre les CISOs et les autres dirigeants. Seuls 29 % des conseils d’administration comptent un membre ayant une expertise en cybersécurité, ce qui peut limiter la compréhension des enjeux sécuritaires et freiner certaines décisions stratégiques.

Des relations encore marquées par des divergences

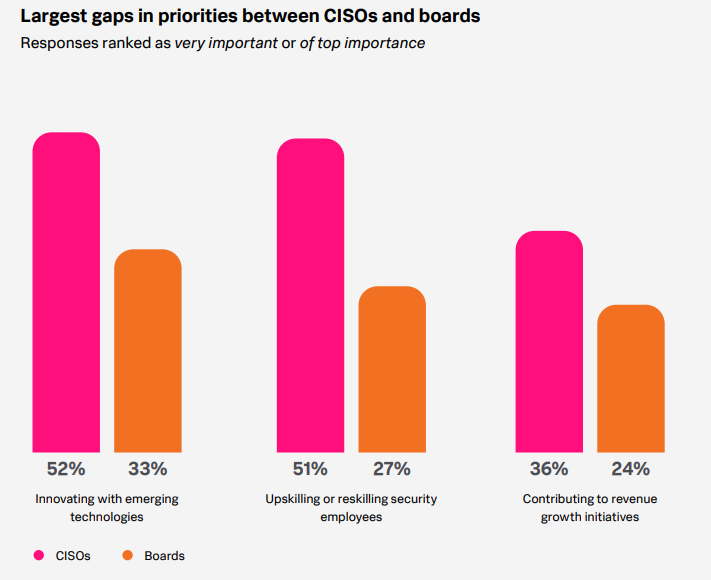

Même si les CISOs et les conseils d’administration se rapprochent, des écarts persistent dans leurs priorités. Par exemple, 52 % des CISOs estiment que l’innovation via les technologies émergentes est une priorité essentielle, contre seulement 33 % des membres du conseil. De même, le développement des compétences en cybersécurité est une priorité pour 51 % des CISOs, mais il ne l’est que pour 27 % des dirigeants.

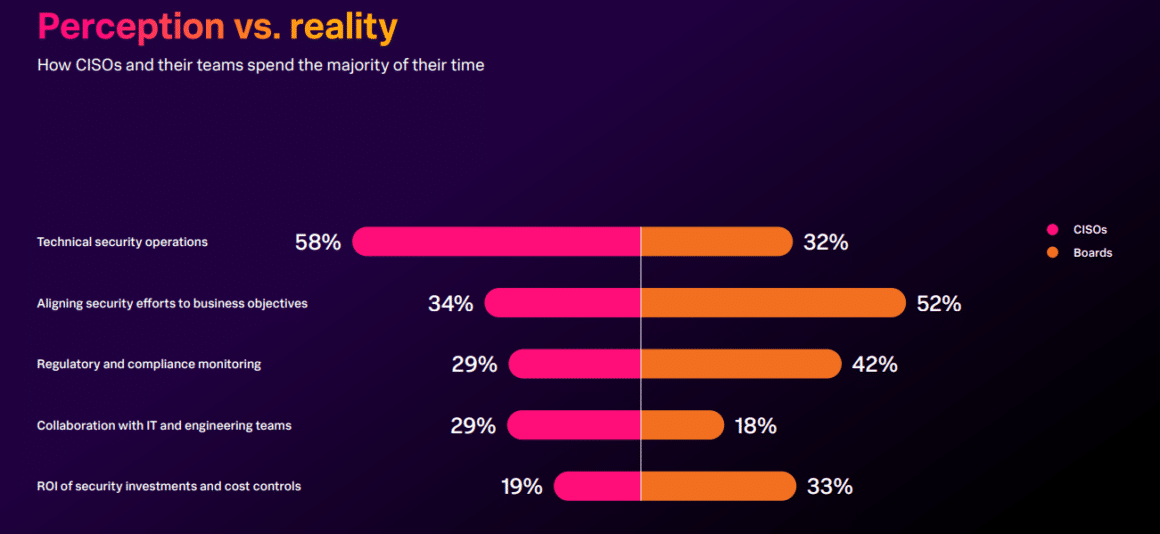

Ces différences se retrouvent également dans la perception du temps consacré par les CISOs à leurs missions. Si 63 % des CISOs et des conseils d’administration s’accordent à dire que la gestion des risques et la posture de sécurité sont des tâches centrales, 52 % des dirigeants pensent que les CISOs passent le plus clair de leur temps à soutenir les objectifs commerciaux, alors que seulement 34 % des CISOs partagent cette vision.

L’importance de l’alignement et de la communication

Les entreprises où un membre du conseil a une expérience en cybersécurité rapportent une bien meilleure collaboration avec les équipes de sécurité. Ainsi, 80 % de ces conseils estiment avoir une excellente relation avec leur CISO sur les questions stratégiques, contre seulement 27 % dans les autres entreprises.

Cette compréhension mutuelle favorise aussi l’adoption de technologies avancées comme l’intelligence artificielle (IA) pour la cybersécurité. Pourtant, 38 % des CISOs estiment ne pas aller assez vite sur l’adoption de l’IA pour rester compétitifs et répondre aux menaces émergentes.

Une nécessité d’évolution des compétences des CISOs

Pour s’imposer pleinement au sein des instances dirigeantes, les CISOs doivent renforcer leurs compétences en communication et en leadership. Le rapport Splunk souligne que les conseils attendent désormais des CISOs qu’ils développent des compétences en affaires, en intelligence émotionnelle et en gestion de crise. Cependant, 53 % des CISOs déclarent que leurs responsabilités sont devenues plus complexes, ce qui exige une adaptation rapide pour répondre à ces attentes.

Cybersécurité – Le guide du RSSI – Construire votre programme de sécurité

La cybersécurité est l’enjeu majeure de toute entreprise informatisée. Ce livre va vous montrer comment protéger toutes vos données sensibles afin qu’elles ne soient pas utilisées ou détournées à votre insu.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Recommandations pour une meilleure collaboration

Pour renforcer leur position et optimiser leur collaboration avec les conseils d’administration, les CISOs doivent :

- S’aligner sur les priorités du Conseil d’administration : présenter les initiatives de cybersécurité en termes de retour sur investissement et de contribution aux objectifs commerciaux.

- Intégrer des experts en cybersécurité au conseil : favoriser la présence de membres ayant une expérience en cybersécurité pour mieux défendre les enjeux sécuritaires.

- Améliorer la communication et la pédagogie : utiliser des outils visuels et des exercices pratiques pour sensibiliser les conseils aux risques et aux mesures de sécurité.

- Développer leurs compétences en leadership et en affaires : renforcer leur capacité à négocier et à justifier les investissements en sécurité.

Les CISOs deviennent donc des acteurs important de la gouvernance d’entreprise selon ce rapport 2024 de Splunk. Toutefois, pour maximiser leur impact, ces derniers doivent continuer à affiner leur stratégie de communication avec les conseils d’administration et à démontrer que la cybersécurité est un levier contribuant à la croissance et la résilience de l’entreprise.

Pour en savoir plus

Rapport Splunk : les RSSI gagnent en influence au sein des hautes instances dirigeantes et des conseils d’administration du monde entier | Splunk

Une nouvelle enquête mondiale révèle que 82 % des RSSI relèvent désormais directement du PDG, contre 47 % en 2023 ; 83 % participent assez souvent ou la plupart du temps aux réunions du conseil d’administration

(Re)découvrez également:

Pourquoi les équipes de gestion des identités doivent rapporter au CISO

La gestion des identités doit passer des équipes IT aux CISOs pour renforcer la sécurité face aux cybermenaces croissantes, en adoptant le modèle de confiance zéro.

La top priorité pour les CISOs en 2024 : sauver leur peau!

En 2024, les nouvelles régulations de la Securities and Exchange Commission (SEC) pour faire face aux cybermenaces en plein essor pourrait bien modifier

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.