Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

Cette sélection d’actualités met en avant les événements marquants de la semaine passée dans le domaine de la cybersécurité, apportant un éclairage sur les menaces émergentes, les attaques notables et les nouvelles tendances.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La conférence de Munich sur la cybersécurité a mis en avant les défis auxquels l’Ukraine est confrontée face aux cyberattaques persistantes dans le cadre du conflit en cours. De plus, l’Ukraine a sollicité un soutien renforcé de l’Europe pour améliorer sa résilience face aux menaces cybernétiques. L’événement a ainsi souligné l’importance de la coopération internationale pour la protection des infrastructures critiques et la lutte contre les attaques d’origine étatique.

Par ailleurs, les arnaques de type « Pig Butchering », consistant à gagner la confiance des victimes avant de les inciter à investir dans des opportunités frauduleuses, ont enregistré une hausse de près de 40 % en 2024. Historiquement concentrées en Asie du Sud-Est, ces escroqueries se sont désormais étendues à d’autres régions du monde. La sophistication croissante de ces réseaux criminels, qui intègrent des technologies avancées pour tromper leurs cibles, inquiète les autorités.

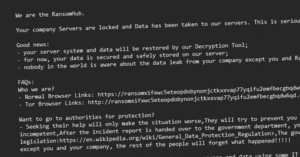

En outre, le groupe de ransomware RansomHub s’est imposé comme l’acteur le plus actif en 2024, avec plus de 600 organisations ciblées à travers le monde. Ses attaques ont principalement touché des secteurs stratégiques tels que la santé, la finance, les administrations publiques et les infrastructures critiques. Le groupe exploite des vulnérabilités connues dans Active Directory et le protocole Netlogon pour escalader les privilèges et compromettre les contrôleurs de domaine des réseaux ciblés, soulignant ainsi la nécessité d’une vigilance accrue sur ces systèmes.

D’autre part, le modèle d’intelligence artificielle DeepSeek a échoué à une série de tests de sécurité, révélant des failles critiques facilitant la création de malwares et de virus, ainsi que des vulnérabilités aux attaques par injection de commandes. Ces faiblesses posent des questions quant à son utilisation dans des environnements professionnels où la sécurité des données et la conformité réglementaire sont essentielles. Les chercheurs insistent sur la nécessité d’une révision approfondie de ses mécanismes de protection avant son adoption à grande échelle.

Par ailleurs, Meta est accusé d’avoir entraîné son intelligence artificielle Llama sur plus de 80 To de contenu piraté issu de bibliothèques illégales telles qu’Anna’s Archive, Z-Library et LibGen. Des discussions internes révèlent que certains employés ont exprimé des inquiétudes éthiques dès 2022. Malgré ces préoccupations, l’entreprise aurait mis en place des mesures pour masquer l’origine des données utilisées. Cette affaire s’inscrit dans un contexte plus large de controverses autour de l’entraînement des modèles d’IA sur des données protégées par le droit d’auteur.

De son côté, le président argentin Javier Milei a retiré son soutien au projet de cryptomonnaie $LIBRA après un effondrement spectaculaire de sa valeur. Initialement promu comme un projet destiné à soutenir les petites entreprises argentines, le jeton a atteint une capitalisation de 4,5 milliards de dollars avant de s’effondrer de 95 %, à la suite de la vente de 107 millions de dollars par des portefeuilles associés à l’équipe du projet. Face aux accusations de manipulation et de fraude, Milei a supprimé son message de soutien et nié toute implication dans l’initiative.

En parallèle, trois nouvelles plaintes ont été déposées contre le DOGE Service aux États-Unis, qualifiant l’affaire de « plus grande violation de données de l’histoire américaine ». Ces actions en justice visent à interdire l’accès aux données personnelles des citoyens et des employés fédéraux collectées sans leur consentement. Certaines plaintes demandent également des réparations financières pour les personnes affectées. L’ampleur de cette affaire soulève des préoccupations sur la protection des données personnelles aux États-Unis.

En outre, une coopération croissante est observée entre les groupes de hackers motivés financièrement et ceux menant des opérations d’espionnage au service d’États. Cette collaboration permet aux cybercriminels de dissimuler leurs attaques en les mêlant à des activités de cyberespionnage. Des groupes soutenus par des États achètent de plus en plus des malwares et des accès à des infrastructures compromettues sur des forums criminels, évitant ainsi d’investir dans leurs propres outils et rendant plus difficile leur attribution à des acteurs étatiques.

Par ailleurs, des hackers chinois du groupe Salt Typhoon continuent d’exploiter des vulnérabilités non corrigées dans les routeurs Cisco IOS XE afin de s’infiltrer dans plusieurs fournisseurs de télécommunications aux États-Unis. Parmi les cibles figurent un fournisseur de services Internet américain et une filiale d’un opérateur britannique. Les attaquants utilisent des tunnels GRE pour maintenir un accès persistant aux réseaux compromis, illustrant la nécessité de mises à jour régulières des équipements réseau critiques.

Enfin, Microsoft a élargi son programme de bug bounty pour Copilot, augmentant les récompenses offertes pour les vulnérabilités de gravité modérée. Cette extension couvre désormais divers services, notamment Copilot pour Telegram, WhatsApp et les plateformes copilot.microsoft.com et copilot.ai. Les récompenses peuvent atteindre 5 000 dollars, incitant ainsi les chercheurs à identifier et signaler des vulnérabilités pour améliorer la sécurité de l’écosystème Copilot.

Les actus cybersécurité de la semaine

RansomHub devient le premier groupe de ransomware de 2024, touchant plus de 600 organisations dans le monde

Les acteurs de la menace derrière le système de ransomware en tant que service (RaaS) RansomHub ont été observés en train d’exploiter des failles de sécurité désormais corrigées dans Microsoft Active Directory et le protocole Netlogon pour augmenter les privilèges et obtenir un accès non autorisé au contrôleur de domaine du réseau d’une victime dans le cadre de…

Meta aurait entraîné son IA sur plus de 80 To de contenu piraté, puis aurait ouvert le code source de Llama pour le plus grand bien

Zuckerberg aurait fait pression pour la mise en œuvre de l’IA malgré les objections des employésLes employés auraient discuté des moyens de dissimuler la manière dont l’entreprise a acquis ses données de formation à l’IALes documents judiciaires suggèrent que Meta a pris des mesures pour masquer sans succès ses activités de formation à l’IAMeta est confronté à un…

Microsoft augmente les récompenses pour le programme de recherche de bugs de Copilot AI

Microsoft a annoncé ce week-end avoir étendu son programme de primes aux bugs Microsoft Copilot (AI) et augmenté les paiements pour les vulnérabilités de gravité modérée. […]

Des pirates informatiques chinois piratent de nouveaux réseaux de télécommunications américains via des routeurs Cisco non patchés

Les pirates informatiques chinois Salt Typhoon ciblent toujours activement les télécommunications du monde entier et ont piraté davantage de fournisseurs de télécommunications américains via des périphériques réseau Cisco IOS XE non corrigés. […]

Les revenus de l’arnaque cryptographique liée au « Pig Butchering » en 2024 augmentent de 40 % par rapport à l’année précédente, car le secteur devient de plus en plus sophistiqué

En 2024, les escroqueries liées aux cryptomonnaies ont rapporté au moins 9,9 milliards de dollars sur la chaîne, une estimation qui augmentera à mesure que nous identifierons davantage d’adresses illicites associées à des fraudes et des escroqueries dans les mois à venir. Selon nos statistiques d’aujourd’hui, il semble que…

Conférence de Munich sur la cybersécurité : l’Ukraine courtise l’Europe

Les cyberattaques russes obligent l’Ukraine à réagir de manière extrême : « Ce qui ne fonctionne pas ici n’est peut-être pas compétitif. »

Le président argentin Javier Milei retire son soutien à la LIBRA après que des initiés aient encaissé 107 millions de dollars

Un post épinglé sur X du président argentin Javier Milei, favorable aux crypto-monnaies, a contribué à propulser un nouveau jeton $LIBRA, destiné à stimuler les petites entreprises argentines, à une capitalisation boursière maximale de 4,5 milliards de dollars. « Ce projet privé sera consacré à encourager la croissance de…

« La plus grande violation de données de l’histoire des États-Unis » : trois autres poursuites judiciaires tentent de stopper DOGE

L’accès du service DOGE américain aux données privées des Américains ordinaires et des employés fédéraux est contesté dans plusieurs procès déposés cette semaine. Trois nouvelles plaintes demandent des ordonnances judiciaires qui arrêteraient l’accès aux données et exigeraient leur suppression…

Les pirates motivés par l’argent aident leurs homologues espions et vice versa

Les chercheurs ont constaté cette semaine une collaboration croissante entre les groupes de pirates informatiques qui se livrent à des activités d’espionnage pour le compte d’États-nations et ceux qui cherchent à tirer des bénéfices financiers des rançongiciels et d’autres formes de cybercriminalité. Il y a toujours eu un certain degré de chevauchement entre ces deux groupes…

L’IA DeepSeek échoue à plusieurs tests de sécurité, ce qui met en garde les entreprises

Le modèle populaire d’IA générative (GenAI) permet des hallucinations, des garde-fous facilement évitables, une susceptibilité aux demandes de jailbreaking et de création de logiciels malveillants, et bien plus encore à des taux extrêmement élevés, constatent les chercheurs.

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (9 fév 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 9 février 2025

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.