Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

Au cours de la semaine écoulée, plusieurs événements notables ont marqué le domaine de la cybersécurité, impliquant des décisions gouvernementales, des menaces persistantes et des incidents majeurs affectant infrastructures et acteurs du secteur.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le département de la Défense des États-Unis a ordonné à son Cyber Command de suspendre toutes les opérations de cyberattaques visant la Russie. Cette décision aurait été prise par le nouveau secrétaire à la Défense, Pete Hegseth, signalant un changement potentiel dans la stratégie de cyberconflit américaine.

En Serbie, un étudiant critique envers le gouvernement a été ciblé par une attaque exploitant une faille zero-day sur Android. Amnesty International a attribué cette intrusion à un exploit vendu par Cellebrite, entreprise déjà mise en cause pour ses ventes de logiciels d’espionnage à des régimes autoritaires. Cette attaque aurait contourné l’écran de verrouillage de l’appareil ciblé.

Le gouvernement britannique continue d’intensifier sa pression pour casser le chiffrement de bout en bout. Dans le cadre de la loi sur les pouvoirs d’enquête de 2016 (Investigatory Powers Act), il aurait exigé d’Apple qu’il implante une porte dérobée dans iCloud, forçant l’entreprise à retirer son service Advanced Data Protection du Royaume-Uni. Cette action pourrait créer un précédent mondial sur la remise en cause du chiffrement fort.

En Ukraine, des notaires ont été visés par une campagne de phishing orchestrée par des hackers à forfait. Se faisant passer pour des responsables du ministère de la Justice, ces attaquants auraient tenté d’accéder frauduleusement aux registres de l’État, dans la continuité d’une cyberattaque attribuée en décembre à des pirates militaires russes.

En Suède, l’application Signal menace de quitter le pays en raison d’une proposition gouvernementale visant à imposer des portes dérobées aux services de messagerie chiffrés. Ce projet est largement critiqué par des experts en cybersécurité et même par l’armée suédoise, qui met en garde contre les risques qu’une telle mesure ferait peser sur la confidentialité des communications.

Le Service de sécurité de l’État belge (VSSE) a été victime d’une cyberattaque majeure. Pendant près de deux ans, un groupe de hackers chinois a exploité une faille présente dans les dispositifs de sécurité de messagerie, compromettant environ 10 % du trafic électronique de l’agence. Cette intrusion s’inscrit dans un contexte de tensions accrues entre l’Europe et la Chine sur les questions de cyberespionnage.

Une campagne de cybercriminalité attribuée à la Corée du Nord cible les développeurs à travers de fausses offres d’emploi. Dénommée « DeceptiveDevelopment », cette opération repose sur des entretiens truqués destinés à inciter les victimes à exécuter du code malveillant. Les malwares identifiés, BeaverTail et InvisibleFerret, sont conçus pour voler des données sensibles, notamment des clés de portefeuilles de cryptomonnaies et des identifiants de connexion.

Des fuites internes du gang de ransomware Black Basta ont révélé des tensions majeures parmi ses membres, certaines figures clés ayant quitté le groupe pour rejoindre d’autres collectifs cybercriminels. Ces informations exposent la stratégie du groupe, qui repose en grande partie sur l’exploitation des vulnérabilités VPN et le recours à des techniques d’ingénierie sociale. Par ailleurs, l’attaque menée par Black Basta contre Southern Water, au Royaume-Uni, a coûté 4,5 millions de livres sterling à l’entreprise.

En Australie, le gouvernement a banni les produits Kaspersky de tous ses systèmes officiels, citant des risques de sécurité nationale liés à l’entreprise russe. Cette interdiction s’inscrit dans une tendance mondiale de restriction des fournisseurs de cybersécurité jugés à risque.

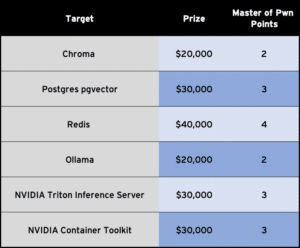

Enfin, Pwn2Own a annoncé l’édition 2025 de son concours de hacking à Berlin. Cette année, une nouvelle catégorie centrée sur l’intelligence artificielle a été introduite, récompensant les chercheurs capables d’exploiter des vulnérabilités dans les infrastructures d’exécution de modèles IA.

Les actus cybersécurité de la semaine

Le ministère américain de la Défense ordonne à sa branche cybernétique de cesser ses opérations contre la Russie

Le ministère de la Défense des États-Unis aurait ordonné à son Cyber Command de « cesser toute planification » d’opérations cybernétiques visant la Russie. Selon la source d’information technologique The Record, l’ordre a été émis par le nouveau vice-président du président Donald Trump…

Une faille 0-day Android vendue par Cellebrite exploitée pour pirater le téléphone d’un étudiant serbe

Amnesty International a annoncé vendredi avoir déterminé qu’une faille zero-day vendue par le fournisseur controversé d’exploits Cellebrite avait été utilisée pour compromettre le téléphone d’un étudiant serbe qui avait critiqué le gouvernement de ce pays. L’organisation de défense des droits humains a d’abord…

Le Royaume-Uni ne confirmera ni ne niera qu’il supprime le cryptage

La semaine dernière, le Royaume-Uni a porté un coup dur dans sa guerre contre le chiffrement qui, en plus de porter atteinte aux engagements méticuleusement pris par Apple en matière de confidentialité, pourrait avoir des répercussions mondiales sur la protection des données personnelles. Et alors que plusieurs jours se sont écoulés depuis, les entreprises ont dû s’adapter à une nouvelle donne.

Des pirates informatiques ciblent les notaires ukrainiens pour manipuler les registres d’État

Le groupe de pirates informatiques a diffusé des courriels de phishing se faisant passer pour des fonctionnaires du ministère ukrainien de la Justice. Cette campagne fait suite à des informations selon lesquelles des pirates informatiques militaires russes présumés ont piraté les registres d’état de Kiev en décembre.

Signal menace de quitter la Suède en raison de la proposition du gouvernement de créer une porte dérobée

La proposition de la Suède d’imposer des portes dérobées de chiffrement se heurte à la réaction négative de Signal, des experts en cybersécurité et même de son armée en raison des risques liés à la confidentialité et à la sécurité.

Des pirates informatiques chinois s’attaquent aux services de sécurité de l’État belge alors que l’enquête se poursuit

La Sûreté de l’État belge (VSSE) a été victime de ce qui est décrit comme sa plus grave faille de sécurité à ce jour. Pendant près de deux ans, un groupe de pirates informatiques chinois a exploité une vulnérabilité dans l’Email Security Gateway Appliance de Barracuda, un outil de cybersécurité…

Attention aux faux entretiens d’embauche qui attaquent les développeurs pour diffuser des logiciels malveillants

Une campagne de cybercriminalité alignée sur la Corée du Nord, baptisée DeceptiveDevelopment, cible les développeurs de logiciels indépendants par le biais de faux entretiens d’embauche depuis début 2024. Se faisant passer pour des recruteurs sur des plateformes comme LinkedIn, Upwork et des sites d’emploi axés sur les cryptomonnaies, les attaquants attirent leurs victimes avec des offres d’emploi prometteuses…

Les fuites des journaux de discussion de Black Basta révèlent les opérations du gang

Des fuites dans les journaux de discussion de Black Basta révèlent des conflits internes, exposant les détails des membres et les outils de piratage alors que le gang s’effondrerait. Un acteur inconnu, nommé ExploitWhispers, a divulgué les journaux de discussion de Matrix…

Annonce de Pwn2Own Berlin et introduction d’une catégorie IA

Si vous souhaitez simplement lire les règles du concours, cliquez ici.Bienvenue, mesdames et messieurs, à notre premier concours à Berlin ! C’est correct (si Google Translate ne m’a pas induit en erreur). Alors que le concours Pwn2Own a débuté à Vancouver en 2007, nous…

L’Australie interdit tous les produits Kaspersky sur les systèmes gouvernementaux

Le gouvernement australien a interdit tous les produits et services Web de Kaspersky Lab de ses systèmes et appareils à la suite d’une analyse affirmant que la société représente un risque de sécurité important pour le pays. […]

Southern Water affirme que l’attaque du ransomware Black Basta a coûté 4,5 millions de livres sterling en dépenses

Le fournisseur d’eau britannique Southern Water a révélé avoir engagé des coûts de 4,5 millions de livres sterling (5,7 millions de dollars) en raison d’une cyberattaque subie en février 2024. […]

Les États-Unis récupèrent 31 millions de dollars volés lors du piratage d’Uranium Finance en 2021

Les autorités américaines ont récupéré 31 millions de dollars en cryptomonnaie volés lors de cyberattaques en 2021 contre Uranium Finance, un protocole DeFi basé sur Binance Smart Chain. […]

(Re)découvrez la semaine passée:

L’hebdo cybersécurité (23 fév 2025)

Découvrez les actualités cybersécurité les plus intéressantes de la semaine du 23 février 2025

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.