Les hôpitaux font face à une explosion des risques liés aux dispositifs médicaux connectés. Un rapport alerte sur les expositions les plus critiques.

À l’heure de la médecine numérique, les hôpitaux sous la menace permanente des cyberattaques. Par exemple si une IRM ou un moniteur cardiaque devenait la porte d’entrée d’une attaque informatique ? En 2025, ce n’est plus un scenario de science-fiction, mais une réalité alarmante mise en lumière par le rapport « State of CPS Security: Healthcare Exposures 2025 » publié par Claroty.

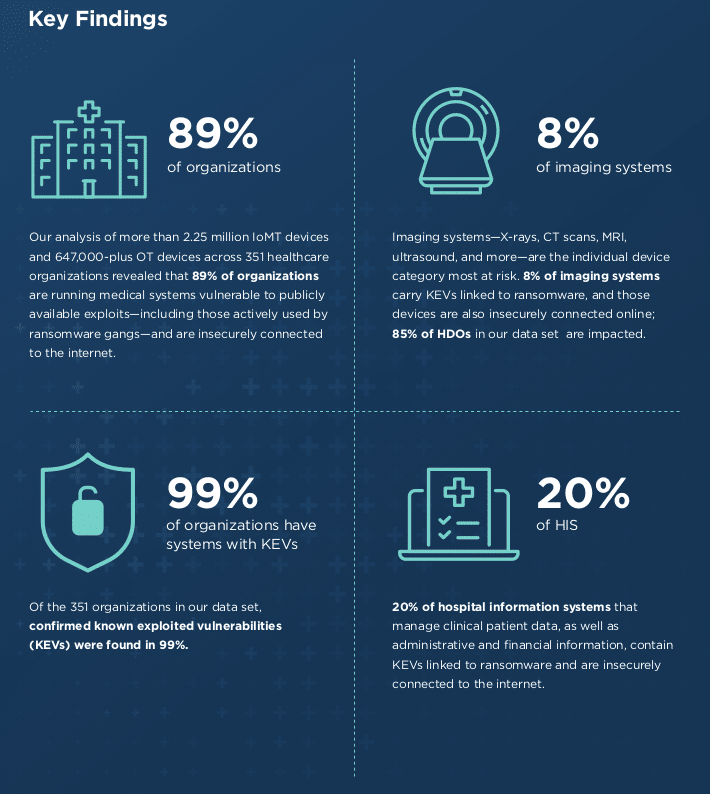

En analysant plus de 2,25 millions de dispositifs médicaux connectés (IoMT) et 647 000 équipements OT au sein de 351 structures de santé, ce rapport offre une radiographie précise des risques critiques pesant sur les établissements de santé.

Des vulnérabilités omniprésentes et actives

Près de 99 % des hôpitaux étudiés possèdent des dispositifs affectés par des vulnérabilités activement exploitées (KEVs). Pire encore : 89 % combinent ces failles avec une connectivité Internet non sécurisée. Ces conditions créent un terrain fertile pour les groupes de ransomware qui délaissent les attaques génériques au profit d’exfiltrations ciblées et de double extorsion.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les cibles ? Des systèmes d’imagerie aux dispositifs de surveillance des patients, en passant par les systèmes d’information hospitaliers (SIH ou HIS en anglais) et les infrastructures OT. Tous les éléments critiques au bon fonctionnement de l’hôpital sont concernés.

Des dispositifs médicaux connectés exposés en masse

Les systèmes d’imagerie médicale arrivent en tête des équipements les plus exposés : 28 % comportent des KEVs, dont 8 % liées à des campagnes de ransomware. Ces failles touchent 85 % des établissements. En cas d’attaque, les conséquences sont immédiates : impossible de réaliser un diagnostic, retards dans les soins, transferts d’urgence vers d’autres structures.

Les dispositifs de surveillance des patients représentent quant à eux la plus grande part de l’échantillon analysé (1,5 million). Plus de 70 % sont à la fois vulnérables à des ransomwares et connectés sans protection suffisante. L’impact sur la prise en charge pourrait être dramatique en cas de compromission.

OT hospitalier : le talon d’Achille souvent ignoré

Souvent relégué au second plan, l’OT (Operational Technology) regroupe pourtant des systèmes essentiels comme la gestion des bâtiments, la réfrigération des médicaments ou les ascenseurs. Le rapport révèle que 78 % des organisations possèdent des dispositifs OT affectés par des KEVs, et 65 % par des vulnérabilités combinées à une connectivité Internet non sécurisée. Un ascenseur ou une chambre froide hors service peut suffire à déstabiliser toute une structure.

Ransomware : des cybercriminels plus spécialisés que jamais

Les attaques contre Change Healthcare et Ascension, orchestrées respectivement par les groupes BlackCat/ALPHV et Black Basta, illustrent l’évolution des tactiques : ciblage précis, triple extorsion, compromission des systèmes critiques. En plus du chiffrement des données, les assaillants volent et menacent de publier les informations sensibles si la rançon n’est pas payée.

Les accès initiaux sont souvent obtenus via le phishing ou l’achat d’identifiants compromis. Une fois dans le réseau, les attaquants escaladent les privilèges, désactivent les protections, déploient leurs outils et procèdent à l’exfiltration et au chiffrement.

Quelles pistes pour renforcer la résilience ?

Claroty propose un cadre en cinq étapes pour guider les responsables cybersécurité dans la réduction des expositions les plus critiques :

- Cartographier les actifs critiques, par type de dispositif et service.

- Découvrir les expositions, notamment celles liées à la connectivité.

- Valider les vulnérabilités actives et exploitables.

- Prioriser les remédiations selon le risque pour la continuité des soins.

- Mobiliser les moyens pour corriger et sécuriser durablement.

Les bonnes pratiques incluent la fermeture des ports inutiles, la mise à jour des firmwares, la gestion rigoureuse des certificats, la désactivation des services non nécessaires, et l’usage de solutions de protection pour les terminaux médicaux compatibles.

Enfin, Claroty rappelle que la cybersécurité est une responsabilité partagée entre les équipes cliniques, les biomédicales, l’IT et la sécurité des systèmes d’information. Une coordination fluide entre ces parties est essentielle pour bâtir une stratégie de défense efficace et durable.

Pour en savoir plus

Rapport de Claroty sur l’état de la sécurité des services de protection de l’enfance : Expositions aux soins de santé 2025

Les hôpitaux et les établissements de santé doivent gérer une multitude de risques liés aux dispositifs médicaux connectés et aux systèmes de bloc opératoire critiques, afin de les protéger des perturbations susceptibles d’affecter la sécurité des patients et la continuité des soins. C’est dans ce contexte que Claroty…

(Re)découvrez également:

Cinq catégories clés en cybersécurité pour sécuriser les données sensibles en santé

La Fédération des médecins suisses propose des recommandations pour sécuriser les données médicales face aux cyberattaques, accompagnées par Health Secure Solutions.

Cybersécurité et santé : la Commission européenne passe à l’action

La Commission européenne a annoncé un plan pour renforcer la cybersécurité dans le secteur de la santé, face à des attaques croissantes.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.