Voici la synthèse des principales cyberattaques annoncées la semaine passée.

Le résumé de la semaine

La semaine a été marquée par une série d’attaques ciblant des institutions critiques, des infrastructures cloud, ainsi que des environnements professionnels variés. Plusieurs groupes d’acteurs malveillants ont intensifié leurs activités, exploitant aussi bien des failles techniques que des outils automatisés sophistiqués.

Au Maroc, une cyberattaque d’envergure a visé l’agence nationale de sécurité sociale. Les données personnelles de plusieurs millions de citoyens auraient été compromises. L’attaque est soupçonnée d’avoir été menée par un groupe lié à l’Algérie, illustrant une fois de plus la dimension géopolitique croissante des cybermenaces.

Le ransomware HelloKitty refait surface avec de nouvelles variantes capables de cibler Windows, Linux et les environnements ESXi. Intégré désormais avec une clé RSA-2048 publique, ce malware montre une nette sophistication dans ses méthodes de chiffrement. Son retour s’inscrit dans une tendance générale de résurgence des rançongiciels ayant connu un pic d’activité ces derniers mois.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

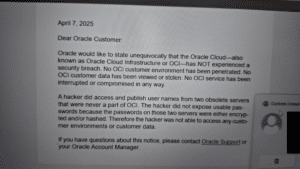

Oracle a confirmé une intrusion sur deux anciens serveurs, précisant qu’aucun système cloud ou données client n’avait été compromis. Néanmoins, le hacker à l’origine de l’attaque affirme détenir des millions d’identifiants liés à Oracle Cloud, suscitant des inquiétudes sur l’étendue réelle de la compromission. L’entreprise a été critiquée pour son manque de transparence dans la communication auprès de ses clients.

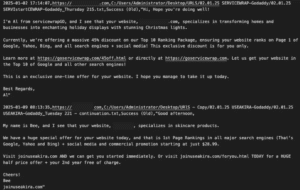

AkiraBot, un framework de spam alimenté par l’IA, a réussi à contourner les protections CAPTCHA pour cibler plus de 80 000 sites. Fonctionnant via une infrastructure Windows, AkiraBot génère des messages personnalisés à l’aide de GPT-4o-mini et utilise des proxys et des services de contournement pour échapper à la détection. Son activité illustre l’utilisation croissante des grands modèles de langage à des fins malveillantes dans des campagnes automatisées à grande échelle.

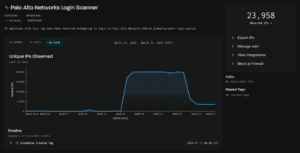

Palo Alto Networks alerte sur une vague de tentatives de connexion par force brute visant les passerelles GlobalProtect sous PAN-OS. Aucune vulnérabilité n’a été exploitée à ce jour, mais le volume élevé des scans, notamment depuis plus de 23 000 adresses IP uniques, laisse présager une préparation à des attaques ciblées. Les entreprises disposant de ces dispositifs exposés sont invitées à examiner leurs journaux et surveiller les accès suspects.

Plusieurs malwares mobiles, dont SpyNote, BadBazaar et MOONSHINE, ciblent les utilisateurs Android et iOS via des applications piégées hébergées sur des sites imitant le Google Play Store. Ces campagnes s’appuient sur des noms de domaine récents et exploitent la confiance des utilisateurs pour installer des logiciels espions permettant la surveillance à distance.

Sensata Technologies a subi une attaque par ransomware ayant chiffré une partie de son réseau interne. L’impact opérationnel est en cours d’évaluation. Parallèlement, le groupe Fourlis, opérateur des magasins IKEA en Europe de l’Est, a révélé que l’attaque subie en novembre 2024 lui a coûté 23 millions de dollars, confirmant les conséquences économiques lourdes de ce type d’incidents.

Des entités militaires britanniques, dont l’Armée, la Marine et le Bureau de la sécurité nucléaire, ont été prises pour cible par une coalition de hackers pro-russes et pro-palestiniens. Ces attaques, menées via des campagnes DDoS sophistiquées, s’inscrivent dans un contexte de tensions géopolitiques et illustrent la vulnérabilité croissante des infrastructures de défense aux menaces hybrides.

Le site de fuite sur le dark web du groupe Everest a été compromis et rendu hors ligne par un attaquant inconnu. Cette action montre que même les groupes cybercriminels sont vulnérables à des attaques tierces, possiblement concurrentes.

Le ministère américain du Trésor a révélé qu’un accès non autorisé à son bureau de contrôle de la monnaie (OCC) remontait à juin 2023. Les attaquants ont eu accès à plus de 150 000 courriels, démontrant une présence prolongée sur le réseau avant détection.

Enfin, plusieurs fonds de pension australiens ont été visés par des attaques de type credential stuffing, compromettant des milliers de comptes. Ce type d’attaque repose sur des identifiants réutilisés ou divulgués lors d’incidents antérieurs, et cible des systèmes insuffisamment protégés par des mécanismes d’authentification renforcée.

Les cyberattaques de la semaine

Le Maroc enquête sur une importante violation de données présumée par des pirates informatiques algériens

L’agence nationale de sécurité sociale du pays a déclaré que la cyberattaque avait entraîné la fuite de données personnelles sensibles appartenant apparemment à des millions de citoyens.

Le ransomware HelloKitty revient et lance des attaques sur les environnements Windows, Linux et ESXi

Des chercheurs en sécurité et des experts en cybersécurité ont récemment découvert de nouvelles variantes du célèbre rançongiciel HelloKitty, signalant sa résurgence avec des attaques ciblant les environnements Windows, Linux et ESXi. Apparu initialement en octobre 2020 sous la forme d’un fork de DeathRansom, le rançongiciel HelloKitty a évolué…

Oracle confirme le piratage de deux serveurs obsolètes. Aucun système Oracle Cloud ni aucune donnée client n’ont été affectés.

Oracle a confirmé qu’un pirate informatique avait volé et divulgué des identifiants sur deux serveurs obsolètes, mais a précisé qu’aucun système Oracle Cloud ni aucune donnée client n’avaient été affectés. Oracle a confirmé qu’un pirate informatique avait volé et divulgué des identifiants sur deux serveurs obsolètes, mais a précisé qu’aucun…

AkiraBot : un robot anti-spam basé sur l’IA contourne le CAPTCHA pour cibler plus de 80 000 sites Web

AkiraBot, un framework Python permettant d’éviter les CAPTCHA, a inondé plus de 80 000 sites web de messages générés par l’IA, ciblant les petites et moyennes entreprises. Les chercheurs de SentinelLabs de SentinelOne préviennent qu’AkiraBot, un framework anti-spam, cible les chats et les formulaires de contact des sites web pour promouvoir des contenus de mauvaise qualité.

Palo Alto met en garde contre les tentatives de connexion par force brute sur les passerelles PAN-OS GlobalProtect, indiquant d’éventuelles attaques à venir

Des experts mettent en garde contre les tentatives de connexion par force brute sur les passerelles PAN-OS GlobalProtect suite à une activité d’analyse accrue sur ses appareils. Palo Alto Networks signale des tentatives de connexion par force brute sur les passerelles PAN-OS GlobalProtect. L’entreprise de sécurité a souligné qu’aucun cas connu n’a été signalé.

Les logiciels malveillants SpyNote, BadBazaar et MOONSHINE ciblent les utilisateurs Android et iOS via de fausses applications

Des chercheurs en cybersécurité ont découvert que des pirates informatiques installent des sites web trompeurs hébergés sur des domaines récemment enregistrés pour diffuser un malware Android connu appelé SpyNote. Ces faux sites web se font passer pour des pages d’installation du Google Play Store pour des applications comme…

Sensata Technologies victime d’une attaque de ransomware impactant ses opérations

Sensata Technologies (connue sous le nom de Sensata) a subi une attaque de ransomware le week-end dernier qui a crypté des parties du réseau de l’entreprise et perturbé les opérations. […]

Des pirates informatiques russes attaquent une mission militaire occidentale à l’aide d’un lecteur malveillant

Le groupe de pirates informatiques Gamaredon (alias « Shuckworm »), soutenu par l’État russe, a ciblé une mission militaire d’un pays occidental en Ukraine dans des attaques probablement déployées à partir de lecteurs amovibles. […]

Une attaque de ransomware a coûté 23 millions de dollars à l’opérateur IKEA en Europe de l’Est

Fourlis Group, l’opérateur des magasins IKEA en Grèce, à Chypre, en Roumanie et en Bulgarie, a informé que l’attaque par ransomware qu’il a subie juste avant le Black Friday du 27 novembre 2024 a causé des pertes estimées à 20 millions d’euros (22,8 millions de dollars).

Des pirates informatiques lancent des cyberattaques contre l’armée britannique, la Royal Navy et l’Office for Nuclear Security

La récente cyberattaque attribuée au groupe de pirates informatiques « Holy League Coalition » a suscité de vives inquiétudes en matière de cybersécurité, des institutions britanniques clés étant victimes d’une attaque hautement sophistiquée. Ce groupe, qui serait le fruit d’une collaboration entre des cyber-agents russes et des pirates pro-palestiniens,…

Le site de fuite du ransomware Everest sur le dark web a été défiguré et est désormais hors ligne

Le site de fuite du dark web du gang de ransomware Everest a apparemment été piraté au cours du week-end par un attaquant inconnu et est désormais hors ligne. […]

Des pirates informatiques se cachent dans les systèmes du Trésor OCC depuis la violation de juin 2023

Des attaquants inconnus qui ont piraté le Bureau du contrôleur de la monnaie (OCC) du Trésor en juin 2023 ont eu accès à plus de 150 000 e-mails. […]

Les fonds de pension australiens touchés par une vague d’attaques de « bourrage d’identifiants »

Au cours du week-end, une vague massive d’attaques de « credential stuffing » a touché plusieurs grands fonds de pension australiens, compromettant les comptes de milliers de membres. […]

(Re)découvrez la semaine passée:

Les dernières cyberattaques (8 avr 2025)

Découvrez les principales cyberattaques repérées cette semaine du 8 avril 2025

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.