Le NIST adapte son cadre de protection de la vie privée pour répondre aux nouveaux risques liés à l’IA et aux cybermenaces.

Depuis plus de vingt ans, la circulation massive de données personnelles alimente l’innovation technologique, mais expose aussi les individus à des risques accrus pour leur vie privée. Selon le NIST, cette complexité exige une approche plus intégrée et flexible. À travers la publication du projet de mise à jour du Privacy Framework 1.1, le NIST propose une évolution qui répond aux nouveaux besoins de gestion des risques, tout en assurant la compatibilité avec le Cybersecurity Framework 2.0.

Un cadre repensé pour un pilotage harmonisé des risques

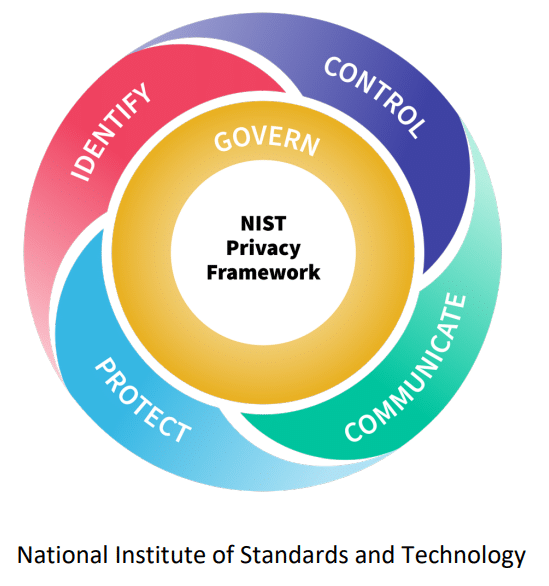

Pourquoi mettre à jour le Privacy Framework ? Parce que les frontières entre cybersécurité et protection de la vie privée s’estompent. L’édition 1.1 du Privacy Framework restructure son « Core » pour l’aligner plus finement avec celui du Cybersecurity Framework 2.0. Cela permet aux organisations de piloter ensemble les risques cyber et vie privée, avec une structure commune basée sur des fonctions-clés : Identify-P, Govern-P, Control-P, Communicate-P et Protect-P.

La fonction Govern-P est renforcée pour intégrer stratégies et politiques de gestion des risques, tandis que Protect-P cible spécifiquement la protection contre les incidents cybersécurités impactant la vie privée. Cette organisation facilite un dialogue transversal du niveau opérationnel jusqu’à la direction.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Intégration de l’IA : une nouveauté incontournable

L’essor de l’intelligence artificielle impose de nouveaux réflexes. Le NIST introduit dans son Privacy Framework une section dédiée à la gestion des risques IA. Comment anticiper les atteintes à la vie privée quand des modèles prédisent des attributs personnels ou subissent des attaques comme l’inference ou la réidentification ?

Le Privacy Framework 1.1 propose aux organisations d’adopter des catégories spécifiques telles que Roles, Responsibilities, and Authorities et Monitoring and Review, pour renforcer la responsabilité et la surveillance continue dans les projets IA. Il recommande également d’utiliser les outils du NIST AI Risk Management Framework en complément, afin d’articuler la gestion des risques AI, vie privée et cybersécurité de manière cohérente.

Vers une gestion dynamique et adaptative des risques

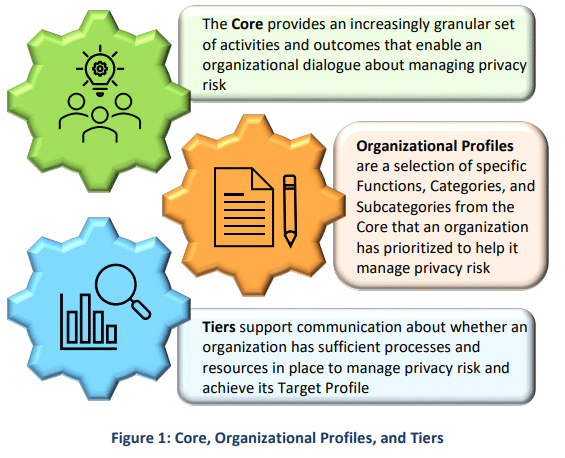

Le nouveau cadre encourage une approche adaptative et proactive. Exit les recettes figées : la gestion du risque doit être continue et évolutive. Pour cela, le NIST met en avant trois outils structurants :

- Le Core : pour dialoguer sur les activités et résultats attendus en matière de protection de la vie privée.

- Les Profiles : pour fixer les états actuels et cibles de maîtrise des risques.

- Les Tiers : pour évaluer la maturité organisationnelle de la gestion du risque (du niveau partiel au niveau adaptatif).

En intégrant la vie privée à la gouvernance globale des risques, les organisations peuvent mieux anticiper les impacts réputations, financiers et réglementaires.

Vers un cadre plus interactif et accessible

Autre évolution : les directives d’utilisation du Privacy Framework migrent en ligne sous forme de FAQ interactive et de guides de démarrage rapide. Cette approche vise à faciliter l’adoption progressive du cadre, en s’adaptant à des besoins diversifiés.

Le NIST invite à commenter ce projet jusqu’au 13 juin 2025, avant publication de la version finale. Pour les professionnels de la cybersécurité et de la protection des données, cette mise à jour constitue une opportunité stratégique d’harmoniser leurs pratiques face aux risques de demain.

Pour en savoir plus

Le NIST met à jour son cadre de confidentialité, en l’associant aux récentes directives de cybersécurité.

Les sites Web officiels utilisent .gov. Un site Web .gov appartient à une organisation gouvernementale officielle aux États-Unis. Les sites Web .gov sécurisés utilisent HTTPS. Un cadenas verrouillé (un cadenas verrouillé …

(Re)découvrez également:

Le NIST abandonne le principe de complexité des mots de passe

Le NIST a simplifié ses directives sur les mots de passe, abandonnant la complexité, réclamant des mots de passe longs et recommandant l’authentification multifactorielle pour renforcer la sécurité.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.