ISO 27001, NIST, CIS Controls, NIS2… Ces cadres de référence convergent vers un même objectif : sécuriser vos activités. Voici les bonnes pratiques à prioriser.

L’impératif de la cybersécurité à l’ére numérique

Aujourd’hui, la cybersécurité a transcendé son statut de simple enjeu technique pour devenir une composante fondamentale de la stratégie d’entreprise et de la continuité des activités. La menace numérique, autrefois perçue comme un risque lointain et abstrait, est aujourd’hui une réalité omniprésente qui se professionnalise et s’adapte, ciblant sans différence les grandes infrastructures et les petites et moyennes entreprises (PME).

Les cybercriminels sont opportunistes et ne se contentent plus d’attaques techniques sophistiquées ; ils exploitent de plus en plus la psychologie humaine à travers l’ingénierie sociale, rendant la menace d’autant plus insidieuse. Face à ce panorama de risques croissants, la mise en place de mesures de protection de base robustes est une nécessité, une cyber-hygiène de base, pour préserver la confiance des clients, protéger les données sensibles et, ultimement, garantir la survie de l’organisation.

Toute stratégie de sécurité de l’information repose sur un socle de principes fondamentaux, souvent désignés sous l’acronyme CIA pour Confidentialité, Intégrité et Disponibilité.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

- La Confidentialité garantit que les informations cruciales, telles que les données client ou les fichiers financiers, ne sont accessibles qu’aux personnes ou aux systèmes autorisés.

- L’intégrité s’assure que ces informations restent complètes, exactes et non corrompues, sans que des altérations non autorisées ne puissent se produire.

- La disponibilité assure que les systèmes et les données sont accessibles et utilisables par l’entreprise et ses clients lorsque cela est nécessaire.

Ces trois principes servent de boussole pour l’ensemble des directives présentées dans cet article, offrant un cadre conceptuel pour évaluer et prioriser les actions de cybersécurité.

Pour passer de ces principes théoriques à une stratégie concrète et opérationnelle, il est indispensable de s’appuyer sur des cadres de référence reconnus et faisant autorité. Ce document synthétise les meilleures pratiques issues des standards internationaux les plus respectés, tels que l’ISO 27001, le Framework NIST, les Contrôles de Sécurité Critiques du CIS et les impératifs de la Directive NIS2.

En s’inspirant de ces sources, cet article présente donc une feuille de route pragmatique, un guide d’action priorisé qui vise à renforcer la posture de sécurité de toute organisation, quelle que soit sa taille.

Les fondamentaux de la cybersécurité: Comprendre et appliquer les principes essentiels

Sécurité des systèmes et des réseaux, du cloud, des applications, sécurité défensive et offensive, piratage psychologique… De la protection des données à la gestion des risques en passant par la cryptologie et les techniques d’ingénierie sociale, cet ouvrage offre une vision complète des défis actuels auxquels sont confrontées toutes les entreprises.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Les cadres de référence et normes clés pour structurer votre approche

Panorama des Standards Mondiaux

L’écosystème de la cybersécurité est riche en cadres et en normes, chacun offrant une approche spécifique de la gestion des risques et de l’implémentation des mesures de sécurité. Comprendre ces différents modèles est essentiel pour choisir la stratégie la plus adaptée aux besoins de l’organisation.

- ISO 27001 et ISO 27002 : La norme internationale ISO 27001 est la référence en matière de management de la sécurité de l’information (SMSI). Elle offre un cadre formel pour établir, mettre en œuvre, maintenir et améliorer en continu la sécurité de l’information au sein d’une organisation. Il est important de noter que la certification ne peut être obtenue que sur la norme ISO 27001, ce qui en fait un objectif de conformité reconnu mondialement. Son pendant, la norme ISO 27002, ne permet pas de certification en soi, mais elle soutient l’ISO 27001 en fournissant des directives détaillées sur la description et la mise en œuvre des contrôles de sécurité. Elle agit comme un outil de référence et d’orientation pour les professionnels cherchant à implémenter les mesures prescrites par la norme principale.

- Le Framework NIST : Le Cadre de Cybersécurité du National Institute of Standards and Technology (NIST) des États-Unis est un ensemble de directives volontaires conçues pour aider les organisations à évaluer et à améliorer leur capacité à prévenir, détecter et réagir aux risques de cybersécurité. Initialement conçu pour les infrastructures critiques, il est désormais largement adopté dans divers secteurs à l’échelle mondiale. Le Framework est structuré autour d’un « Core » comprenant cinq fonctions clés : Identifier, Protéger, Détecter, Répondre et Récupérer. Cette approche est axée sur les résultats et offre une méthodologie pour évaluer et gérer les risques. Les versions récentes, comme le NIST CSF 2.0, ont introduit une sixième fonction, la Gouvernance, soulignant l’importance de l’alignement stratégique et de la supervision de la cybersécurité au plus haut niveau de l’entreprise.

- Les Contrôles de Sécurité Critiques du CIS (v8) : Développés par le Center for Internet Security (CIS), les Contrôles CIS sont une liste prescriptive, priorisée et simplifiée de 18 meilleures pratiques de sécurité. Leur objectif est de fournir aux organisations un plan d’action clair pour renforcer leur posture de cybersécurité en se concentrant sur les menaces les plus répandues et les plus dangereuses. Ils sont une excellente ressource pour les organisations cherchant un point de départ concret et immédiatement applicable pour la mise en œuvre de contrôles techniques.

La Directive NIS2 : Le Cadre Réglementaire en Europe

La Directive européenne NIS2, entrée en vigueur en janvier 2023, représente un renforcement majeur du cadre réglementaire de l’Union européenne en matière de cybersécurité. Son objectif principal est d’améliorer la résilience et la capacité de réponse des infrastructures critiques et des services essentiels face à la menace cyber.

- Portée et obligations : La Directive NIS2 élargit de manière significative le champ d’application de sa devancière, NIS1, pour inclure un grand nombre de secteurs considérés comme hautement critiques ou importants. Cela signifie que de nombreuses entités, y compris des PME, qui n’étaient pas auparavant soumises à la réglementation, doivent désormais se conformer à des obligations strictes en matière de gestion des risques et de signalement des incidents. Les secteurs concernés vont de l’énergie et des transports à la fabrication de produits médicaux et à l’administration publique.

- Gouvernance et responsabilité : Un élément central de la Directive NIS2 est l’accent mis sur la responsabilité des dirigeants d’entreprise. Le texte impose aux organes de direction d’approuver et de superviser les mesures de gestion des risques liés aux réseaux et aux systèmes d’information. Cette obligation est assortie de sanctions sévères, y compris des amendes substantielles (jusqu’à 10 millions d’euros ou 2% du chiffre d’affaires mondial) et une possible responsabilité directe des personnes physiques en cas de manquement. Cette mesure vise à amener la cybersécurité au niveau du conseil d’administration, la transformant en une préoccupation stratégique de l’entreprise et non plus en une simple tâche de l’équipe informatique.

- Gestion des risques et signalement d’Incidents : La Directive NIS2 rend obligatoire la mise en œuvre de mesures de gestion des risques, telles que la gestion des incidents, la continuité des activités, la sécurisation de la chaîne d’approvisionnement et la formation à la cyberhygiène. De plus, elle établit des délais stricts pour la notification des incidents de sécurité aux autorités compétentes ou aux équipes de réponse aux incidents (CSIRT), avec une première alerte précoce exigée dans les 24 heures suivant la détection d’un incident significatif.

Synthèse des Cadres de Référence

Le NIST CSF, les Contrôles CIS et la Directive NIS2 ne sont pas des approches concurrentes, mais des cadres qui se complètent et convergent vers une vision commune. Le Framework NIST offre une taxonomie flexible et axée sur les résultats, qui peut s’aligner sur des normes existantes comme l’ISO 27001. Les Contrôles CIS, quant à eux, fournissent une liste de mesures techniques concrètes qui peuvent être utilisées pour mettre en œuvre les objectifs des fonctions du NIST ou les contrôles de l’ISO. La Directive NIS2, en tant que législation, ne réinvente pas la roue, mais rend obligatoires l’implémentation de mesures de gestion des risques et des procédures de signalement qui sont déjà des meilleures pratiques établies dans ces cadres.

Cette convergence des cadres et des réglementations renforce le fait que la mise en place d’une politique de sécurité efficace nécessite une approche globale, impliquant non seulement les systèmes et les technologies, mais aussi l’organisation, ses processus et son personnel.

| Cadre de Référence | Type d’Approche | Objectif Principal | Public Cible |

| ISO 27001 | Standard de gestion | Établir un système de management de la sécurité (SMSI) certifiable. | Organisations de toutes tailles. |

| NIST CSF | Framework | Aider à gérer et à atténuer les risques de cybersécurité de manière flexible. | Secteurs critiques et entreprises de toutes tailles. |

| CIS Controls | Liste prescriptive de contrôles | Fournir des actions concrètes et priorisées pour se défendre contre les menaces courantes. | Organisations de toutes tailles cherchant une feuille de route opérationnelle. |

| Directive NIS2 | Réglementation légale | Renforcer la résilience des infrastructures critiques et des services essentiels en Europe. | Entités essentielles et importantes dans des secteurs clés au sein de l’UE. |

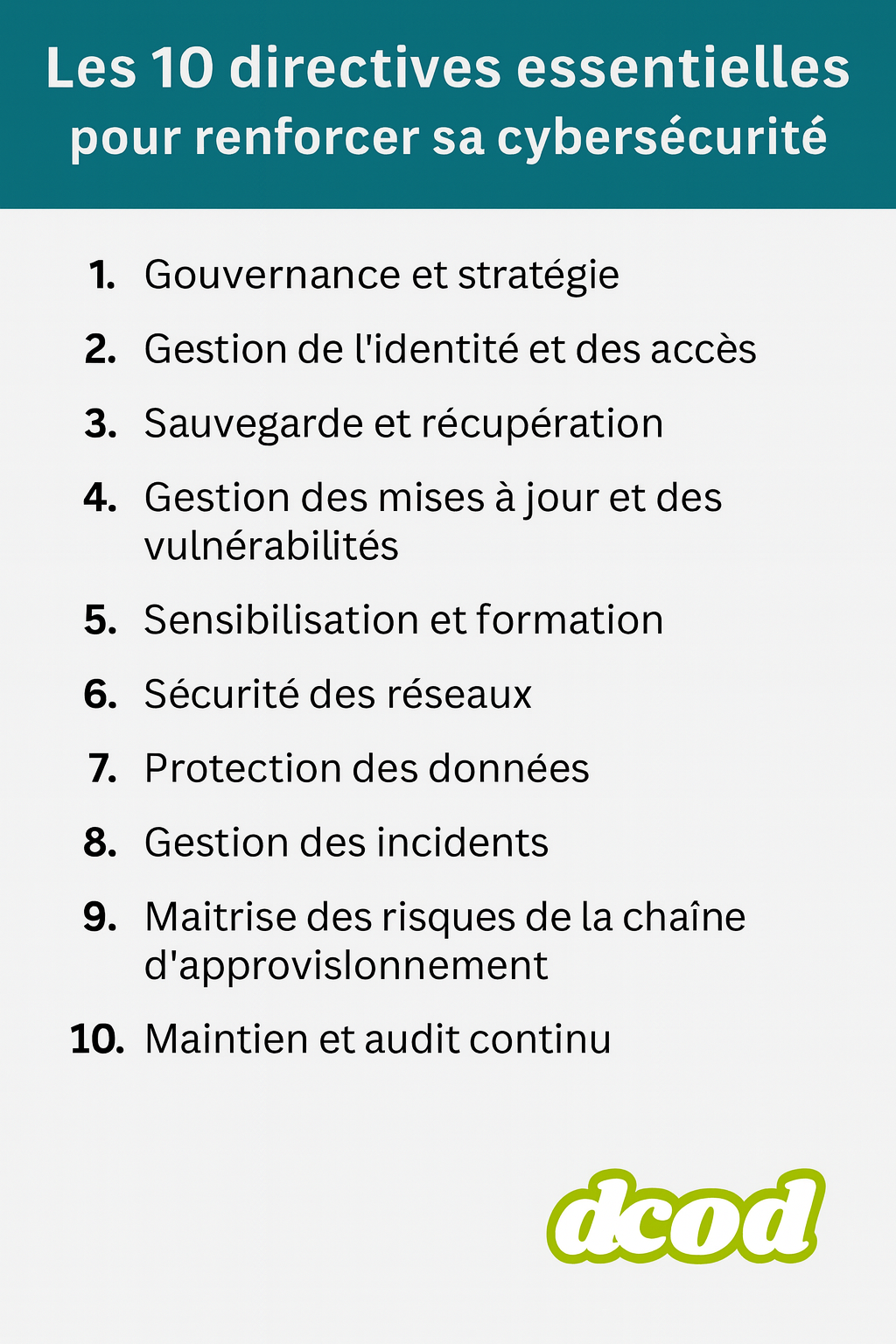

Les 10 directives essentielles : un plan d’action priorisé

Les directives qui suivent représentent une sélection et une synthèse des meilleures pratiques identifiées dans les cadres de référence et les guides pratiques internationaux. Elles sont présentées sous la forme d’un plan d’action cohérent et priorisé, conçu pour bâtir une défense en profondeur contre les menaces numériques. La réussite d’une initiative de sécurité repose sur l’intégration de ces directives, car elles sont interdépendantes et se renforcent mutuellement.

| Directive Essentielle | Objectif Clé | Lien avec la Triade CIA |

| 1. Gouvernance et stratégie | Définir une approche de gestion des risques alignée sur les objectifs de l’entreprise. | C, I, D |

| 2. Gestion de l’identité et des accès | Contrôler qui accède aux systèmes et aux données et avec quels privilèges. | C, I |

| 3. Sauvegarde et récupération | Assurer la restauration des données et des systèmes après un incident. | D |

| 4. Gestion des mises à jour et des vulnérabilités | Corriger les failles connues pour réduire la surface d’attaque. | I, D |

| 5. Sensibilisation et formation | Transformer le personnel en première ligne de défense contre les menaces. | C, I |

| 6. Sécurité des réseaux | Protéger les frontières et la structure interne de l’infrastructure numérique. | C, I, D |

| 7. Protection des données | Sécuriser les informations sensibles au repos et en transit. | C, I |

| 8. Gestion des incidents | Détecter, contenir et réagir efficacement aux incidents de sécurité. | C, I, D |

| 9. Maîtrise des risques de la chaîne d’approvisionnement | Étendre les mesures de sécurité aux prestataires et fournisseurs. | C, I, D |

| 10. Maintien et audit continu | Évaluer et améliorer régulièrement l’efficacité des mesures de sécurité. | C, I, D |

Cybersécurité – Le guide du RSSI – Construire votre programme de sécurité

La cybersécurité est l’enjeu majeure de toute entreprise informatisée. Ce livre va vous montrer comment protéger toutes vos données sensibles afin qu’elles ne soient pas utilisées ou détournées à votre insu.

🛒 Le lien ci-dessus est affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

Directive 1 : Gouvernance et stratégie de gestion des risques

Le fondement de toute politique de sécurité réussie réside dans sa gouvernance et sa planification stratégique. La cybersécurité ne peut être gérée efficacement sans une approche structurée qui anticipe la menace et garantit un suivi continu du niveau de sécurité. Cette directive implique la formalisation d’une Politique de Sécurité des Systèmes d’Information (PSSI) qui définit les mesures applicables à l’ensemble de l’organisation et à toutes les personnes qui y travaillent, y compris les employés et les prestataires. Les dirigeants doivent être activement impliqués et formés aux enjeux de cybersécurité, car ils sont désormais tenus responsables des manquements.

Les actions clés pour mettre en œuvre cette directive incluent la formalisation d’une PSSI, l’identification et la quantification des moyens humains et financiers dédiés à la sécurité, et la mise en place d’un comité des risques numériques pour piloter la stratégie. Il est également essentiel de procéder à une analyse des risques pour adapter les mesures de protection aux menaces spécifiques qui pèsent sur l’entreprise. Sans cette fondation, les mesures techniques sont souvent mises en œuvre de manière ad-hoc et inefficace.

Directive 2 : Gestion de l’identité et des accès

La gestion de l’identité et des accès est l’un des contrôles de sécurité les plus cruciaux, visant à garantir que seuls les utilisateurs et les systèmes autorisés accèdent aux ressources appropriées. L’un des principes fondamentaux de cette directive est l’application du « principe de moindre privilège », qui consiste à accorder aux employés uniquement l’accès dont ils ont strictement besoin pour effectuer leurs tâches. L’accès aux comptes d’administrateur, en particulier, doit être strictement contrôlé et documenté.

L’implémentation de l’Authentification Multi-Facteurs (AMF, 2FA) est une action prioritaire, car elle ajoute une couche de sécurité essentielle qui rend l’accès aux comptes beaucoup plus difficile pour les attaquants, même s’ils ont réussi à obtenir un mot de passe. Les organisations doivent également mettre en place une politique de mots de passe stricts, exigeant une longueur minimale, une combinaison de caractères variés, et le non-partage de mots de passe. Les gestionnaires de mots de passe sont des outils recommandés pour faciliter l’adoption de cette pratique par les employés.

Directive 3 : Sauvegarde et récupération des données

La sauvegarde des données est souvent la seule ligne de défense efficace contre des menaces comme les attaques par rançongiciel, les pannes matérielles ou les erreurs humaines. Un plan de sauvegarde bien défini est un élément central du pilier de Résilience du Framework NIST et est une exigence de la Directive NIS2 pour assurer la continuité des activités.

Pour garantir l’efficacité des sauvegardes, il est recommandé de suivre la règle du 3-2-1 : conserver 3 copies des données, les stocker sur 2 supports différents (par exemple, un disque dur et un stockage en nuage), et conserver 1 copie hors site. Il est crucial de débrancher physiquement la copie hors site après la sauvegarde pour la protéger contre les menaces pouvant se propager sur le réseau. Un aspect tout aussi important que la sauvegarde est la capacité de récupération. Les organisations doivent élaborer et tester régulièrement leurs procédures de restauration pour s’assurer qu’elles peuvent restaurer les données et les systèmes dans un état fiable et opérationnel en cas de besoin.

Directive 4 : Gestion des mises à jour et des vulnérabilités

La gestion des correctifs (patch management) est une activité fondamentale qui consiste à corriger les failles de sécurité dans les systèmes d’exploitation et les applications. Les attaquants exploitent fréquemment ces vulnérabilités pour s’introduire dans les réseaux, voler des informations ou déployer des logiciels malveillants. Sans un processus rigoureux de mise à jour, la « fenêtre d’opportunité » pour les cybercriminels reste grande ouverte.

Pour mettre en œuvre cette directive, les organisations doivent maintenir un inventaire précis de tous leurs actifs (matériels et logiciels) pour ne rien oublier. Elles doivent ensuite élaborer un plan de gestion des correctifs qui inclut la priorisation, le test et le déploiement des mises à jour. L’automatisation des mises à jour, lorsque c’est possible, est un moyen efficace de s’assurer que les systèmes sont constamment protégés contre les menaces connues. La Directive NIS2 impose également le traitement et la divulgation des vulnérabilités, soulignant l’importance de ce processus.

Directive 5 : Sensibilisation et formation du facteur humain

Le facteur humain est considéré comme l’un des plus grands risques en matière de sécurité informatique. Les cybercriminels s’appuient sur l’ingénierie sociale pour exploiter les faiblesses psychologiques des employés et les inciter à commettre des erreurs, comme cliquer sur un lien malveillant ou divulguer des informations sensibles. Une formation régulière et une sensibilisation constante peuvent transformer ce « maillon faible » en la première ligne de défense de l’organisation.

Les actions à entreprendre pour cette directive incluent la mise en place d’un programme de formation continue pour tout le personnel, y compris la direction. Cette formation devrait se concentrer sur des scénarios réels, comme la détection des courriels d’hameçonnage, la sécurisation des mots de passe et la gestion des données confidentielles. L’organisation doit également encourager le signalement des incidents sans créer un environnement de peur ou de gêne pour les employés.

Directive 6 : Sécurité des réseaux et de l’infrastructure

La sécurité du réseau est un pilier de la protection qui vise à réduire la surface d’attaque en sécurisant les points d’accès et en contrôlant les flux de données. Sans une défense adéquate du réseau, les attaquants peuvent facilement exploiter des vulnérabilités et se propager dans l’ensemble de l’infrastructure.

Les actions pour sécuriser l’infrastructure comprennent la segmentation et la ségrégation du réseau. La segmentation divise un grand réseau en segments plus petits, tandis que la ségrégation isole les réseaux critiques des réseaux moins sécurisés. Cela permet de contenir un incident et de limiter les dégâts en empêchant une propagation horizontale. Il est également essentiel de mettre en place des pare-feu, de surveiller l’activité du réseau et de maîtriser le déploiement des réseaux sans fil.

Directive 7 : Protection des données et cryptographie

La protection des données est au cœur de la cybersécurité, couvrant la confidentialité et l’intégrité des informations. L’objectif est de sécuriser les données tout au long de leur cycle de vie, que ce soit au repos (stockées sur des disques) ou en transit (envoyées via les réseaux). La Directive NIS2 impose spécifiquement la mise en œuvre de procédures de cryptographie et de chiffrement.

Pour mettre en œuvre cette directive, les organisations doivent commencer par identifier et classer leurs données sensibles pour adapter les mesures de protection. L’utilisation du chiffrement est une mesure technique essentielle pour les données critiques, car elle les rend illisibles pour les personnes non autorisées. Les protocoles sécurisés, comme l’utilisation d’un Réseau Privé Virtuel (VPN) pour le télétravail, sont également nécessaires pour protéger les données en transit sur des réseaux non sécurisés, comme les Wi-Fi publics.

Directive 8 : Gestion des incidents et continuité d’activité

Malgré toutes les mesures de prévention, la survenue d’un incident de sécurité demeure une possibilité. La capacité d’une organisation à « détecter, répondre et récupérer » est donc un indicateur clé de sa résilience. Cette directive vise à minimiser les conséquences d’un incident et à garantir la continuité des opérations en cas de crise.

Un plan de réponse aux incidents (PRI) est le cœur de cette directive. Ce plan doit définir clairement ce qui constitue un incident, attribuer les rôles et les responsabilités, inclure des procédures de réponse pas à pas et spécifier les canaux de communication. De plus, il est crucial de mettre en place une capacité de surveillance de la sécurité (SOC) et une gestion des journaux d’événements (logs) pour détecter les activités suspectes et comprendre l’étendue d’une attaque. Le plan doit être testé régulièrement, par le biais d’exercices de simulation par exemple, pour s’assurer de son efficacité.

Directive 9 : Maîtrise des risques liés à la chaîne d’approvisionnement

La sécurité d’une organisation ne dépend pas seulement de ses propres défenses, mais aussi de celles de ses prestataires et fournisseurs. Une attaque peut exploiter le maillon faible de la chaîne d’approvisionnement pour accéder aux systèmes de l’entreprise. La Directive NIS2 met un accent particulier sur la sécurisation de la chaîne d’approvisionnement, en exigeant que les organisations évaluent les risques liés à leurs tiers et mettent en place des mesures de sécurité appropriées.

Pour maîtriser ces risques, il est essentiel d’évaluer la posture de sécurité des fournisseurs avant de signer un contrat et de surveiller leur accès aux systèmes. Les exigences de sécurité doivent être clairement définies dans les contrats et les ententes de service. Cette approche proactive est cruciale pour éviter d’hériter de vulnérabilités externes.

Directive 10 : Maintien en conditions opérationnelles et audit

La cybersécurité n’est pas un projet à exécution unique, mais un processus continu d’amélioration. Les menaces évoluent constamment, et les défenses doivent s’adapter en conséquence. Cette directive se concentre sur l’évaluation et l’ajustement réguliers des mesures de sécurité pour garantir leur efficacité dans le temps.

Les organisations doivent mener des contrôles et des audits réguliers pour évaluer la conformité et l’efficacité de leurs mesures de sécurité. Les tests d’intrusion, par exemple, sont des exercices qui permettent d’identifier et d’exploiter les faiblesses des contrôles en simulant le comportement d’un attaquant. Les indicateurs clés de performance (KPI) alignés sur les objectifs de sécurité sont également un moyen de mesurer les progrès et de rendre compte à la direction. Ce processus itératif, soutenu par la gouvernance, est ce qui garantit une résilience durable.

Au-delà de la Liste : l’Intégration et l’amélioration continue

La mise en œuvre de l’ensemble de ces directives peut paraître une tâche importante et lourde, en particulier pour les PME. C’est pourquoi des cadres comme les Contrôles de Sécurité Critiques du CIS ont introduit le concept de Groupes d’Implémentation (IG), qui permettent de prioriser les actions en fonction de la taille et de la complexité de l’organisation. Le Groupe d’Implémentation 1 (IG1), par exemple, regroupe les mesures minimales jugées essentielles pour les petites organisations, offrant ainsi un point de départ réalisable pour les entreprises ayant des ressources limitées. Cette approche progressive aide à surmonter la « paralysie par l’analyse » et à démarrer concrètement le processus de sécurisation.

Le succès en cybersécurité ne se mesure pas à l’absence d’incident, mais à la capacité de l’organisation à les gérer efficacement et à en tirer des leçons. La mise en place de mesures de sécurité doit s’accompagner d’un suivi régulier de leur efficacité, par le biais de KPIs et d’audits, afin de s’assurer qu’elles restent pertinentes face aux menaces émergentes. L’audit ne doit pas être perçu comme une simple formalité, mais comme un outil d’amélioration continue.

Pour les organisations ne disposant pas de l’expertise interne nécessaire, il est recommandé de faire appel à des services externes pour des audits de sécurité, des tests de pénétration ou l’implémentation de solutions sophistiquées comme un Centre des Opérations de Sécurité (SOC). Cette collaboration peut considérablement alléger le fardeau de la mise en conformité et permettre à l’entreprise de se concentrer sur son cœur de métier tout en renforçant sa posture de sécurité.

L’objectif : bâtir une résilience durable

La cybersécurité est un processus dynamique, une course continue contre une menace en constante évolution. Le présent rapport a mis en évidence l’importance d’une approche holistique qui intègre la technologie, les politiques et, surtout, le facteur humain. En s’appuyant sur des cadres de référence reconnus et en mettant en œuvre les dix directives essentielles présentées, une organisation peut transformer sa posture de sécurité, passant d’un état de vulnérabilité réactive à une position de résilience proactive.

Le but ultime n’est pas d’atteindre une « sécurité parfaite », un état illusoire dans l’environnement numérique actuel, mais de construire une résilience suffisante pour garantir la continuité des activités et préserver la confiance des parties prenantes, qu’il s’agisse des clients, des partenaires ou des employés.

La feuille de route présentée dans ce rapport, partant de la gouvernance et de la stratégie jusqu’à l’audit continu, offre un chemin clair et structuré pour renforcer votre défense numérique. L’action immédiate, même sur les mesures les plus simples comme la mise en place de l’authentification multi-facteurs et la sauvegarde des données, aura un impact significatif et constituera la première étape vers une maturité de sécurité durable.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.