Vous entendez parler de VPN partout ? On vous explique simplement ce que c’est, comment ça marche et les 3 raisons essentielles de l’utiliser (sécurité, streaming, anonymat).

TL;DR : L’essentiel

- Un VPN crée un tunnel chiffré : vos paquets sont encapsulés, donc illisibles à l’interception. Ils sortent via un serveur VPN, remplaçant votre adresse IP par la sienne et masquant votre localisation.

- Sans VPN, votre fournisseur d’accès peut voir les sites consultés et monétiser ces données. Avec le chiffrement, il ne distingue plus que du trafic vers un serveur VPN, sans détail.

- Le VPN sécurise surtout les Wi-Fi publics peu protégés : même si un pirate intercepte votre connexion, il ne récupère qu’un flux chiffré. Il permet aussi de contourner géo-restrictions et censure.

- Les VPN gratuits peuvent enregistrer et vendre vos données, parfois sans chiffrement réel. Une fuite en 2020 a exposé e-mails et mots de passe. Choisissez un no-logs audité avec Kill Switch.

Votre bouclier personnel sur Internet

Vous êtes-vous déjà connecté au réseau Wi-Fi gratuit d’un café, d’un hôtel ou d’un aéroport ? Si c’est le cas, vous avez peut-être, sans le savoir, exposé vos informations personnelles à des risques. Dans notre monde numérique, protéger sa vie privée est devenu une nécessité, et le VPN est l’un des outils les plus puissants et accessibles pour y parvenir. En une phrase, un VPN (Virtual Private Network, ou Réseau Privé Virtuel) est une application qui crée une connexion sécurisée et cryptée entre votre appareil et Internet, protégeant ainsi vos données et votre identité en ligne.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour comprendre comment cette technologie fonctionne, le plus simple est d’utiliser une analogie.

1. Comment ça marche ? L’analogie du tunnel sécurisé

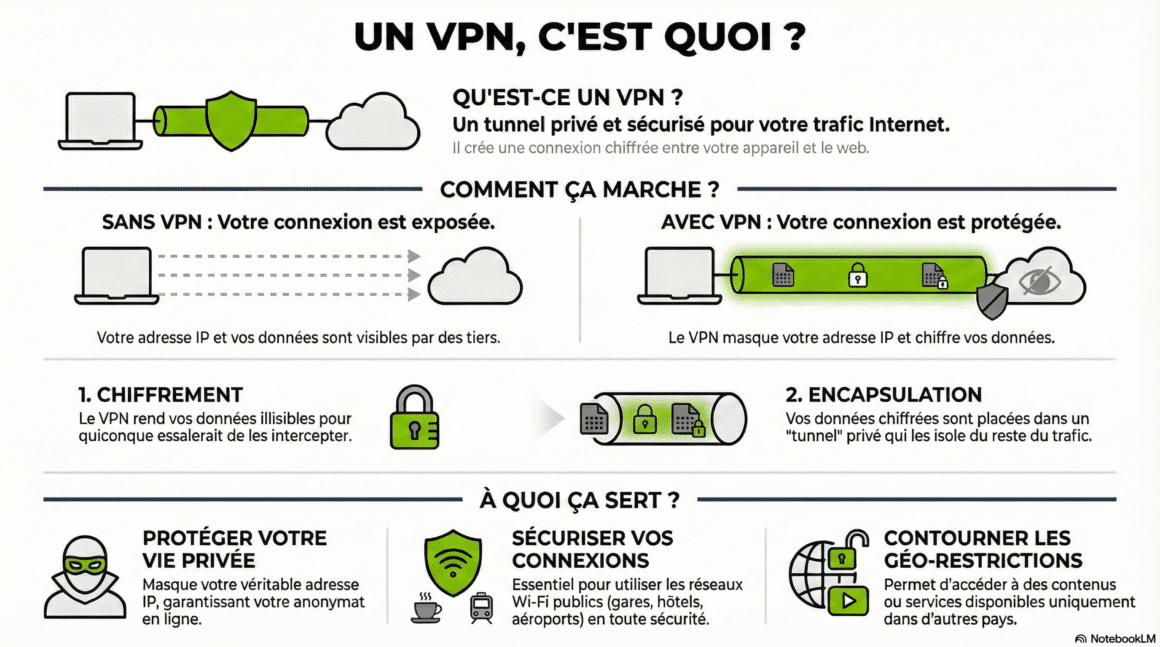

Le fonctionnement d’un VPN repose sur deux principes fondamentaux : la création d’un « tunnel » sécurisé et le masquage de votre identité numérique.

- Le principe de base : L’encapsulation Lorsque vous naviguez sur Internet, vos données sont décomposées en petits morceaux appelés « paquets ». Un VPN utilise un processus appelé « tunnellisation » pour protéger ces paquets.

- Techniquement, ce processus s’appelle l’encapsulation. Il consiste à envelopper chaque paquet de données dans un autre paquet. L’enveloppe extérieure protège le contenu original, le rendant totalement illisible pour quiconque tenterait de l’intercepter.

- Masquer votre identité Une fois que vos données ont traversé ce tunnel sécurisé, elles arrivent sur un serveur géré par votre fournisseur de VPN avant d’atteindre leur destination finale (par exemple, un site web). À ce moment-là, elles abandonnent votre adresse IP personnelle (votre « adresse postale » sur Internet) et adoptent celle du serveur VPN.

- Pour le site web que vous visitez, il semble que votre connexion provienne du serveur VPN, et non de votre véritable emplacement. Cela masque efficacement votre véritable adresse IP, protégeant ainsi votre localisation et votre identité en ligne.

- Maintenant que le mécanisme est plus clair, voyons les avantages concrets que cette technologie vous apporte au quotidien.

Proton VPN

Naviguez en toute sécurité avec le VPN suisse haute vitesse. Confidentialité absolue, zéro logs et accès à vos contenus préférés partout.

🛡️ Sécuriser ma connexion 🛒 Lien affilié : en commandant via ce lien, vous soutenez la veille DCOD sans frais supplémentaires 🙏

2. Pourquoi utiliser un VPN ? Les 3 avantages clés pour vous

L’utilisation d’un VPN offre trois bénéfices majeurs qui renforcent considérablement votre sécurité et votre liberté en ligne.

- Protéger votre vie privée C’est l’avantage le plus important. Un VPN empêche votre fournisseur d’accès à Internet (FAI), les gouvernements et d’autres espions de surveiller vos activités en ligne. Sans VPN, votre FAI peut voir chaque site que vous visitez. Des rapports, comme celui de la Commission Fédérale du Commerce (FTC) américaine, ont révélé que les FAI collectent de vastes quantités de données sur leurs utilisateurs et les partagent avec un large réseau de tiers, notamment des annonceurs. Avec un VPN activé, votre FAI ne voit plus que du trafic chiffré dirigé vers un serveur VPN, mais il ne peut pas savoir ce que vous faites réellement.

- Sécuriser vos connexions Lorsque vous utilisez un réseau Wi-Fi public, comme dans un café ou un aéroport, vos données sont particulièrement vulnérables. Ces réseaux sont souvent peu ou pas sécurisés, ce qui en fait un terrain de chasse idéal pour les cybercriminels. Un VPN résout ce problème en chiffrant l’intégralité de votre connexion dans un tunnel sécurisé. Cela signifie que même si un pirate parvenait à intercepter votre trafic, il ne verrait qu’un code indéchiffrable, rendant vos mots de passe, informations bancaires et autres données sensibles totalement inaccessibles.

- Accéder à un Internet sans frontières Un VPN vous permet de choisir votre points d’accès et aussi contourner les géo-restrictions imposées par certains services ou gouvernements. Par exemple, si vous êtes aux États-Unis, vous pouvez vous connecter à un serveur VPN situé en Suisse pour accéder à des contenus de streaming réservés au public suisse. De même, un VPN est un outil essentiel pour contourner la censure gouvernementale, en vous permettant d’accéder à des sites et services qui seraient autrement bloqués.

Ces avantages sont puissants, mais ils ne sont garantis que si vous choisissez un service de confiance. En effet, tous les VPN sont loin d’être égaux.

🎙️🎧 Ce podcast démystifie le VPN, ce “tunnel” chiffré qui protège vos données et masque votre adresse IP, surtout sur les Wi-Fi publics. Il présente les bénéfices clés — confidentialité, sécurité, accès sans frontières — puis les pièges des VPN gratuits, et enfin les critères concrets pour choisir un service fiable : politique no-logs auditée, juridiction, Kill Switch et serveurs RAM-only.

ℹ️ Ce podcast repose sur une recherche et une analyse menées à partir de sources ouvertes et spécialisées. Il a ensuite été réalisé avec l’aide de NotebookLM, l’outil d’intelligence artificielle développé par Google.

3. Attention : Tous les VPN ne se valent pas

Le marché des VPN est vaste, mais il est crucial de faire la distinction entre les services gratuits et les services payants réputés, car les risques ne sont pas les mêmes.

- Le danger des VPN gratuits Si un service est gratuit, c’est souvent parce que vous êtes le produit. La plupart des VPN gratuits présentent des risques majeurs pour votre vie privée et votre sécurité :

- Enregistrement et vente de vos données : Contrairement à leur promesse de confidentialité, de nombreux VPN gratuits enregistrent votre activité de navigation (sites visités, durée des sessions) et vendent ces informations à des courtiers en données ou à des annonceurs.

- Sécurité faible ou inexistante : Une étude a révélé que 18 % des VPN gratuits testés utilisaient des protocoles de tunnellisation non cryptés, n’offrant donc aucune protection réelle contre la surveillance.

- Fuites de données historiques : En 2020, une fuite de données massive a touché sept fournisseurs de VPN gratuits basés à Hong Kong. Malgré leur marketing « no-log » (sans journaux), des données très sensibles – incluant e-mails, mots de passe en clair, adresses personnelles et journaux d’activité – ont été exposées publiquement sur un serveur non protégé.

- Comparatif : VPN Gratuit vs. VPN Payant de confiance Le tableau suivant résume les différences fondamentales entre un VPN gratuit typique et un service payant réputé.

| Caractéristique | VPN Gratuit (Typique) | VPN Payant de Confiance |

|---|---|---|

| Modèle économique | Vente de vos données, publicités | Abonnements des utilisateurs |

| Politique de logs | Enregistre souvent l’activité | Politique stricte « no-logs », souvent auditée |

| Sécurité | Cryptage faible ou absent, fuites | Cryptage robuste, fonctionnalités avancées |

| Performances | Vitesse limitée, serveurs peu nombreux | Vitesse élevée, vaste réseau de serveurs |

Il est donc essentiel de bien choisir son fournisseur. Voici les critères à vérifier pour faire le bon choix.

4. Comment choisir un bon VPN ? Votre liste de contrôle

Pour vous assurer de choisir un service VPN qui protège réellement votre vie privée, vérifiez ces quatre critères essentiels.

- Une politique « No-Logs » auditée C’est le critère le plus important. Un fournisseur ne doit pas se contenter de prétendre qu’il ne conserve aucun journal de vos activités ; il doit le prouver. Les services les plus réputés soumettent leurs infrastructures à des audits tiers indépendants pour vérifier que leur politique « no-logs » est bien respectée. Des fournisseurs comme NordVPN, Surfshark et Proton VPN ont tous passé avec succès de tels audits, renforçant ainsi la confiance de leurs utilisateurs.

- La juridiction Le pays où est basé un fournisseur de VPN est un facteur critique. Il faut éviter les entreprises situées dans des pays membres d’alliances internationales de surveillance. Ces accords existent pour collecter et partager massivement les données de surveillance entre les nations membres. Un fournisseur basé dans l’une de ces juridictions peut donc être légalement contraint de livrer vos données à son gouvernement, qui pourra ensuite les partager avec les autres pays de l’alliance, annulant ainsi la promesse de confidentialité.

- Conseil : Privilégiez un fournisseur basé dans un pays respectueux de la vie privée et en dehors de ces alliances.

- Des fonctionnalités de sécurité robustes Recherchez au minimum ces deux fonctionnalités clés pour une protection optimale :

- Kill Switch : Il s’agit d’un interrupteur d’arrêt d’urgence. Si votre connexion VPN se coupe de manière inattendue, le Kill Switch bloque immédiatement tout votre trafic Internet, empêchant ainsi toute fuite accidentelle de votre adresse IP ou de vos données non cryptées.

- Serveurs RAM-Only : Ces serveurs fonctionnent exclusivement sur de la mémoire vive (RAM). Cela signifie que toutes les données sont automatiquement effacées à chaque redémarrage. Il devient donc techniquement impossible pour le fournisseur de conserver des journaux d’activité, même s’il y était contraint.

- Des performances solides L’utilisation d’un VPN implique un cryptage et une redirection de votre trafic, ce qui peut légèrement ralentir votre connexion Internet. Cependant, les meilleurs services VPN investissent dans une infrastructure performante (serveurs rapides, protocoles modernes) pour que cette perte de vitesse soit à peine perceptible lors de vos activités quotidiennes.

Conclusion : Prenez le contrôle de votre vie numérique

Un VPN n’est pas un gadget pour experts en technologie, mais un outil essentiel et accessible pour toute personne soucieuse de sa sécurité et de sa confidentialité en ligne. Comme nous l’avons vu, son principe de fonctionnement est simple à comprendre – c’est un tunnel sécurisé pour vos données. Le plus important est de se rappeler que la qualité de cette protection dépend entièrement du fournisseur que vous choisissez.

En optant pour un service réputé, audité et transparent, vous ne vous contentez pas d’utiliser une application ; vous faites un pas actif pour reprendre le contrôle de votre vie numérique. Protéger sa vie privée en ligne est un droit, et un bon VPN vous donne les moyens de l’exercer.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.