Privé d’administrateur, le label Cyber Trust Mark est paralysé. Analyse de ce coup d’arrêt pour la sécurité des objets connectés aux États-Unis.

TL;DR : L’essentiel

- Le programme Cyber Trust Mark, lancé pour certifier la cybersécurité des objets connectés grand public, se retrouve en suspens après le retrait de son administrateur principal, le laboratoire de tests de sécurité UL Solutions.

- La Commission fédérale des communications avait ouvert une enquête sur ce dispositif en raison de liens avec la Chine, quelques mois seulement avant l’annonce du retrait d’UL Solutions, laissant l’initiative sans pilote désigné.

- Ce gel intervient dans un contexte de recul plus large des obligations de cybersécurité, la FCC ayant déjà annulé en novembre des règles visant les opérateurs télécoms, mises en place après le piratage Salt Typhoon de 2024.

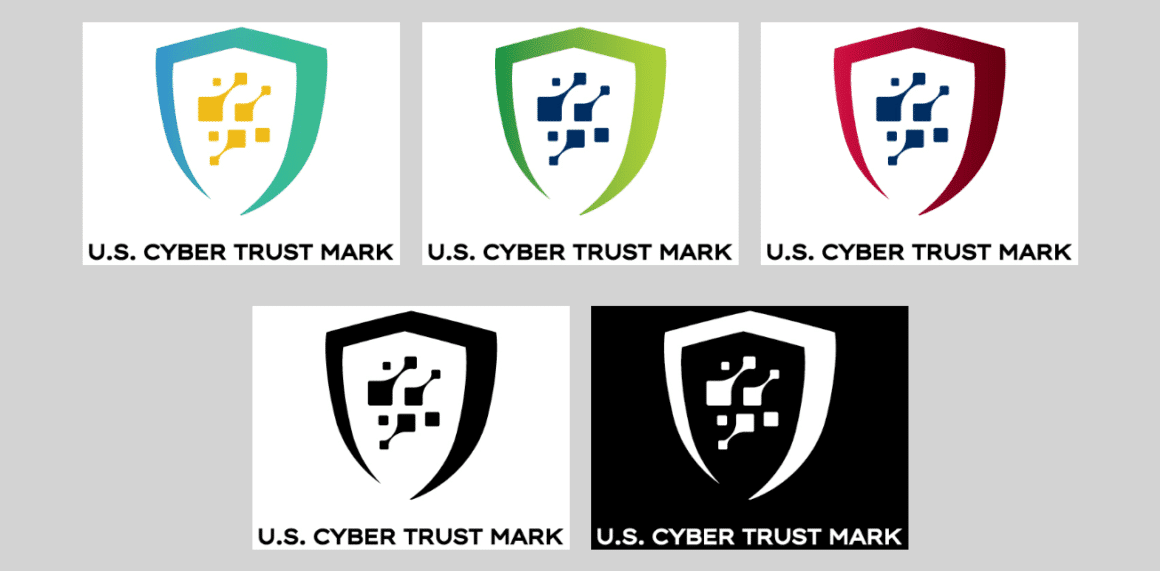

- Pensé comme un équivalent du label Energy Star pour l’efficacité énergétique, le Cyber Trust Mark devait s’afficher sur les emballages, mais aucun produit n’arbore encore ce bouclier de cybersécurité.

Annoncé en 2023, le programme Cyber Trust Mark devait offrir un repère simple aux consommateurs pour identifier les appareils connectés respectant un ensemble de standards de cybersécurité. L’idée était de transposer au domaine de la sécurité numérique la logique déjà bien connue du label énergétique, à travers un pictogramme en forme de bouclier apposé sur les emballages. Après un lancement officiel lors du salon CES 2025, cette initiative semblait armée pour devenir une référence sur le marché des objets connectés domestiques.

Quelques mois plus tard, elle se retrouve pourtant dans un état de quasi-paralysie. Le laboratoire de tests UL Solutions, acteur central de la certification de sécurité, a annoncé qu’il se retirait de son rôle d’administrateur principal du programme. Selon The Verge, cette décision intervient après l’ouverture par la Commission fédérale des communications d’une enquête sur le dispositif, motivée par des liens avec la Chine. Officiellement, le programme n’est pas arrêté, mais il se retrouve sans pilote clairement identifié et sans produits effectivement labellisés.

Un programme de certification en suspens et sans visibilité

Le retrait de l’administrateur principal laisse le Cyber Trust Mark dans une zone grise réglementaire. Sans organisme désigné pour encadrer les procédures de test, valider les critères et délivrer les labels, la chaîne de certification ne peut tout simplement pas fonctionner. Les fabricants d’objets connectés, qui pouvaient compter sur ce cadre pour valoriser des efforts de sécurisation, se retrouvent sans mécanisme opérationnel.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cette situation de blocage est d’autant plus marquante que le label n’a, à ce stade, encore été apposé sur aucun produit. Le dispositif existe donc surtout sur le papier et dans les annonces publiques, sans concrétisation sur le terrain. Pour les utilisateurs finaux, aucun changement donc; Les emballages des équipements domestiques connectés ne portent toujours pas le bouclier censé signaler le respect des bonnes pratiques de cybersécurité. La Commission fédérale des communications n’a pas, pour l’instant, apporté de précisions sur le devenir du programme.

Un recul plus large de la régulation cybersécurité aux États‑Unis

Le sort incertain du Cyber Trust Mark s’inscrit dans un mouvement plus large de révision, voire de retrait, de plusieurs dispositifs de cybersécurité de la Commission fédérale des communications. En novembre, l’institution a annulé des règles imposées aux entreprises de télécommunications après l’attaque Salt Typhoon de 2024, revenant ainsi sur un cadre réglementaire récent conçu pour renforcer la protection de ces infrastructures critiques.

En parallèle, la Commission a également lancé un examen approfondi des laboratoires de test impliqués dans les certifications, avec un ciblage spécifique des entités basées en Chine. Des «mauvais laboratoires» ont été décertifiés dans ce contexte, ce qui reflète un durcissement vis-à-vis des acteurs jugés insuffisamment fiables ou trop exposés à des risques d’ingérence.

À ce stade, rien n’indique si le programme sera réformé, transféré à un autre administrateur ou tout simplement abandonné. Mais le contraste est fort entre l’ambition initiale – offrir aux consommateurs un label clair et visible pour guider leurs choix – et la réalité actuelle d’un dispositif lancé en grande pompe, puis aussi vite fragilisé.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.