TL;DR : L’essentiel

- L’organisation CIRCL lance le GCVE, un répertoire décentralisé de vulnérabilités. Ce projet européen vise à garantir un suivi souverain face aux incertitudes financières chroniques menaçant le programme américain CVE.

- En s’émancipant du système historique géré par MITRE, l’Europe cherche à supprimer les goulots d’étranglement. L’indépendance technique devient une priorité stratégique pour éviter toute rupture de service informatique majeure.

- Le système permet aux autorités locales d’attribuer des identifiants en toute autonomie. Si cette flexibilité améliore la rapidité de publication, elle introduit également une complexité inédite pour les équipes défensives.

- La multiplication des catalogues fait craindre un morcellement des sources référentes mondiales. La synchronisation des données devient alors critique pour éviter les doublons et maintenir la confiance des professionnels du secteur.

L’écosystème mondial de la cybersécurité traverse une zone de turbulences structurelles majeures. Le programme Common Vulnerabilities and Exposures (CVE), pilier historique de l’identification des failles depuis un quart de siècle, a frôlé la cessation d’activité en avril dernier suite à une crise de financement. Bien qu’un contrat de dernière minute ait été signé entre la Cybersecurity and Infrastructure Security Agency et l’organisme MITRE, la pérennité de ce modèle centralisé reste incertaine, avec une échéance fixée à mars prochain. Face à cette fragilité et à l’instabilité croissante des bases américaines, une réponse européenne s’organise avec le lancement officiel du Global CVE Allocation System (GCVE). Piloté par le Centre de réponse aux incidents informatiques du Luxembourg (CIRCL), ce dispositif s’inscrit dans une volonté de souveraineté et de résilience numérique accrue pour le continent.

GCVE : une infrastructure aussi pour supprimer les délais de traitement

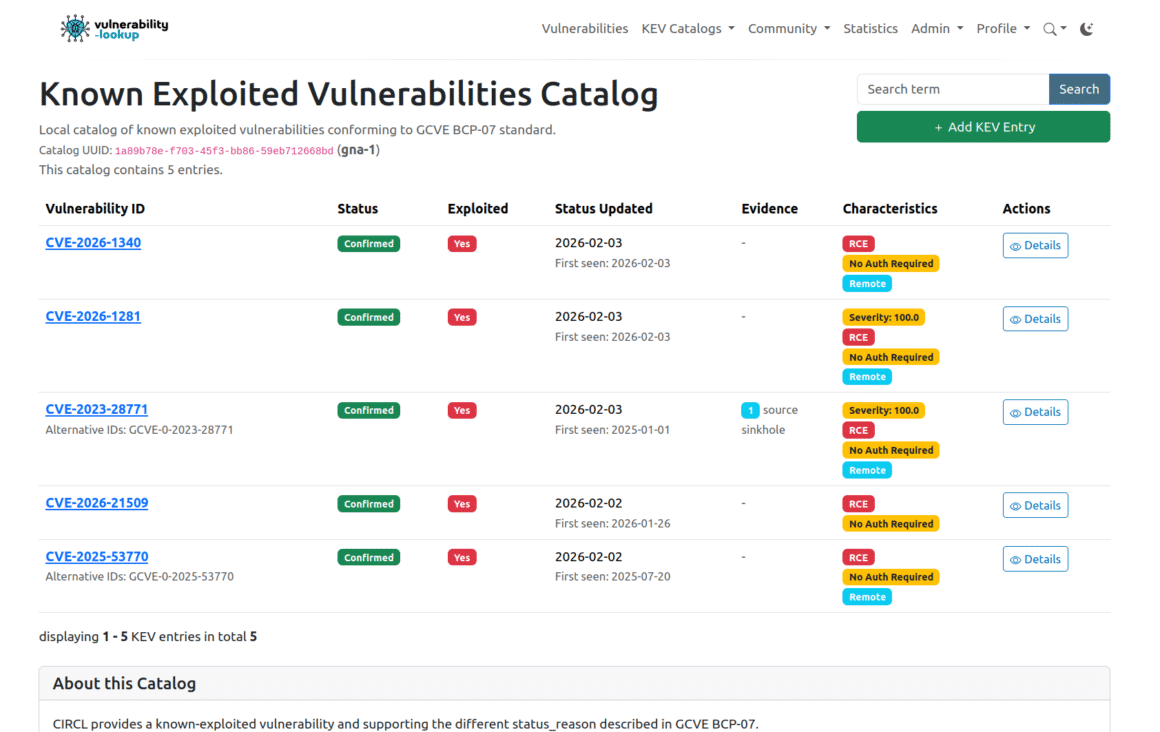

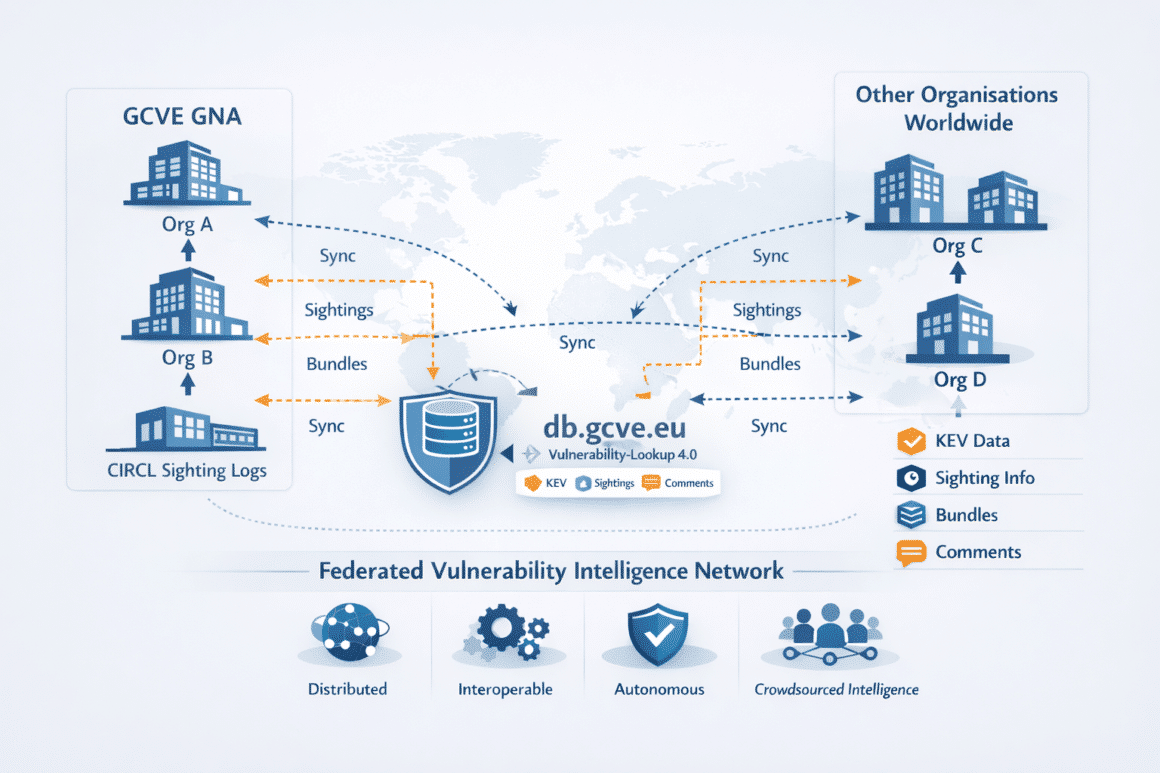

Le nouveau système GCVE propose un changement de paradigme profond en s’appuyant sur des autorités de numérotation indépendantes, les GCVE Numbering Authorities (GNA). Selon le portail officiel de GCVE, cette approche décentralisée vise à éliminer les goulots d’étranglement des méthodes centralisées classiques. En d’autres termes, elle supprime la file d’attente administrative qui ralentit parfois la publication des alertes de sécurité. Ce passage à une gestion distribuée permet aux entités participantes de définir leurs propres politiques internes d’identification sans subir les délais d’un organe de contrôle unique.

Comme le détaille CyberScoop, ce projet s’intègre nativement aux infrastructures de l’Union européenne tout en se positionnant comme un complément au programme CVE existant. Les GNA sont désormais habilitées à attribuer des identifiants directement, une flexibilité jugée indispensable pour absorber le volume record de plus de 48 000 enregistrements de sécurité publié en 2025. Cette agilité permet de limiter les retards de publication qui laissaient jusqu’alors les défenseurs dans l’ignorance durant les périodes de forte congestion du système américain.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Sur le plan technique, la continuité est assurée par un système de correspondance simple utilisant l’identifiant réservé « 0 ». Concrètement, une faille référencée CVE-2023-40224 reste identifiable sous la forme GCVE-0-2023-40224. Ce mécanisme garantit que les logiciels de scan et les bases de données actuels peuvent interpréter ces nouvelles informations sans nécessiter de modification complexe de leur fonctionnement. C’est une sécurité essentielle pour les entreprises qui dépendent de ces codes pour hiérarchiser leurs réparations logicielles.

Le risque de morcellement complexifie la gestion des vulnérabilités

Cette autonomie nouvelle soulève néanmoins des inquiétudes légitimes parmi les spécialistes de la protection des systèmes d’information. La principale menace réside dans le morcellement des sources d’information : au lieu d’un annuaire unique, les experts pourraient devoir en consulter plusieurs. Selon les analyses rapportées par Dark Reading, l’émergence de catalogues concurrents pourrait transformer la surveillance des failles en un exercice de comparaison permanent et coûteux pour les entreprises.

Interrogé par ce même média, un chercheur en cybersécurité souligne que la valeur de ces systèmes diminue drastiquement si les initiatives commencent à utiliser des noms différents pour un même problème. L’absence de règles de publication strictement harmonisées pourrait conduire à des situations critiques où plusieurs numéros désignent une seule et même faille, créant des doublons inutiles. À l’inverse, un même numéro pourrait théoriquement être attribué à deux problèmes distincts en l’absence de coordination. Le chercheur principal chez Rapid7 observe d’ailleurs que les identifiants uniques créés en Europe ne seront pas forcément répertoriés dans l’ancien catalogue, obligeant les gardiens de la cybersécurité à surveiller deux flux de données simultanément.

Un futur numérique vers une gestion plus flexible des menaces

Au-delà des défis opérationnels, le déploiement du GCVE impose une nouvelle dynamique réglementaire. Le CEO de Spektion anticipe que les entreprises opérant sur le sol européen devront probablement adapter leurs protocoles internes pour satisfaire aux nouvelles exigences de conformité liées à ce répertoire. Cela pourrait engendrer des tâches administratives supplémentaires pour les responsables de la sécurité informatique. Malgré des critiques sur l’ergonomie de son site web, le GCVE propose une interface de programmation ouverte, ce qui facilite l’automatisation des alertes pour les outils modernes.

Parallèlement, d’autres initiatives tentent de stabiliser le paysage mondial, comme la CVE Foundation aux États-Unis ou les projets de réforme des autorités fédérales. La réussite de cette transition vers un modèle multipolaire dépendra de la capacité des acteurs internationaux à maintenir un dialogue étroit. L’enjeu est d’éviter que la décentralisation technique ne se transforme en un chaos informationnel qui profiterait aux attaquants.

L’arrivée du GCVE marque la fin d’un modèle où un seul organisme décidait de la nomenclature des risques numériques. Si cette liberté apporte une réponse aux instabilités et faiblesses du système historique, elle demande aux professionnels une vigilance accrue. L’objectif final reste de transformer ce flux important de données techniques en une protection efficace pour les utilisateurs et les infrastructures critiques.

Pour approfondir le sujet

EUVD : l’Europe lance sa base de vulnérabilités pour renforcer sa cybersécurité

L’Union européenne déploie l’EUVD, une base de données stratégique pour sécuriser ses infrastructures et affirmer sa souveraineté numérique face aux incertitudes du CVE. Lire la suite

GCVE.eu

GCVE : Système mondial d’attribution des CVE. Le système mondial d’attribution des CVE (GCVE) est une nouvelle approche décentralisée d’identification et de numérotation des vulnérabilités, conçue pour améliorer la flexibilité, l’évolutivité et l’autonomie des entités participantes. Tout en restant compatible avec… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.