Voici le tour d’horizon des cyberattaques marquantes de la semaine : cibles visées, méthodes employées et premières conséquences déjà connues.

Faits marquants de la semaine

- Ubisoft a confirmé la compromission de Rainbow Six Siege, avec prise de contrôle de fonctions critiques (bannissement d’utilisateurs, déblocage d’objets) et distribution de 2 milliards de crédits virtuels, entraînant l’arrêt des serveurs et du marché intégré.

- Un acteur se présentant sous le pseudonyme « victim » revendique une fuite massive de données chez Tokyo FM Broadcasting au Japon, une intrusion observée le 1er janvier 2025 qui aurait exposé les informations personnelles de millions de personnes.

- Le groupe Transparent Tribe mène une nouvelle campagne contre des entités gouvernementales, académiques et stratégiques indiennes, en utilisant un cheval de Troie d’accès à distance diffusé via un fichier de raccourci Windows déguisé en document PDF légitime.

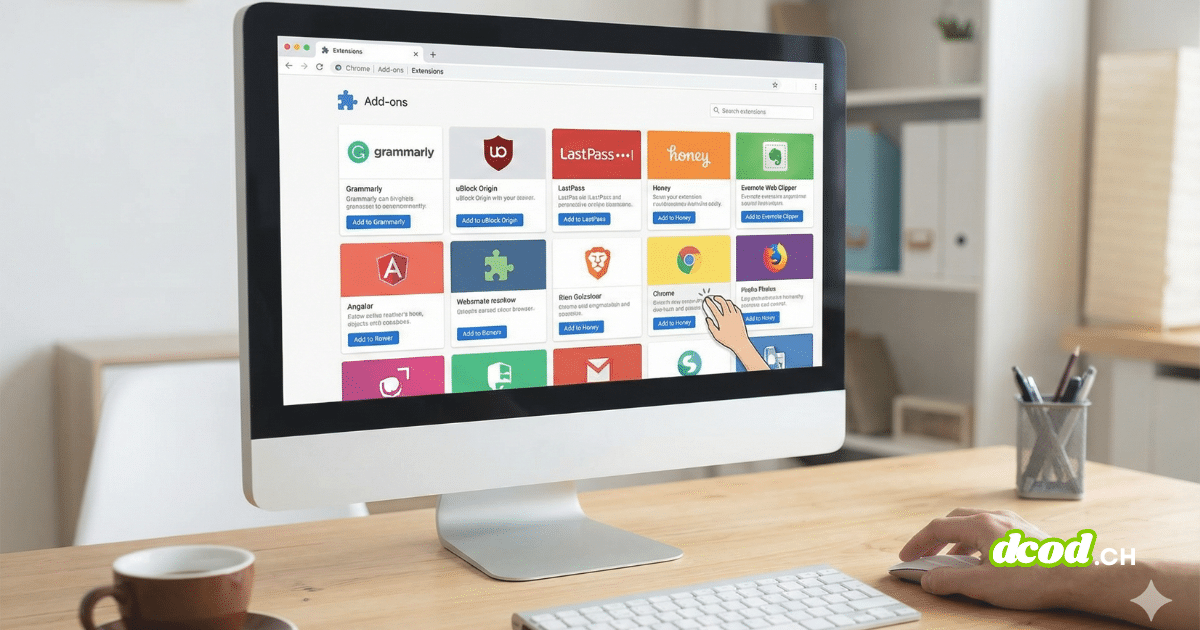

- Une campagne d’extensions malveillantes de navigateur, surnommée The Zoom Stealer, a révélé l’activité de réunions d’entreprise de plus de 2,2 millions d’utilisateurs, au sein d’un écosystème opéré par l’acteur chinois DarkSpectre lié aux campagnes GhostPoster et ShadyPanda.

La compromission de Rainbow Six Siege, avec distribution massive de crédits virtuels et arrêt complet des serveurs, illustre l’ampleur des dégâts possibles sur des plateformes en ligne fortement monétisées. En parallèle, la revendication d’une fuite de données visant Tokyo FM Broadcasting et les nouvelles offensives de Transparent Tribe contre des institutions indiennes confirment la pression persistante sur les acteurs médiatiques et gouvernementaux. Les extensions malveillantes associées à DarkSpectre s’inscrivent dans cette dynamique, tout comme le détournement de l’extension Trust Wallet ou l’attaque contre Unleash Protocol ciblant les cryptoactifs. Le retour de Careto, l’abus de Connected Agents dans Copilot Studio, le filtrage massif de fraude par U Mobile, l’exploitation d’Adobe ColdFusion et le rançongiciel contre Oltenia Energy Complex complètent un paysage marqué par la sophistication et la diversité des menaces.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

Ubisoft ferme les serveurs de « Rainbow Six Siege » suite à un piratage.

Hier, Ubisoft a confirmé que Rainbow Six Siege avait été compromis et que les serveurs et la boutique du jeu avaient été fermés le temps de résoudre le problème. Les pirates ont réussi à prendre le contrôle… Lire la suite

Un groupe de pirates informatiques revendique la responsabilité de la violation présumée des données de diffusion FM à Tokyo

Un individu malveillant opérant sous le pseudonyme de « victime » a revendiqué la responsabilité d'une importante fuite de données visant Tokyo FM Broadcasting Co., Ltd., une station de radio centrale au Japon. L'intrusion présumée, observée le 1er janvier… Lire la suite

Transparent Tribe lance de nouvelles attaques de robots d'accès à distance contre le gouvernement et le monde universitaire indiens.

Le groupe de cybercriminels connu sous le nom de Transparent Tribe est responsable d'une nouvelle série d'attaques ciblant des entités gouvernementales, universitaires et stratégiques indiennes. Ces attaques utilisent un cheval de Troie d'accès à distance (RAT) qui… Lire la suite

Les extensions « DarkSpectre » collectent les données de réunions de 2,2 millions de navigateurs.

Une campagne d'extensions de navigateur récemment découverte, baptisée « Le voleur de Zoom », a exposé les activités de réunions professionnelles de plus de 2,2 millions d'utilisateurs. Cette campagne, active depuis des années mais révélée seulement maintenant, fait partie… Lire la suite

Trust Wallet annonce que 2 596 portefeuilles ont été vidés lors d'une attaque de vol de cryptomonnaies d'une valeur de 7 millions de dollars.

Trust Wallet affirme que des pirates ayant compromis son extension de navigateur juste avant Noël ont dérobé environ 7 millions de dollars sur près de 3 000 adresses de portefeuilles de cryptomonnaies. […] Lire la suite

Le groupe de hackers Careto refait surface après une décennie et déploie de nouvelles techniques d'attaque.

Le groupe de cybercriminels Careto, alias « The Mask », a refait surface après une décennie d'absence. Il emploie de nouvelles méthodes d'attaque sophistiquées, témoignant de son évolution constante et de sa maîtrise technique. Les chercheurs de Kaspersky ont… Lire la suite

Des pirates informatiques exploitent la nouvelle fonctionnalité « Agents connectés » de Copilot Studio pour installer des portes dérobées.

La dernière innovation de Microsoft pourrait avoir ouvert la voie à des cyberattaques sophistiquées. Lors de la conférence Build 2025, l'entreprise a présenté « Connected Agents », une fonctionnalité de Copilot Studio permettant aux agents d'IA de communiquer et… Lire la suite

Des pirates informatiques dérobent 3,9 millions de dollars à Unleash Protocol suite à un détournement de signal multisignature.

La plateforme décentralisée de propriété intellectuelle Unleash Protocol a perdu environ 3,9 millions de dollars en cryptomonnaie après qu'une personne a exécuté une mise à jour de contrat non autorisée permettant des retraits d'actifs. […] Lire la suite

L’opérateur malaisien U Mobile bloque 265 millions d’appels et de SMS frauduleux.

U Mobile a déclaré que la protection opère au niveau du réseau, empêchant les menaces d'atteindre les clients. Lire la suite

Des pirates informatiques lancent plus de 2,5 millions de requêtes malveillantes ciblant les serveurs Adobe ColdFusion.

Des chercheurs en sécurité ont mis au jour une vaste campagne d'exploitation coordonnée au cours de laquelle des acteurs malveillants ont lancé plus de 2,5 millions de requêtes malveillantes contre des systèmes vulnérables pendant les fêtes de… Lire la suite

Un fournisseur d'énergie roumain victime d'une attaque de ransomware Gentlemen

Le complexe énergétique Oltenia (Complexul Energetic Oltenia), le plus grand producteur d'énergie à base de charbon de Roumanie, a été victime d'une attaque de ransomware le deuxième jour de Noël, paralysant son infrastructure informatique. […] Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.