Faits marquants de la semaine

- Une fuite de données liée à une exposition de l’interface de programmation d’Instagram en 2024 aurait dévoilé des informations sensibles de 17,5 millions d’utilisateurs, désormais en vente sur le dark web et déjà associées à des vagues de demandes de réinitialisation de mot de passe.

- Un hacker déguisé en Pink Ranger a mis hors ligne en direct sur scène plusieurs sites de groupuscules suprémacistes blancs, transformant une performance publique en opération de démantèlement ciblé d’infrastructures web extrémistes.

- Un membre du gouvernement suisse dénonce les opérations d’influence russes, citant une vidéo manipulée tournée à Genève diffusée de manière coordonnée sur sept plateformes et l’activisme intensif de Russia Today et Pravda dans le pays.

- Jaguar Land Rover révèle qu’une cyberattaque survenue en septembre 2025 a provoqué un effondrement de 43% de ses volumes de ventes en gros au troisième trimestre, illustrant l’impact opérationnel direct d’un incident numérique majeur sur une chaîne industrielle.

La fuite massive de données touchant 17,5 millions de comptes Instagram, l’attaque ayant fait chuter de 43% les volumes de Jaguar Land Rover et l’exploitation d’anciennes failles de contrat intelligent contre le token Truebit qui a perdu 99% de sa valeur illustrent les vrais impacts financiers des incidents et cyberattaques. Parallèlement, il est à relever l’attaque d’un(e) hacker s’en prenant en direct à des sites suprémacistes. La Suisse mentionne aussi les efforts de désinformation russes qui perdurent depuis des années. Sur le terrain technique, il est mentionné l’exploitation de vieilles failles VMware ESXi, le rappel de passeports irlandais, l’abandon du POP3 par Gmail, l’essor de LockBit 5.0 et le sabotage du réseau électrique de Berlin.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 12 actualités à retenir cette semaine

Une fuite de données sur Instagram aurait exposé les informations personnelles de 17,5 millions d'utilisateurs.

Si vous avez récemment reçu de nombreuses demandes de réinitialisation de mot de passe d'Instagram, vous n'êtes pas seul. Selon Malwarebytes, une société de logiciels antivirus, une fuite de données a révélé les informations sensibles de 17,5 millions d'utilisateurs… Lire la suite

Une hackeuse démantèle des sites web suprémacistes blancs en direct sur scène

Lors du congrès annuel Chaos Communication à Hambourg, en Allemagne, une hackeuse connue sous le pseudonyme de Martha Root a supprimé les serveurs de trois sites web gérés par des nationalistes blancs . Lire la suite

Le ministre suisse de la Défense condamne la désinformation russe

Le conseiller fédéral Martin Pfister condamne la désinformation russe. Lire la suite

Les volumes de vente en gros de Jaguar Land Rover ont chuté de 43 % après une cyberattaque.

Jaguar Land Rover (JLR) a révélé cette semaine qu'une cyberattaque survenue en septembre 2025 avait entraîné une baisse de 43 % des volumes de ventes en gros au troisième trimestre. Lire la suite

Le token Truebit s'effondre de 99,9 % après qu'un pirate a dérobé 26,6 millions de dollars en ether.

L'attaque a exploité une faille dans un ancien contrat, permettant à l'attaquant d'acheter des tokens gratuitement et de les revendre pour en extraire de l'ether. Lire la suite

L'Iran coupe Internet dans tout le pays en pleine répression meurtrière des manifestations

L'Iran a coupé Internet face à la propagation des manifestations à travers le pays. Des dizaines de personnes ont été tuées lors d'une répression violente, dans un contexte d'inflation galopante et d'effondrement de la monnaie. Lire la suite

Des failles zero-day dans VMware ESXi ont probablement été exploitées un an avant leur divulgation.

Des acteurs malveillants sinophones ont utilisé un dispositif VPN SonicWall compromis pour diffuser un kit d'exploitation de vulnérabilités VMware ESXi qui semble avoir été développé plus d'un an avant que les vulnérabilités ciblées ne soient rendues publiques…. Lire la suite

L'Irlande rappelle près de 13 000 passeports en raison de l'absence du code « IRL ».

Le ministère irlandais des Affaires étrangères a rappelé près de 13 000 passeports suite à une mise à jour logicielle ayant provoqué un défaut d'impression. Cette erreur rend les documents non conformes aux normes internationales de voyage … Lire la suite

Gmail va désactiver la récupération des e-mails POP3 pour les comptes de messagerie externes.

Dans une mise à jour qui va bouleverser la façon dont des millions de personnes gèrent leurs e-mails, Google a annoncé l'arrêt de la prise en charge de deux fonctionnalités populaires de Gmail. À compter de ce… Lire la suite

LockBit 5.0 dévoile un chiffrement avancé et des techniques anti-analyse améliorées

LockBit a consolidé sa position de principal opérateur de ransomware en tant que service (RaaS) au niveau mondial, représentant environ 21 % de toutes les attaques de ransomware documentées en 2023, après avoir dominé le marché avec… Lire la suite

Les experts mettent en garde: Des appels aux dons pour Crans-Montana sèment le doute

Sur GoFundMe, des particuliers ont déjà collecté plus de 70'000 francs en soutien aux victimes. Mais un expert alerte contre ces collectes privées: la plateforme a déjà été la cible de fraudeurs. Lire la suite

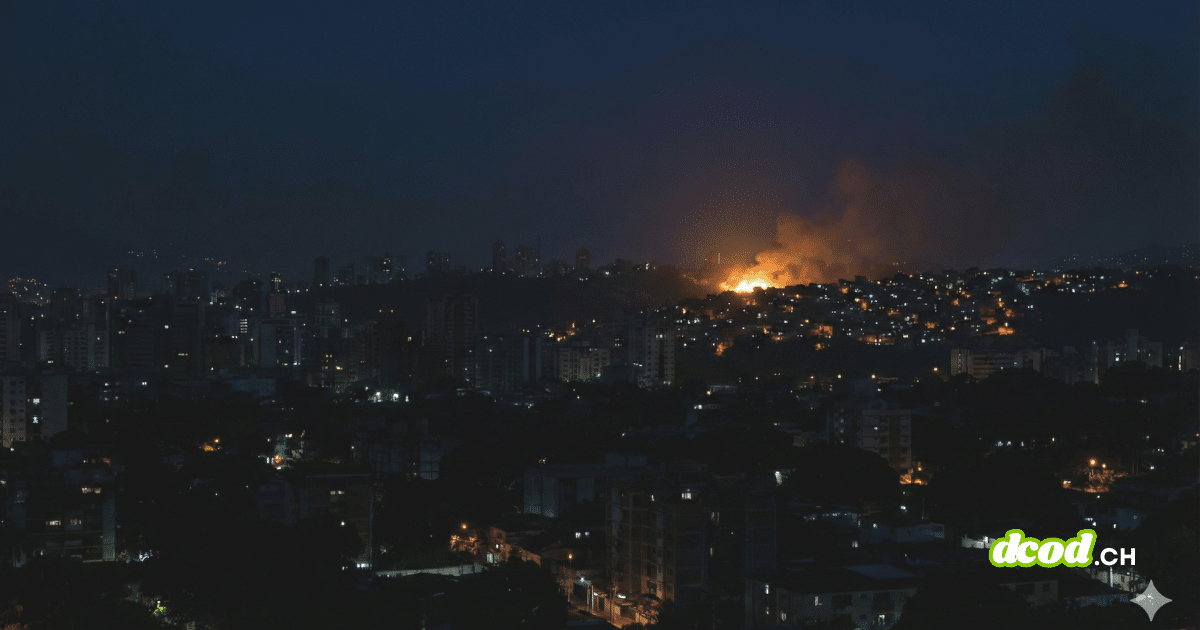

Des militants d'extrême gauche ont revendiqué l'attentat incendiaire contre le réseau électrique de Berlin.

Des manifestations contre la crise climatique et l'IA ont provoqué des coupures de courant dans des dizaines de milliers de foyers berlinois. Le rétablissement complet du courant pourrait prendre plusieurs jours. Des militants d'extrême gauche allemands, protestant… Lire la suite

Cette veille vous a été utile ?

Un café = un mois de serveur. Aidez DCOD à rester gratuit et indépendant.