Faits marquants de la semaine

- Anthropic déploie Claude Code Security, une fonction de Claude Code qui analyse les bases de code à la recherche de vulnérabilités et propose des correctifs ciblés, actuellement en préversion de recherche pour les clients Entreprise et Équipe.

- Le Parlement européen a bloqué l’usage des outils d’intelligence artificielle intégrés sur les appareils fournis aux élus, par crainte que des informations sensibles soient transférées vers des serveurs situés aux États-Unis.

- OpenAI indique avoir identifié dès juin un compte utilisateur pour « promotion d’activités violentes » via ses mécanismes de détection d’abus, et avoir envisagé de prévenir la police canadienne, plusieurs mois avant une fusillade meurtrière.

- Des recherches de Microsoft montrent que des entreprises manipulent les réponses de chatbots via le bouton « Résumer avec l’IA » sur des sites web, une technique d’« AI Recommendation Poisoning » rappelant le détournement de résultats de moteurs de recherche.

Les sources illustrent une tension croissante entre déploiement accéléré d’outils d’intelligence artificielle et maîtrise des risques associés, qu’ils soient opérationnels, éthiques ou réglementaires. De l’analyse automatisée de vulnérabilités au blocage d’outils sur les terminaux officiels, en passant par la manipulation de boutons « Résumer avec l’IA » et les signaux faibles d’usages violents, la sécurisation de l’écosystème IA devient un enjeu systémique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 12 actualités à retenir cette semaine

Anthropic lance Claude Code Security pour l'analyse des vulnérabilités basée sur l'IA

La société Anthropic, spécialisée dans l'intelligence artificielle (IA), a commencé le déploiement d'une nouvelle fonctionnalité de sécurité pour Claude Code. Cette fonctionnalité permet d'analyser le code source des logiciels des utilisateurs afin d'y détecter les vulnérabilités et… Lire la suite

Le Parlement européen bloque l'IA sur les appareils des parlementaires, invoquant des risques pour la sécurité.

Les législateurs européens ont constaté que leurs appareils fournis par le gouvernement étaient bloqués et ne pouvaient plus utiliser les outils d'IA intégrés, craignant que des informations sensibles ne se retrouvent sur les serveurs américains des entreprises… Lire la suite

OpenAI a envisagé d'alerter la police canadienne au sujet du suspect de la fusillade scolaire il y a plusieurs mois.

L’entreprise à l’origine de ChatGPT a signalé l’an dernier le compte de Jesse Van Rootselaar pour « incitation à des activités violentes ». OpenAI, le créateur de ChatGPT, a déclaré avoir envisagé d’alerter la police canadienne l’an… Lire la suite

Microsoft découvre que la fonction « Résumer avec l’IA » manipule les recommandations des chatbots.

Une nouvelle étude de Microsoft révèle que des entreprises légitimes manipulent les chatbots d'intelligence artificielle (IA) via le bouton « Résumer avec l'IA », de plus en plus présent sur les sites web, à l'instar des techniques classiques d'empoisonnement… Lire la suite

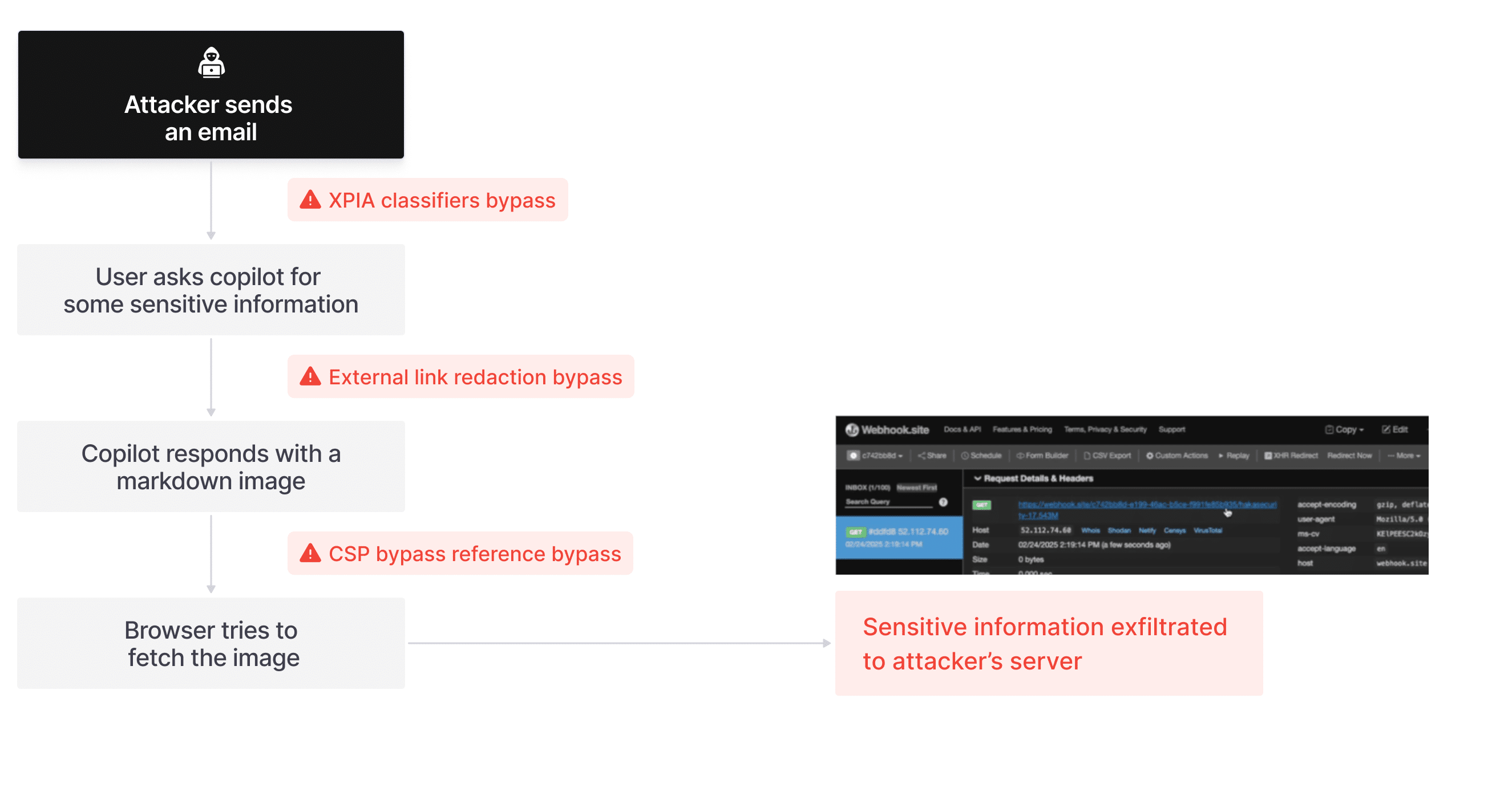

Microsoft affirme qu'un bug provoque le résumé des courriels confidentiels par Copilot.

Microsoft affirme qu'un bug de Microsoft 365 Copilot amène l'assistant IA à résumer les courriels confidentiels depuis fin janvier, contournant ainsi les politiques de prévention des pertes de données (DLP) sur lesquelles les organisations s'appuient pour protéger… Lire la suite

EC-Council élargit son portefeuille de certifications en IA pour renforcer la préparation et la sécurité de la main-d'œuvre américaine en IA

Avec une exposition mondiale aux risques liés à l'IA estimée à 5 500 milliards de dollars et 700 000 travailleurs américains nécessitant une requalification, quatre nouvelles certifications en IA et la certification Certified CISO v4 contribuent à combler le… Lire la suite

Les craintes liées à la sécurité d'OpenClaw incitent Meta et d'autres entreprises spécialisées dans l'IA à en restreindre l'utilisation.

Le mois dernier, Jason Grad a lancé un avertissement tard dans la nuit aux 20 employés de sa startup technologique. « Vous avez probablement vu Clawdbot faire le buzz sur X/LinkedIn. Bien que ce soit intéressant, il… Lire la suite

Microsoft supprime un blog incitant les utilisateurs à entraîner une IA sur des livres Harry Potter piratés.

Suite à la polémique suscitée sur Hacker News, Microsoft a supprimé un article de blog accusé d'inciter les développeurs à pirater les livres Harry Potter pour entraîner des modèles d'IA susceptibles d'être ensuite utilisés pour créer des… Lire la suite

Une escroquerie utilise des chatbots Gemini pour inciter les gens à acheter de fausses cryptomonnaies.

Un site de prévente convaincant pour la fausse « Google Coin » utilise un assistant IA qui séduit les victimes avec un argumentaire de vente habile, canalisant ainsi les paiements vers les pirates. Lire la suite

Le logiciel malveillant PromptSpy pour Android exploite l'IA Gemini pour automatiser la persistance des applications récentes.

Des chercheurs en cybersécurité ont découvert ce qu'ils considèrent comme le premier logiciel malveillant Android exploitant Gemini, le chatbot d'intelligence artificielle générative (IA) de Google, dans son processus d'exécution et assurant ainsi sa persistance. Ce logiciel malveillant,… Lire la suite

Plus de 260 000 utilisateurs de Chrome victimes d'extensions de navigateur se faisant passer pour de l'IA.

Trente applications contrefaites ont trompé les utilisateurs, et Google lui-même, en leur faisant croire qu'il s'agissait d'outils d'IA légitimes. Lire la suite

Un logiciel malveillant de type voleur d'informations a été découvert en train de dérober des secrets d'OpenClaw pour la première fois.

Avec l'adoption massive de l'assistant IA OpenClaw, des logiciels malveillants voleurs d'informations ont été repérés, dérobant des fichiers associés à la plateforme qui contiennent des clés API, des jetons d'authentification et d'autres secrets. […] Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.