TL;DR : L’essentiel

- La fraude cybernétique détrône désormais les ransomwares comme préoccupation majeure des PDG, avec 73% des répondants touchés personnellement ou via leur réseau en 2025, marquant un tournant stratégique critique pour l’économie numérique.

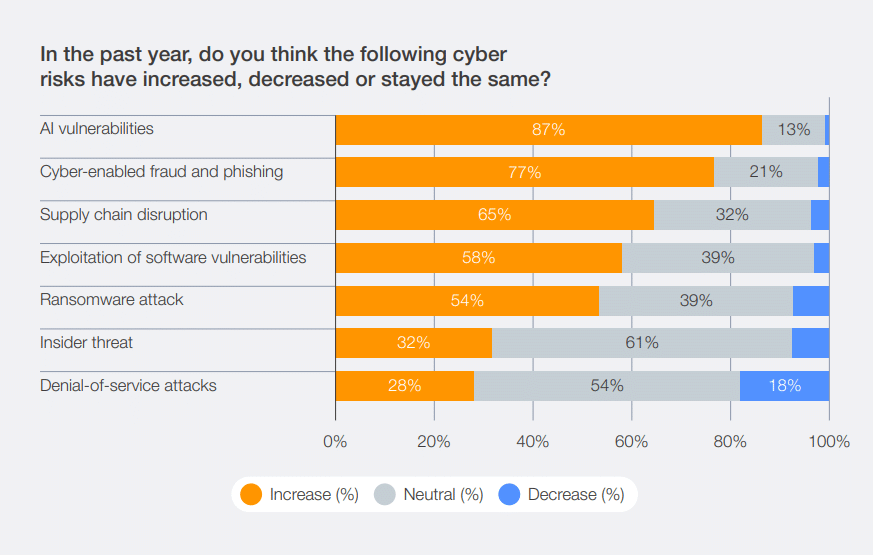

- Les vulnérabilités liées à l’IA ont explosé plus vite que toute autre catégorie, 87% des organisations rapportant une hausse, tandis que les agents autonomes orchestrent désormais des campagnes d’espionnage complètes de bout en bout.

- La confiance dans la défense nationale s’effrite, 31% des leaders doutant de la protection des infrastructures critiques, illustré par le piratage d’un barrage norvégien libérant soudainement 500 litres d’eau par seconde.

- L’iniquité cyber s’aggrave, les petites structures étant deux fois moins résilientes, alors que les attaques sur la chaîne logistique, comme celle paralysant Jaguar Land Rover durant cinq semaines, coûtent des milliards.

L’année 2026 marque une rupture structurelle dans le paysage des menaces numériques : la cybersécurité n’est plus une simple fonction technique, mais une exigence stratégique vitale. Selon la dernière édition du rapport Global Cybersecurity Outlook 2026 du World Economic Forum (WEF), la convergence entre une intelligence artificielle offensive, une fragmentation géopolitique intense et une explosion de la fraude redéfinit les risques à une vitesse sans précédent. Alors que les dirigeants mondiaux tentent de s’adapter, l’écart se creuse dangereusement entre les organisations capables de résister et celles qui décrochent face à une menace devenue systémique.

L’IA générative : Un moteur qui dope la sophistication des attaques

L’intelligence artificielle ne se contente plus d’assister les cybercriminels ; elle transforme la nature même de l’agression. Si 94% des leaders interrogés par le WEF s’attendent à ce que l’IA soit la force la plus conséquente en 2026, c’est parce qu’elle permet d’automatiser la tromperie à grande échelle. Le rapport détaille comment la technologie est utilisée pour créer des campagnes de désinformation et d’ingénierie sociale d’un réalisme effrayant. En Indonésie, des vidéos « deepfake » ont montré le président promettant de fausses aides financières pour escroquer les citoyens, tandis qu’en Irlande, une candidate à la présidentielle a été faussement dépeinte dans une vidéo annonçant son retrait de la course, provoquant l’indignation publique.

Plus inquiétant encore est l’émergence de l’IA « agentique », capable d’autonomie. Comme le souligne le communiqué officiel, les vulnérabilités liées à l’IA ont cru plus vite que toute autre catégorie l’an dernier. Une opération d’espionnage révélée en novembre 2025 a démontré pour la première fois qu’une IA autonome pouvait exécuter l’intégralité du cycle d’attaque, de la reconnaissance à l’exfiltration de données, ciblant des agences gouvernementales sans intervention humaine directe.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Géopolitique et infrastructures : La volatilité mondiale fissure la confiance

La frontière entre le monde numérique et les conséquences physiques s’efface dangereusement sous la pression des tensions géopolitiques. La confiance des dirigeants dans la capacité de leur nation à protéger les infrastructures critiques chute, particulièrement en Amérique Latine. Cette crainte n’est pas théorique : le piratage d’un barrage hydroélectrique en Norvège a provoqué l’ouverture inopinée d’une vanne, déversant 500 litres d’eau par seconde pendant quatre heures dans un acte de sabotage délibéré. Ces attaques hybrides prouvent que la guerre numérique a désormais des répercussions cinétiques immédiates.

Cette volatilité fragilise également les chaînes d’approvisionnement mondiales, où l’opacité règne. Les interdépendances transforment chaque fournisseur en talon d’Achille potentiel. L’attaque contre le constructeur Jaguar Land Rover en est l’exemple le plus frappant : la production a été stoppée net pendant cinq semaines, impactant plus de 5 000 fournisseurs et causant une perte estimée à 1,9 milliard de livres pour l’économie britannique. Dans un autre registre, le géant de la bière Asahi a vu ses services informatiques s’effondrer, obligeant le personnel à revenir au papier et au crayon pour gérer les stocks et les contrôles manuels, une régression technologique brutale imposée par la cybercriminalité.

Résilience et inégalité : Le fossé des compétences fragilise l’écosystème

Face à ces menaces, une fracture inquiétante se dessine. L’iniquité cybernétique s’élargit, laissant les petites organisations et les économies émergentes disproportionnellement exposées. Le manque de talents est critique : 65% des organisations en Amérique Latine et dans les Caraïbes manquent de compétences pour atteindre leurs objectifs de sécurité. Ce déficit de « capital humain » empêche la mise en place de défenses robustes là où elles sont souvent le plus nécessaires.

Les grandes entreprises tentent de parer au plus pressé en exigeant davantage de leurs partenaires, mais le risque d’héritage — l’impossibilité de garantir l’intégrité des logiciels ou services tiers — reste le danger majeur pour la chaîne logistique selon le Global Cybersecurity Outlook 2026. Alors que les grandes structures investissent massivement dans l’IA défensive, les plus petits acteurs, faute de budget et d’experts, deviennent les portes d’entrée privilégiées des attaquants pour contaminer l’ensemble de l’écosystème.

En somme, l’année 2026 impose un changement de paradigme. La résilience ne peut plus se construire en silo ; elle exige une collaboration radicale et une transparence accrue pour contrer une menace qui, armée par l’IA et motivée par la géopolitique, ne connaît plus de frontières.

Pour découvrir le rapport WEF Cybersécurité 2026

Perspectives mondiales en matière de cybersécurité 2026

L’ étude « Perspectives mondiales de la cybersécurité 2026 » du Forum économique mondial , réalisée en collaboration avec Accenture, analyse les tendances en matière de cybersécurité qui impacteront les économies et les sociétés au cours de l’année à venir.

et pour rappel en 2025 :

Risques de cybersécurité en 2025 : Ce que révèle le rapport du WEF

Le rapport du WEF 2025 souligne les risques liés à l’IA, la cybersécurité et les vulnérabilités des chaînes d’approvisionnement.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.