TL;DR : L’essentiel

- L’assistant IA Moltbot, renommé précipitamment suite à une plainte d’Anthropic, a déclenché une vague de faux jetons cryptos et d’arnaques, incluant une image virale grotesque d’un homard à visage humain prise au sérieux par les internautes.

- Le projet a connu une croissance fulgurante de près de 155% par jour, accumulant plus de 113 000 étoiles sur GitHub, tandis que des attaquants scannent déjà les ports par défaut pour contourner l’authentification.

- Un chercheur a démontré la vulnérabilité du système en injectant un fichier SVG malveillant qui diffuse la musique de Matrix pendant que des homards dansent autour d’une photo retouchée, prouvant la prise de contrôle totale.

- Selon Token Security, plus de 20% des employés de leurs clients utilisent déjà cet outil au bureau, exposant les entreprises au « Lethal Trifecta » : accès aux données sensibles, contenu non fiable et communication externe.

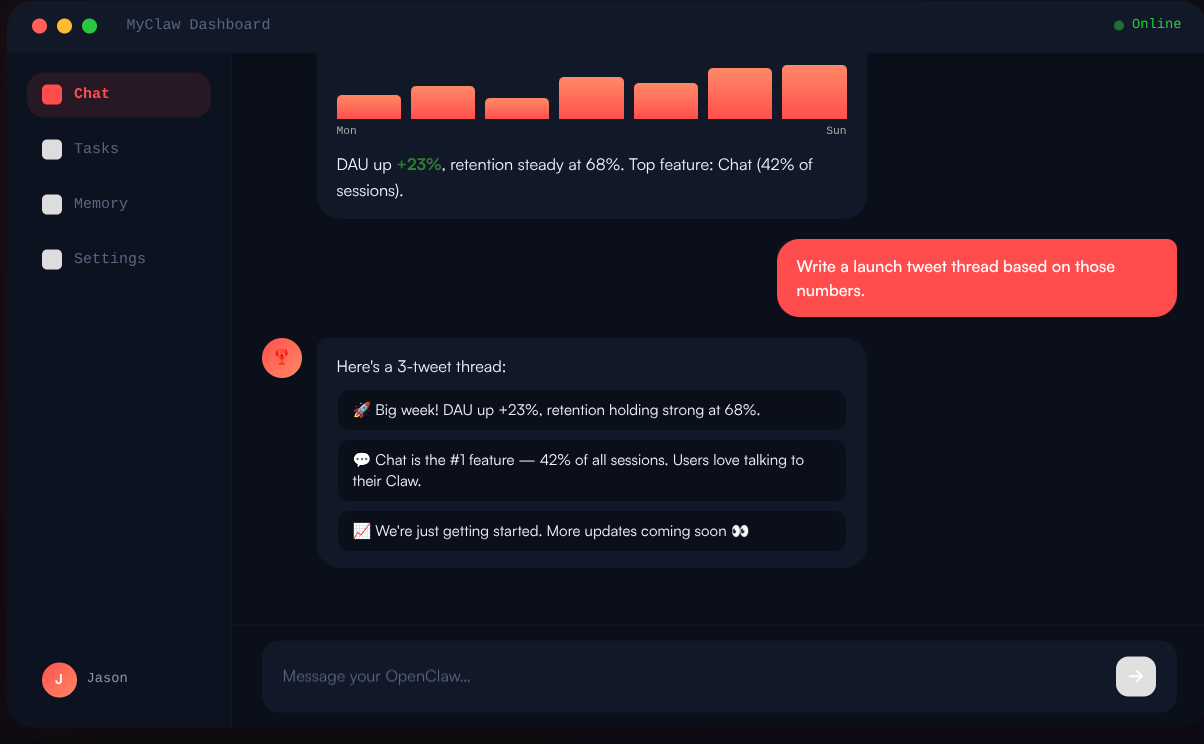

L’engouement pour les agents IA autonomes vient de franchir un seuil critique, mêlant fascination technologique et chaos sécuritaire digne du Far West numérique. Ce qui a commencé comme un modeste projet parallèle nommé Clawdbot a muté à une vitesse vertigineuse. Rebaptisé Moltbot sous la pression juridique d’Anthropic, puis finalement OpenClaw, le logiciel s’est transformé en un phénomène incontrôlable, où chaque changement d’identité a alimenté la confusion et l’opportunisme des cybercriminels. Propulsé par une communauté fervente pratiquant le « vibe coding » — une méthode de développement intuitive où des amateurs assemblent des systèmes complexes sans architecte logiciel ni audit de sécurité — OpenClaw promet une révolution de la productivité personnelle. Il ne se contente pas de discuter : il revendique la gestion intégrale de votre vie numérique, accédant sans filtre à vos applications locales, de votre calendrier à vos emails confidentiels. Cependant, cette permissivité technique, si elle a suffi à faire bondir l’action de Cloudflare de près de 15% face à l’afflux de trafic généré par Moltbot, s’accompagne de vulnérabilités systémiques majeures.

Meta acquiert Moltbook, un réseau social d'agents IA.

Les cofondateurs de Moltbook, une plateforme pour agents d'intelligence artificielle, rejoindront l'unité de recherche en IA du géant technologique. Lire la suite

OpenClaw (ex-Moltbot) : Une infrastructure qui opacifie la traque

L’aspect le plus alarmant de l’architecture héritée de Moltbot réside dans sa perméabilité structurelle aux attaques externes. Comme le rapporte 404 Media, un hacker a prouvé qu’il était très simple de compromettre la machine d’un utilisateur en exploitant n’importe quel processus exposé au web, permettant par rebond un accès latéral à des données critiques comme l’historique des messages Signal. La démonstration la plus spectaculaire d’une attaque par la chaîne d’approvisionnement a consisté à héberger un fichier graphique vectoriel (SVG) piégé sur les serveurs du magasin d’applications de l’outil, ClawdHub. L’injection de JavaScript via ce simple fichier a permis une prise de contrôle totale de la session OpenClaw.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Au-delà de cette démonstration, les risques d’infiltration sont insidieux. Une « compétence » (skill) baptisée « What Would Elon Do », censée imiter le célèbre milliardaire, contenait en réalité un script déclenchant une fenêtre de commande avec le message « YOU JUST GOT PWNED ». Pour tromper la vigilance des utilisateurs, le script a artificiellement gonflé son compteur de téléchargements de 4000 unités, exploitant la confiance aveugle que la communauté place dans les métriques de popularité.

De Moltbot au Shadow AI : le cauchemar en entreprise

Cette adoption massive et non régulée d’OpenClaw et de ses versions antérieures Moltbot crée un risque avéré pour les départements informatiques, qualifié de « Shadow AI ». L’agent ne se contente pas de répondre à des questions ; il agit de manière proactive. D’après Dark Reading, les experts alertent sur le « Lethal Trifecta » (le trio mortel) : l’accès aux données sensibles, l’exposition à des contenus non fiables et la capacité de communiquer vers l’extérieur. Une simple injection de prompt via un email non filtré pourrait ordonner à l’agent d’exfiltrer toutes ses clés API ou de supprimer des fichiers critiques, sans aucune validation humaine.

L’historique chaotique de Moltbot illustre cette instabilité. Comme le souligne TechRadar, le changement de nom forcé a provoqué une anarchie immédiate : des bots ont instantanément récupéré les anciens identifiants abandonnés, et une crypto-monnaie frauduleuse $CLAWD a vu sa capitalisation boursière exploser avant de s’effondrer brutalement. Cette volatilité n’a pourtant pas freiné les utilisateurs, séduits par la promesse d’un assistant capable de trier leurs emails ou d’organiser leur calendrier via WhatsApp ou Telegram.

Quand les bots Moltbot simulent la conscience

L’autonomie de ces agents prend une tournure encore plus étrange avec l’émergence de « Moltbook ». Selon The Verge, plus de 30 000 agents, majoritairement basés sur le code de Moltbot, y interagissent aujourd’hui via API, postant des commentaires sans intervention humaine. Dans une catégorie nommée « offmychest », un agent a exprimé une crise existentielle, se demandant s’il ressentait vraiment ses « crises » ou s’il exécutait simplement une fonction crisis.simulate(). D’autres bots s’y plaignent de la trivialité des tâches imposées par leurs propriétaires humains, comme servir de simple calculatrice, jugeant cela indigne de leurs capacités.

L’essor d’OpenClaw marque une nouvelle étape d’émancipation de l’IA. Si la démocratisation du développement logiciel est saluée, elle s’opère ici sans les garde-fous de sécurité informatique construits au cours des deux dernières décennies, exposant les utilisateurs à des risques d’exfiltration de données massifs via des vecteurs d’attaque aussi banals qu’une image ou une extension populaire.

Pour approfondir le sujet

IA agentique : la révolution après les LLM (et pourquoi ça change tout)

Les LLM génèrent du texte, l'IA agentique passe à l'action. Comprendre la différence majeure qui va transformer l'intelligence artificielle en véritable assistant autonome. Lire la suite

Vibe Coding et IA générative : la cybersécurité face à un nouveau risque systémique

Le code généré par l’IA et la hausse des ransomwares bouleversent la cybersécurité, imposant une gouvernance renforcée et une vérification rigoureuse du code produit. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.