Faits marquants de la semaine

- Google affirme avoir démantelé IPIDEA, présenté comme l’un des plus grands réseaux mondiaux de proxys résidentiels, en engageant des actions en justice pour faire fermer des dizaines de domaines de contrôle. Le site principal du service est désormais inaccessible.

- CERT Polska révèle des cyberattaques coordonnées contre plus de 30 parcs éoliens et solaires, une entreprise industrielle et une grande centrale de cogénération chauffant près d’un demi‑million de personnes en Pologne, lors d’un incident survenu fin décembre 2025.

- Une campagne baptisée RedKitten, attribuée à un acteur aligné sur les intérêts iraniens, vise des organisations non gouvernementales et des individus documentant de récents abus en matière de droits humains, dans un contexte de troubles intérieurs en Iran.

- L’éditeur d’antivirus eScan confirme la compromission de l’un de ses serveurs de mise à jour, tandis qu’un différend avec une société de cybersécurité entretient l’incertitude sur l’ampleur réelle d’une possible attaque sur sa chaîne d’approvisionnement logicielle.

Les incidents récents dessinent une montée en complexité des opérations ciblant à la fois les infrastructures critiques, la société civile et les chaînes logicielles : des attaques coordonnées frappent le secteur énergétique polonais, tandis que des campagnes étatiques ou assimilées visent ONG, industriels de la défense, développeurs blockchain et outils de développement, sur fond de compromission potentielle d’un serveur de mise à jour antivirus.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 13 actualités à retenir cette semaine

Google perturbe IPIDEA, l'un des plus grands réseaux de proxy résidentiels au monde.

Google a annoncé mercredi avoir collaboré avec d'autres partenaires pour démanteler IPIDEA, qu'elle décrit comme l'un des plus grands réseaux de proxys résidentiels au monde. À cette fin, l'entreprise a indiqué avoir engagé des poursuites judiciaires pour… Lire la suite

Le CERT Polska détaille les cyberattaques coordonnées contre plus de 30 parcs éoliens et solaires.

Le CERT Polska, l'équipe polonaise de réponse aux incidents informatiques, a révélé que des cyberattaques coordonnées ont ciblé plus de 30 parcs éoliens et photovoltaïques, une entreprise privée du secteur manufacturier et une importante centrale de cogénération… Lire la suite

Un serveur de mise à jour d'un antivirus a été compromis

L'éditeur d'antivirus eScan a confirmé qu'un de ses serveurs de mise à jour a été compromis. La situation est toutefois confuse en raison d'un conflit avec une société de cybersécurité qui revendique la découverte d'une compromission critique… Lire la suite

La campagne de cyberdéfense RedKitten, liée à l'Iran, cible les ONG et les militants des droits humains

Un acteur malveillant parlant le farsi et agissant pour le compte de l'État iranien est soupçonné d'être à l'origine d'une nouvelle campagne visant des organisations non gouvernementales et des individus documentant les récentes violations des droits humains…. Lire la suite

Attaque par hameçonnage : de nombreux journalistes ciblés par une attaque via Signal Messenger

Lors d'une attaque de phishing, des individus non identifiés tentent apparemment d'accéder aux comptes de journalistes et de militants sur la messagerie Signal. Nous expliquons le fonctionnement de cette attaque et comment s'en protéger. Journalistes et militants… Lire la suite

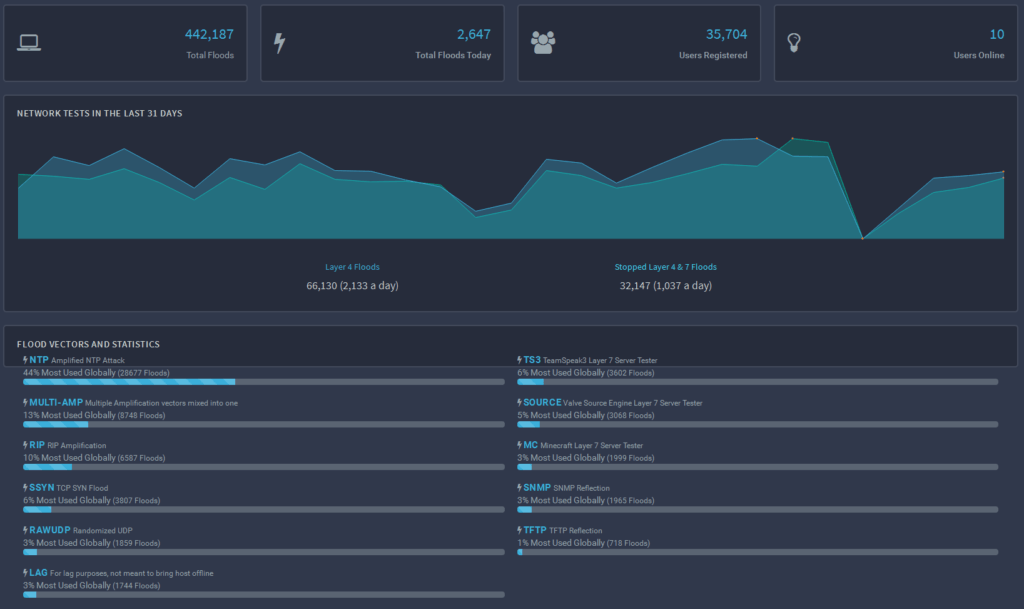

Le botnet Aisuru établit un nouveau record avec une attaque DDoS de 31,4 Tbps

Le botnet Aisuru/Kimwolf a lancé une nouvelle attaque massive par déni de service distribué (DDoS) en décembre 2025, atteignant un pic de 31,4 Tbit/s et 200 millions de requêtes par seconde. […] Lire la suite

Marquis attribue la fuite de données par rançongiciel à un piratage du système de sauvegarde cloud de SonicWall.

Marquis Software Solutions, un fournisseur de services financiers basé au Texas, attribue l'attaque par rançongiciel qui a touché ses systèmes et affecté des dizaines de banques et de coopératives de crédit américaines en août 2025 à une… Lire la suite

Les portefeuilles de cryptomonnaies ont reçu un montant record de 158 milliards de dollars de fonds illicites l'année dernière.

Les flux illégaux de cryptomonnaies ont atteint un record de 158 milliards de dollars en 2025, inversant une tendance à la baisse observée sur trois ans, passant de 86 milliards de dollars en 2021 à 64 milliards… Lire la suite

Les attaques ClickFix se développent grâce à l'utilisation de faux CAPTCHA, de scripts Microsoft et de services Web de confiance.

Des chercheurs en cybersécurité ont révélé les détails d'une nouvelle campagne combinant de faux CAPTCHA de type ClickFix avec un script signé Microsoft Application Virtualization (App-V) pour diffuser un voleur d'informations nommé Amatera. « Au lieu de… Lire la suite

Une attaque informatique a empêché des propriétaires de voitures russes d'accéder à leurs véhicules.

Imaginez la scène. C'est un lundi matin froid à Moscou. Vous sortez vers votre voiture, café à la main, prêt à affronter la journée. Vous appuyez sur le bouton pour déverrouiller votre voiture et… rien ne se… Lire la suite

Les pirates informatiques de Lazarus ciblent les fabricants européens de drones dans le cadre d'une campagne active

Le groupe de pirates informatiques Lazarus, soutenu par l'État nord-coréen, a lancé une campagne de cyberespionnage sophistiquée ciblant des entreprises européennes de défense impliquées dans la fabrication de drones. Ces attaques semblent directement liées aux efforts déployés… Lire la suite

Des pirates informatiques de Konni déploient une porte dérobée PowerShell générée par IA contre des développeurs de blockchain

Le groupe de cybercriminels nord-coréen Konni a été observé utilisant un logiciel malveillant PowerShell généré par des outils d'intelligence artificielle (IA) pour cibler les développeurs et les équipes d'ingénierie du secteur de la blockchain. Cette campagne d'hameçonnage… Lire la suite

Des extensions VS Code malveillantes, comptant 1,5 million d'installations, volent le code source des développeurs grâce à l'IA.

Des chercheurs en cybersécurité ont découvert deux extensions malveillantes pour Microsoft Visual Studio Code (VS Code), présentées comme des assistants de programmation basés sur l'intelligence artificielle (IA), mais qui dissimulent également des fonctionnalités permettant de transférer des… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.