TL;DR : L’essentiel

- Un bureau de shérif a investi plus de 85 000 dollars pour acquérir GeoSpy, une intelligence artificielle qui supprime l’anonymat géographique en analysant l’architecture et la végétation des photos personnelles.

- Rompant avec sa neutralité historique, la sécurité sociale américaine impose par directive verbale à ses agents de dénoncer les rendez-vous physiques des usagers à l’ICE sans aucun préavis officiel.

- Le Département de la Sécurité intérieure contourne désormais le système judiciaire en multipliant les assignations administratives pour désanonymiser les critiques sur Google ou Reddit de manière quasi systématique.

- Tandis que l’accès public à GeoSpy se restreint, l’entreprise prépare activement l’extension de sa technologie de surveillance au secteur privé des assurances dans un futur très proche.

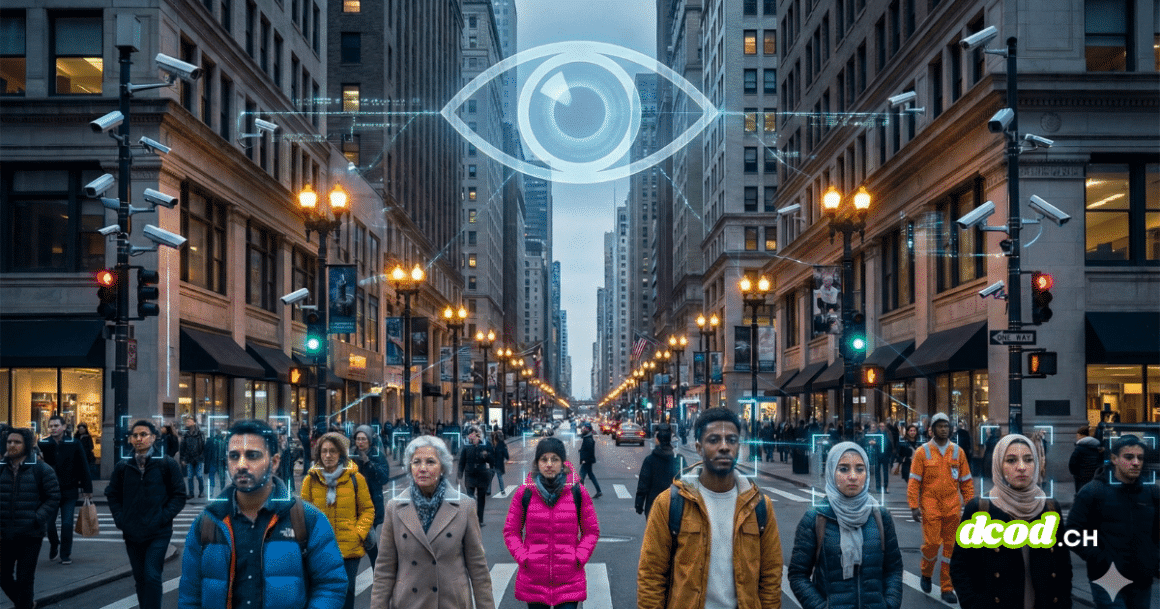

L’étau se resserre sur les libertés individuelles aux États-Unis, où la convergence entre technologies de pointe et durcissement administratif dessine les contours d’une surveillance généralisée. Il ne s’agit plus d’initiatives isolées, mais d’une érosion systémique de la vie privée : l’État utilise simultanément l’IA pour traquer les mouvements physiques et de nouvelles procédures opaques pour pénétrer les sanctuaires administratifs et numériques. Cette stratégie de surveillance globale vise à supprimer les zones d’ombre où l’anonymat était encore possible.

GeoSpy : Une technologie de surveillance qui géolocalise au mètre près

Ce maillage technologique pour la surveillance débute par l’équipement massif des forces de l’ordre. Par exemple, un bureau du shérif et la police de Los Angeles (LAPD) intègrent désormais l’IA dans leurs enquêtes via l’outil GeoSpy. Le shérif a déboursé plus de 85 000 dollars pour accéder à cette technologie. Ce système analyse les indices visuels d’une image, tels que les styles architecturaux ou les caractéristiques des sols, pour déterminer le lieu de prise de vue. Selon les échanges internes obtenus par 404 Media, l’entreprise revendique une précision de un à cinq mètres dans les villes prises en charge, transformant une tâche complexe d’OSINT en un processus automatisé quasi instantané.

L’efficacité redoutable de l’outil a été démontrée lorsque le PDG de Graylark Technologies, créateur de GeoSpy, a mis en ligne une photo prise à l’intérieur même du bureau de terrain du Secret Service à Miami. L’analyse des indices visuels de l’image a permis d’identifier formellement ce lieu sensible, soulignant la puissance du logiciel. Bien que le bureau des cybercrimes du MDSO qualifie l’utilisation actuelle d’exploratoire, notamment pour des affaires d’abus pédosexuels, cette technologie souligne la fin programmée de l’anonymat visuel. Suite aux révélations médiatiques, l’accès public à l’outil a été fermé, mais l’entreprise cible déjà le marché de l’assurance.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Sécurité sociale : Une administration qui revoit sa neutralité

L’érosion de la vie privée par cette surveillance ne se limite pas à la technologie ; elle touche désormais le cœur du service public. Des employés de l’Administration de la Sécurité Sociale (SSA) ont reçu l’ordre verbal de transmettre les détails des rendez-vous en personne aux agents de l’Immigration and Customs Enforcement (ICE). Cette mesure rompt avec des décennies de précédents où la SSA agissait comme un espace neutre et protégé. Comme le rapporte Wired, cette directive expose particulièrement les personnes malentendantes nécessitant un interprète en langue des signes ou celles devant modifier leurs coordonnées bancaires physiquement.

Un employé a confirmé que si l’ICE demande des informations sur un rendez-vous à venir, la date et l’heure sont communiquées. Cette pratique s’inscrit dans une collaboration accrue officialisée par une mise à jour du manuel des opérations en décembre, autorisant la divulgation d’informations non fiscales aux forces de l’ordre au cas par cas. Dans cet article, un ancien commissaire s’inquiète de voir l’agence devenir une extension de la Sécurité intérieure, estimant que cela érode la confiance du public envers une institution censée fournir des prestations sans risque de représailles migratoires.

Réseaux sociaux : Une pression qui lève l’anonymat

Enfin, le système de surveillance se referme sur l’espace numérique public via une pression juridique accrue sur les géants de la tech. Le Département de la Sécurité intérieure (DHS) émet désormais des centaines d’assignations administratives, qui ne nécessitent pas l’approbation d’un juge, pour obtenir les données personnelles derrière des comptes anonymes. Ces requêtes visent spécifiquement les utilisateurs critiquant l’ICE ou révélant la localisation des agents sur le terrain. Selon TechCrunch, des plateformes comme Google, Reddit et Discord ont reçu ces demandes, Google précisant contester celles jugées trop larges.

Cette surveillance s’accompagne d’une rhétorique plus dure appelant publiquement à la création d’une base de données recensant les personnes arrêtées pour interférence. Bien que certaines assignations soient retirées lorsque les propriétaires des comptes intentent des procès, comme le souligne Mashable, la fréquence de ces demandes marque une escalade inquiétante. L’ACLU (American Civil Liberties Union) met en garde contre ce contournement du système judiciaire classique, qui place la charge de la preuve et les frais de défense sur les citoyens cherchant à protéger leur anonymat en ligne face à une autorité fédérale disposant de pouvoirs d’investigation élargis.

Pour approfondir le sujet

Le CBP a exploité l'écosystème de la publicité en ligne pour suivre les déplacements des personnes.

Un document interne du DHS, obtenu par 404 Media, révèle pour la première fois que le CBP a utilisé des données de géolocalisation issues du secteur de la publicité en ligne pour suivre les déplacements des téléphones portables. L'ICE a… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.