Faits marquants de la semaine

- Une étude académique révèle 25 scénarios d’attaques de récupération de mots de passe contre les gestionnaires cloud Bitwarden, Dashlane et LastPass, permettant dans certains cas la compromission complète de coffres-forts d’entreprise malgré leurs promesses de chiffrement à connaissance nulle.

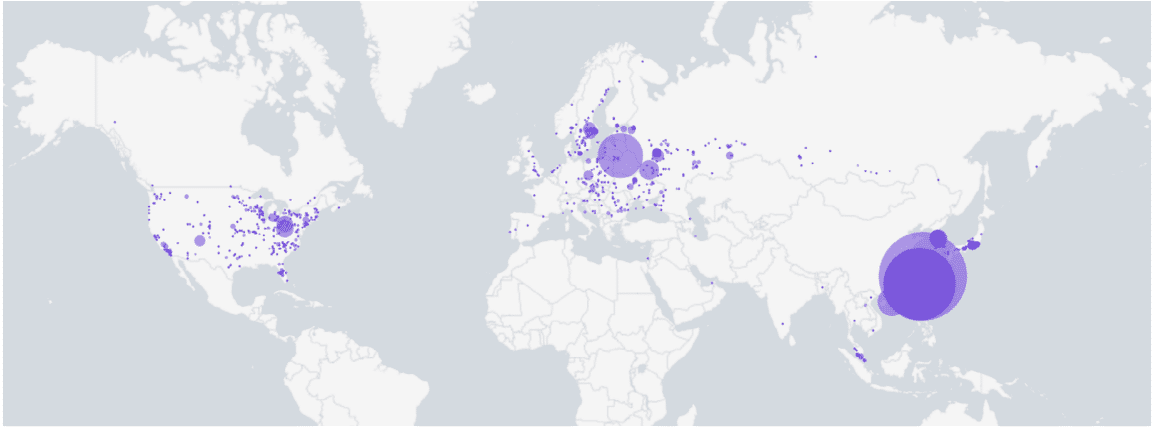

- Un groupe de menace suspecté d’être lié à l’État chinois exploite discrètement depuis mi‑2024 une vulnérabilité critique inconnue du fabricant dans des produits Dell, transformant cette faille en véritable jour zéro de longue durée.

- Des failles de sécurité dans quatre extensions très populaires de Microsoft Visual Studio Code, dont Live Server, Code Runner et Markdown Preview Enhanced, permettent de voler des fichiers locaux et d’exécuter du code à distance, malgré plus de 125 millions d’installations cumulées.

- Le bloc-notes avancé Notepad++ a vu son infrastructure d’hébergement compromise de juin à décembre 2025 par un groupe de cyberespionnage lié à la Chine, qui a détourné le mécanisme de mise à jour pour pousser un cheval de Troie sur des cibles sélectionnées.

Les incidents recensés soulignent la fragilité de certains outils massivement déployés, au cœur des opérations numériques : gestionnaires de mots de passe, environnement de développement Visual Studio Code, chaîne de mise à jour de Notepad++ et matériels Dell, exploités jusqu’à servir des campagnes de cyberespionnage sophistiquées menées par des groupes liés à la Chine sur plusieurs mois.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 10 actualités à retenir cette semaine

Une étude révèle 25 attaques de récupération de mots de passe dans les principaux gestionnaires de mots de passe du cloud

Une nouvelle étude révèle que plusieurs gestionnaires de mots de passe en nuage, dont Bitwarden, Dashlane et LastPass, sont vulnérables aux attaques de récupération de mots de passe dans certaines conditions. « La gravité de ces attaques varie,… Lire la suite

Des pirates informatiques chinois exploitent une faille zero-day chez Dell depuis mi-2024

Un groupe de pirates informatiques soupçonné d'être soutenu par l'État chinois exploite discrètement une faille de sécurité critique de Dell dans des attaques zero-day qui ont débuté mi-2024. […] Lire la suite

Des failles critiques ont été découvertes dans quatre extensions VS Code comptant plus de 125 millions d'installations.

Des chercheurs en cybersécurité ont révélé plusieurs failles de sécurité dans quatre extensions populaires de Microsoft Visual Studio Code (VS Code). Si elles étaient exploitées, ces failles permettraient à des acteurs malveillants de voler des fichiers locaux… Lire la suite

Notepad++ exploite une faille de sécurité pour détourner le système de mise à jour.

Notepad++ a corrigé une vulnérabilité que des attaquants exploitaient pour détourner son système de mise à jour et diffuser des logiciels malveillants auprès d'utilisateurs ciblés. Notepad++ a corrigé une vulnérabilité qui permettait à un groupe APT lié… Lire la suite

Le protocole de prêt Moonwell subit une perte de 1,78 million de dollars après une deuxième erreur de configuration de l'oracle en quatre mois.

Suite à une erreur de configuration de l'oracle, le protocole de prêt DeFi Moonwell a accumulé 1,78 million de dollars de créances irrécouvrables. Lorsque le protocole a affiché un prix du cbETH légèrement supérieur à un dollar,… Lire la suite

Une vulnérabilité de Splunk Enterprise pour Windows permet le détournement de DLL et l'accès au système.

Une faille de sécurité critique dans Splunk Enterprise pour Windows expose les organisations à des attaques d'élévation de privilèges locales via le détournement de l'ordre de recherche des DLL. Référencée CVE-2026-20140 et faisant l'objet de l'avis de… Lire la suite

Faille de sécurité BeyondTrust utilisée pour les web shells, les portes dérobées et l'exfiltration de données

Des acteurs malveillants ont été observés exploitant une faille de sécurité critique récemment divulguée affectant les produits BeyondTrust Remote Support (RS) et Privileged Remote Access (PRA) pour mener un large éventail d'actions malveillantes, notamment le déploiement de… Lire la suite

Des failles dans les extensions populaires de VSCode exposent les développeurs à des attaques

Des vulnérabilités de gravité élevée à critique affectant des extensions populaires de Visual Studio Code (VSCode), téléchargées collectivement plus de 128 millions de fois, pourraient être exploitées pour voler des fichiers locaux et exécuter du code à… Lire la suite

Microsoft : Des règles anti-hameçonnage ont bloqué par erreur des e-mails et des messages Teams.

Microsoft explique qu'un problème survenu la semaine dernière dans Exchange Online, qui a entraîné la mise en quarantaine par erreur de courriels légitimes, a été déclenché par des règles de détection heuristiques défectueuses conçues pour bloquer les… Lire la suite

Nouvelle faille zero-day dans Chrome (CVE-2026-2441) activement exploitée — Correctif publié

Google a publié vendredi des mises à jour de sécurité pour son navigateur Chrome afin de corriger une faille de sécurité qui, selon l'entreprise, a été exploitée. Cette vulnérabilité critique, référencée CVE-2026-2441 (score CVSS : 8,8), est décrite… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.