Faits marquants de la semaine

- Un important assaut par déni de service distribué a frappé la Deutsche Bahn les 17 et 18 février, mettant hors ligne les systèmes de réservation, les portails bahn.de et l’application DB Navigator pendant plusieurs heures avant rétablissement.

- Un groupe russophone à motivation financière a exploité des services commerciaux d’intelligence artificielle générative pour compromettre plus de 600 pare-feux FortiGate dans 55 pays, selon des observations d’Amazon Threat Intelligence entre le 11 janvier et le 18 février 2026.

- Google indique avoir bloqué plus de 1,75 million d’applications Android malveillantes ou non conformes en 2025 sur le Play Store et fermé plus de 80 000 comptes développeurs, grâce à une stratégie de protection largement pilotée par l’intelligence artificielle.

- Advantest Corporation a révélé une attaque par rançongiciel visant son réseau d’entreprise, avec un risque d’exposition de données concernant des clients ou des employés, sans autres précisions publiques sur l’ampleur opérationnelle de l’incident.

L’usage de l’intelligence artificielle cristallise cette séquence d’incidents, à la fois comme levier d’attaque et de défense : un acteur russophone s’appuie sur des services génératifs pour industrialiser le piratage de pare-feux FortiGate, tandis que Google déploie massivement l’IA pour filtrer applications Android malveillantes et comptes développeurs frauduleux à grande échelle.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 9 actualités à retenir cette semaine

La Deutsche Bahn, l'opérateur ferroviaire national allemand, victime d'une attaque DDoS

La Deutsche Bahn, la compagnie ferroviaire nationale allemande, a été victime d'une importante attaque DDoS qui a perturbé ses systèmes de réservation et d'information pendant plusieurs heures. La Deutsche Bahn, la compagnie ferroviaire nationale allemande, a été… Lire la suite

Un acteur malveillant utilisant l'intelligence artificielle compromet plus de 600 dispositifs FortiGate dans 55 pays.

Un acteur malveillant russophone, motivé par le gain financier, a été observé en train d'exploiter des services commerciaux d'intelligence artificielle générative (IA) pour compromettre plus de 600 dispositifs FortiGate répartis dans 55 pays. C'est ce que révèlent… Lire la suite

Google bloque 1,75 million d'applications malveillantes sur le Play Store

Google a révélé avoir bloqué plus de 1,75 million d'applications Android malveillantes ou non conformes à ses règles sur le Play Store en 2025, illustrant ainsi un effort majeur, piloté par l'IA, pour sécuriser l'écosystème mobile contre… Lire la suite

Le géant technologique japonais Advantest victime d'une attaque de ransomware

Advantest Corporation a révélé que son réseau d'entreprise avait été la cible d'une attaque de type ransomware susceptible d'avoir affecté des données de clients ou d'employés. […] Lire la suite

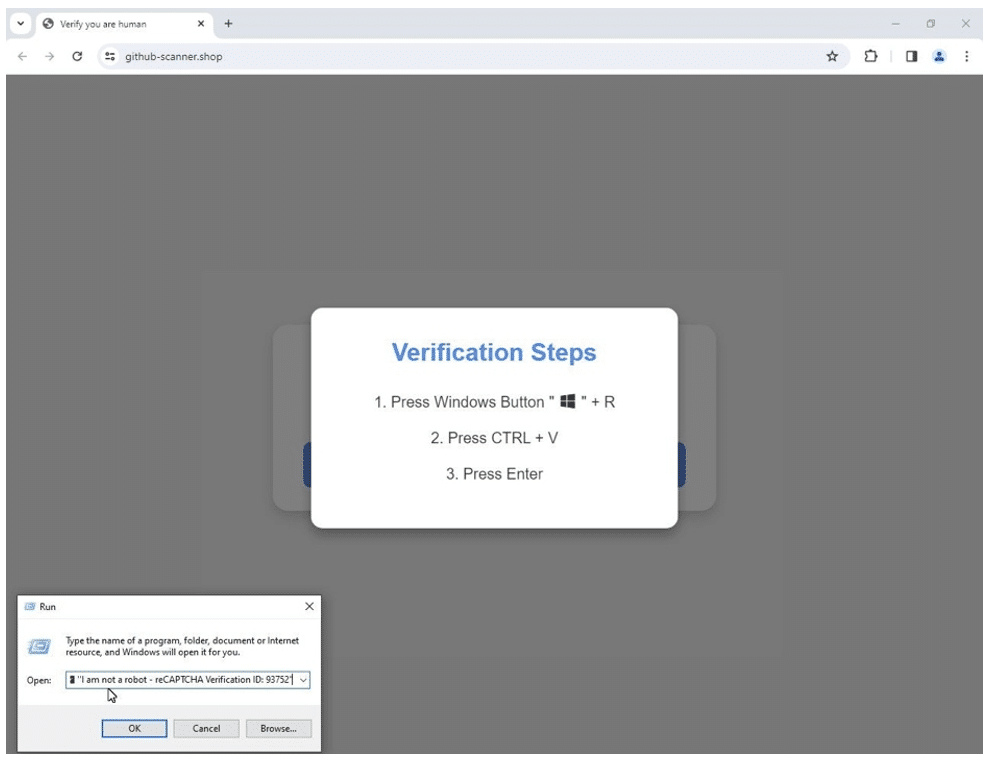

La campagne ClickFix exploite des sites compromis pour déployer le robot MIMICRAT.

Des chercheurs en cybersécurité ont révélé les détails d'une nouvelle campagne ClickFix qui exploite des sites légitimes compromis pour diffuser un cheval de Troie d'accès à distance (RAT) jusqu'alors inconnu, appelé MIMOCRAT (alias AstarionRAT). « Cette campagne témoigne… Lire la suite

Une porte dérobée Keenadu préinstallée sur des appareils Android alimente une campagne de fraude publicitaire.

Kaspersky a découvert Keenadu, une porte dérobée Android utilisée pour la fraude publicitaire et capable de prendre le contrôle total des appareils. Kaspersky a identifié un nouveau logiciel malveillant Android appelé Keenadu. Il peut être préinstallé dans… Lire la suite

Le secteur énergétique polonais survit à une attaque contre ses infrastructures éoliennes et solaires.

Des groupes proches de la Russie sont probablement les auteurs des attaques à l'aide d'essuie-glaces contre des fermes d'énergie renouvelable, un fabricant et une centrale de chauffage et d'électricité. Lire la suite

Des canaux Telegram révèlent une exploitation rapide des failles de SmarterMail.

Des canaux Telegram clandestins ont partagé des preuves de concept d'exploitation de la faille SmarterMail et des identifiants d'administrateur volés quelques jours seulement après sa divulgation. Flare explique comment la surveillance de ces communautés révèle une utilisation… Lire la suite

Une nouvelle porte dérobée Keenadu a été découverte dans le firmware Android et les applications Google Play.

Un nouveau logiciel malveillant Android sophistiqué, appelé Keenadu, a été découvert intégré au firmware de plusieurs marques d'appareils. Il lui permet de compromettre toutes les applications installées et d'obtenir un contrôle total sur les appareils infectés. […] Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.