Faits marquants de la semaine

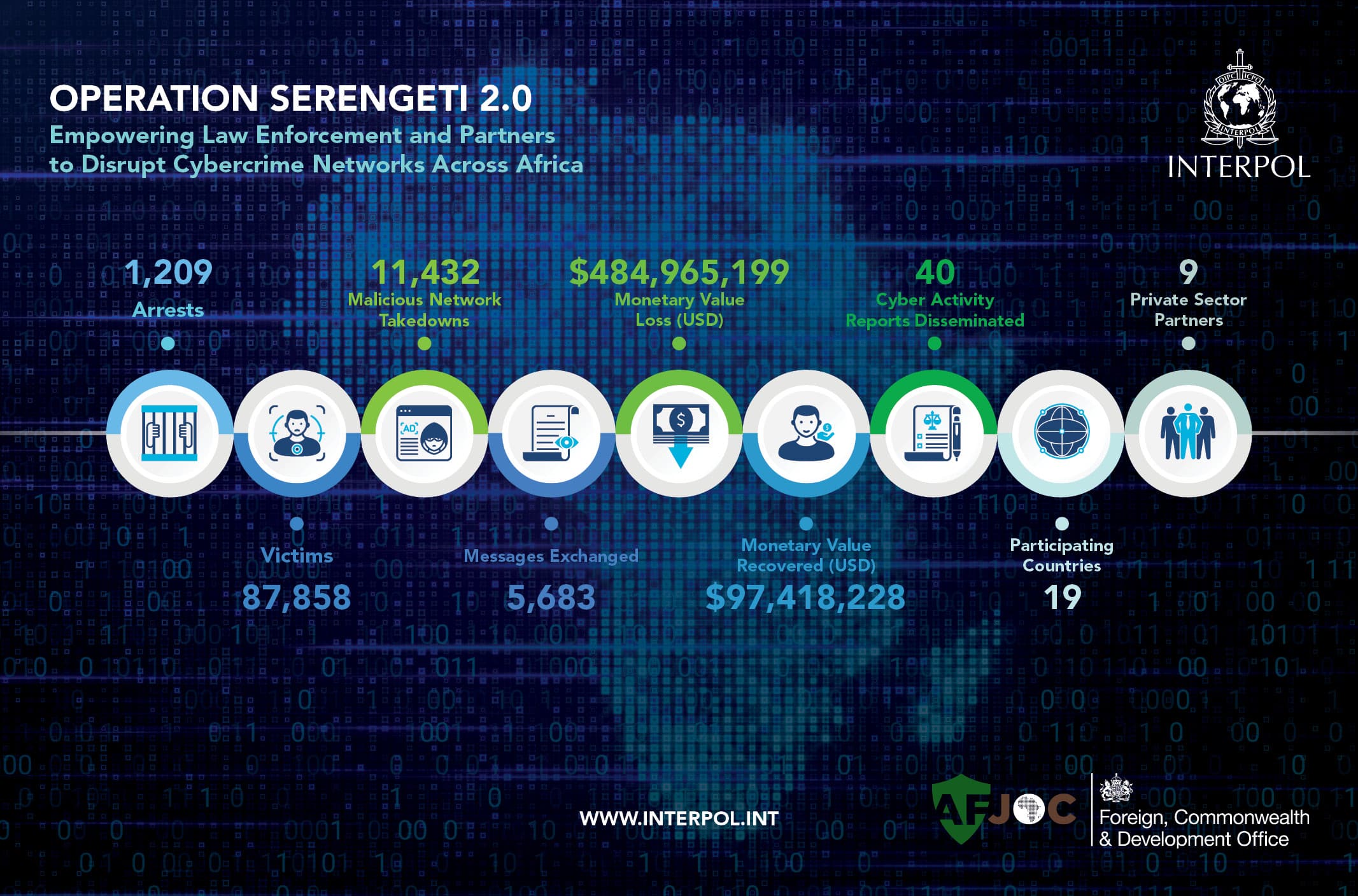

- Une opération coordonnée dans 16 pays africains, baptisée Operation Red Card 2.0, a conduit à 651 arrestations liées à des escroqueries en ligne, avec 4,3 millions de dollars récupérés et plus de 1 400 infrastructures malveillantes démantelées.

- En Espagne, la police a arrêté un homme de 20 ans soupçonné d’avoir réservé des chambres d’hôtel de luxe facturées jusqu’à 1 000 euros la nuit pour seulement un centime d’euro via un piratage présumé.

- Aux États‑Unis, trois anciens employés d’un grand moteur de recherche sont inculpés pour vol présumé de secrets industriels au détriment de plusieurs entreprises technologiques et transfert d’informations vers des emplacements non autorisés, dont l’Iran.

- Un ressortissant ukrainien a été condamné à cinq ans de prison aux États‑Unis pour son rôle dans un schéma frauduleux de travailleurs en technologies de l’information liés à la Corée du Nord, fondé sur une conspiration de fraude et l’usurpation d’identité.

La semaine est marquée par une montée en puissance des réponses judiciaires et policières contre des activités numériques à forts enjeux financiers ou géopolitiques : vaste opération d’INTERPOL contre les escroqueries en Afrique, arrestations ciblant la fraude aux services en ligne, et poursuites pour vol de secrets industriels et soutien à des schémas liés à l’Iran et à la Corée du Nord.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 9 actualités à retenir cette semaine

Une importante opération en Afrique visant les escroqueries en ligne a permis l'arrestation de 651 personnes et la récupération de 4,3 millions de dollars américains.

LYON, France – Les forces de l'ordre de 16 pays africains ont procédé à 651 arrestations et récupéré plus de 4,3 millions de dollars américains lors d'une opération internationale de lutte contre la cybercriminalité et les escroqueries… Lire la suite

La police espagnole affirme avoir arrêté un pirate informatique qui réservait des chambres d'hôtel de luxe pour un centime seulement.

La police espagnole a annoncé l'arrestation d'un homme de 20 ans soupçonné d'avoir réservé des chambres d'hôtel de luxe à 1 000 € la nuit pour un centime d'euro seulement… Lire la suite

Trois anciens ingénieurs de Google inculpés pour transferts de secrets commerciaux vers l'Iran

Deux anciennes ingénieures de Google et l'un de leurs maris ont été inculpés aux États-Unis pour vol présumé de secrets commerciaux appartenant au géant de la recherche et à d'autres entreprises technologiques, ainsi que pour transfert de… Lire la suite

Un ressortissant ukrainien condamné à 5 ans de prison dans une affaire de fraude informatique impliquant un informaticien en Corée du Nord

Un ressortissant ukrainien de 29 ans a été condamné à cinq ans de prison aux États-Unis pour son rôle dans la facilitation du système frauduleux de main-d'œuvre en technologies de l'information (TI) mis en place par la… Lire la suite

Le Texas poursuit TP-Link en justice pour risques de piratage informatique chinois et tromperie des utilisateurs.

Le Texas a porté plainte contre le géant des réseaux TP-Link Systems, accusant l'entreprise de commercialiser ses routeurs de manière trompeuse en les présentant comme sécurisés, tout en permettant à des pirates informatiques soutenus par l'État chinois… Lire la suite

Un Nigérian condamné à huit ans de prison pour piratage informatique de sociétés fiscales

Un ressortissant nigérian a été condamné à huit ans de prison pour avoir piraté plusieurs sociétés de préparation de déclarations de revenus dans le Massachusetts et déposé des déclarations de revenus frauduleuses visant à obtenir plus de… Lire la suite

Un homme écope de 5 ans de prison pour son implication dans un réseau de trafic de drogue sur le darknet.

Un homme de Glendale a été condamné à près de cinq ans de prison fédérale pour son rôle dans un réseau de trafic de drogue sur le darknet, qui vendait de la cocaïne, de la méthamphétamine, de… Lire la suite

La police néerlandaise arrête un homme pour « piratage » après lui avoir envoyé accidentellement des fichiers confidentiels.

La police néerlandaise a arrêté un homme de 40 ans, soupçonné de piratage informatique… après que des policiers lui ont accidentellement envoyé un lien lui donnant accès à leurs propres documents confidentiels… Lire la suite

La Pologne arrête un suspect lié à l'opération de ransomware Phobos

La police polonaise a arrêté un homme de 47 ans soupçonné d'être lié au groupe de ransomware Phobos et a saisi des ordinateurs et des téléphones portables contenant des identifiants volés, des numéros de cartes de crédit… Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.