TL;DR : L’essentiel

- Samsung dote son terminal mobile d’une dalle inédite capable d’ajuster la diffusion lumineuse pixel par pixel pour masquer les informations sensibles aux regards obliques indiscrets.

- L’écran anti-espionnage s’active de manière autonome selon l’environnement immédiat de l’utilisateur, détectant notamment la présence dans un ascenseur ou la saisie d’un code d’accès confidentiel.

- Ce nouveau téléphone affiche un poids de 214 grammes et réduit son épaisseur à près de 8 millimètres, signant le retour à un châssis en aluminium.

- D’autres fabricants asiatiques de téléphonie prévoient d’intégrer des fonctions matérielles de confidentialité comparables sur leurs appareils haut de gamme dès le mois de septembre de cette année.

La protection de la sphère privée dans les lieux très fréquentés constitue un défi technique majeur pour l’industrie mobile. Face aux risques constants d’observation non consentie des données, le constructeur Samsung dépasse désormais les simples filtres adhésifs peu esthétiques. La marque intègre la sécurité directement au cœur des composants matériels de son dernier appareil. Cette évolution logicielle et physique répond à une utilisation nomade croissante, où des informations critiques ou d’ordre privé sont régulièrement exposées aux regards dans les transports en commun.

Flex Magic Pixel : Samsung réinvente l’affichage confidentiel

Le nouvel appareil intègre une dalle spécifique, reposant sur une architecture ingénieuse à double projection lumineuse. Contrairement aux solutions logicielles habituelles, cet écran anti-espionnage matériel exploite deux groupes distincts de points lumineux. Le premier projette l’image de face, directement vers les yeux de l’utilisateur, tandis que le second gère l’émission de la lumière sur les côtés. En désactivant simplement cette seconde source latérale, le dispositif assombrit drastiquement l’affichage pour toute personne observant le téléphone de biais. Le texte affiché devient alors totalement indéchiffrable, tout en conservant une luminosité et une clarté parfaites pour le propriétaire.

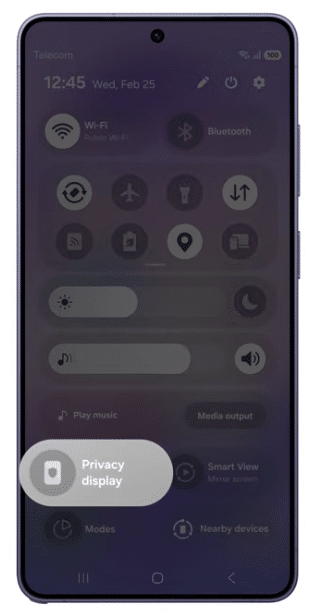

Cette restriction de l’angle de vision s’illustre par une situation concrète du quotidien. Une campagne promotionnelle relayée par The Verge montre une lectrice plongée dans un roman d’amour aux passages explicites lors d’un trajet en métro. D’un simple geste sur une commande virtuelle de l’interface, les contenus suggestifs sont instantanément noircis pour les passagers curieux installés autour d’elle. Le contrôle s’opère de manière extrêmement fine, autorisant le masquage ciblé de certaines zones de l’interface, comme les alertes de messagerie au sommet de l’appareil.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un écran anti-espionnage intelligent qui s’adapte au quotidien

L’intelligence de ce système réside également dans sa capacité à dresser une barrière visuelle de manière autonome. Selon des captures d’interface analysées par 9to5Google, ce filtre de confidentialité propose des déclenchements automatiques fondés sur l’environnement physique. L’appareil détecte de lui-même la présence dans des lieux identifiés comme publics ou confinés, à l’image des ascenseurs, pour activer la protection sans exiger la moindre manipulation humaine.

Les réglages internes permettent de lier cette opacité à des actions particulièrement sensibles, telles que la navigation sur une application bancaire. Le système s’intègre par ailleurs aux habitudes logicielles : l’écran anti-espionnage peut se désactiver automatiquement au domicile de l’utilisateur pour un confort maximal, et se réactiver dès qu’il franchit le pas de sa porte. Cette innovation signée Samsung fonctionne avec la même efficacité, que l’appareil soit tenu à la verticale ou à l’horizontale.

Une architecture repensée pour soutenir l’innovation

Au-delà de l’affichage sécurisé, le terminal bénéficie d’une révision structurelle d’ampleur pour rester agréable en main. L’appareil affiche un poids allégé abandonnant le titane pour revenir à un boîtier en aluminium plus traditionnel. Le volet photographique évolue avec des objectifs captant davantage de lumière, grâce à une ouverture atteignant près de 1 pour le capteur principal de 200 mégapixels, et se rapprochant de 3 pour le téléobjectif.

L’intelligence artificielle accompagne cette puissance technique avec l’intégration d’un assistant virtuel autonome, capable par exemple de commander un véhicule de transport en arrière-plan pendant que l’utilisateur navigue ailleurs, tout en lui laissant la possibilité d’interrompre l’action à tout moment. L’ensemble est proposé à un tarif maintenu à 1299 dollars, d’après les tests approfondis de The Verge.

Cette approche intégrée de la confidentialité suscite un vif intérêt au sein de l’industrie technologique. Des informations sectorielles publiées par 9to5Google indiquent que plusieurs fabricants du marché asiatique préparent l’intégration de technologies matérielles de dispersion lumineuse comparables. L’écran anti-espionnage s’apprête ainsi à devenir le nouveau standard incontournable pour la protection des données sur les téléphones de prestige dès la rentrée de septembre.

Face à la multiplication des menaces dans l’espace public, l’intégration de la sécurité au niveau purement matériel marque un tournant décisif. En transformant la dalle d’affichage en véritable bouclier visuel, le marché de la téléphonie répond enfin à une attente forte et légitime des consommateurs en matière de protection des informations de la sphère privée.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.