TL;DR : L’essentiel

- Le Mode Lockdown de l’iPhone restreint les capacités de l’appareil pour limiter la surface d’attaque exploitable par des logiciels espions lors de cyberattaques sophistiquées visant des profils à haut risque.

- Un rapport indique que des enquêteurs fédéraux n’ont pu extraire aucune donnée d’un iPhone car le Mode Lockdown était activé, neutralisant les outils de récupération physique des services de police.

- Le système désactive les connexions filaires et remplace les visuels complexes par une icône d’image manquante sur Safari, garantissant une navigation sécurisée face aux scripts malveillants sur le web mobile.

- L’activation du Mode Lockdown sur un iPhone protège aussi la montre connectée et bloque les réseaux cellulaires anciens comme la 2G, empêchant l’interception des communications par des dispositifs de surveillance.

L’écosystème mobile d’Apple intègre depuis environ quatre ans une réponse technologique radicale aux menaces étatiques et aux logiciels espions mercenaires. Initialement conçu pour un public restreint de professionnels exposés, comme les diplomates ou les activistes, le Mode Lockdown s’impose désormais comme un rempart physique et logiciel capable de résister aux tentatives d’intrusion les plus avancées sur iPhone. Cette option transforme l’expérience utilisateur habituelle en une forteresse numérique où la commodité est systématiquement sacrifiée au profit de l’intégrité des données. En réduisant les vecteurs d’entrée potentiels, le système limite la capacité des attaquants à exécuter du code malveillant à distance ou à extraire des informations sensibles directement depuis le matériel.

Le Mode Lockdown : une infrastructure qui barricade l’iPhone

Le fonctionnement de cette sécurité extrême repose sur une limitation sévère des échanges de données. Dans l’application de messagerie de l’iPhone, la quasi-totalité des pièces jointes est bloquée, à l’exception des formats audio, vidéo et image standards. Les aperçus de liens sont désactivés pour éviter le chargement automatique de scripts malveillants. Selon les précisions fournies par Apple Support, la navigation sur le web devient plus lente car les technologies de rendu complexes sont neutralisées. Visuellement, cela se traduit par l’absence de certaines polices d’écriture spécifiques ou par le remplacement systématique des visuels par une icône d’image manquante. Cette approche préventive garantit que même une faille de sécurité non découverte dans le moteur de rendu ne pourra pas être exploitée pour compromettre le système d’exploitation de l’appareil.

L’aspect collaboratif du smartphone est également mis en sommeil pour garantir la confidentialité. Les invitations pour les services de domotique ou les albums photos partagés sont automatiquement rejetées si l’expéditeur n’a pas été préalablement autorisé par le propriétaire. Lors du partage d’une image, les métadonnées de localisation sont supprimées du fichier pour empêcher tout traçage géographique de l’utilisateur. Ces mesures créent un environnement hermétique où chaque interaction entrante est suspecte par défaut. Le système de gestion des profils de configuration, souvent utilisé par les entreprises pour administrer les flottes de téléphones, est totalement désactivé. Cela empêche l’installation de certificats malveillants qui pourraient permettre une interception du trafic réseau ou une surveillance des activités de l’utilisateur à son insu sur son iPhone.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une protection physique contre les intrusions sur iPhone

La robustesse de ce dispositif ne se limite pas aux menaces distantes mais s’étend aux accès physiques non autorisés. Comme le souligne une analyse de ZDNET, l’activation du Mode Lockdown peut neutraliser les outils médico-légaux utilisés par les forces de l’ordre lors de saisies. Un cas concret a illustré cette efficacité lorsqu’un journaliste a vu son iPhone saisi par les autorités locales. Malgré la possession physique du terminal, les experts en criminalistique numérique ont été incapables d’en extraire le contenu car les connexions filaires avec un ordinateur sont bloquées dès que l’écran est verrouillé. Cette barrière technique impose une authentification biométrique ou par code pour chaque accessoire externe, rendant les techniques de force brute ou de contournement logiciel inopérantes sur le matériel ainsi protégé.

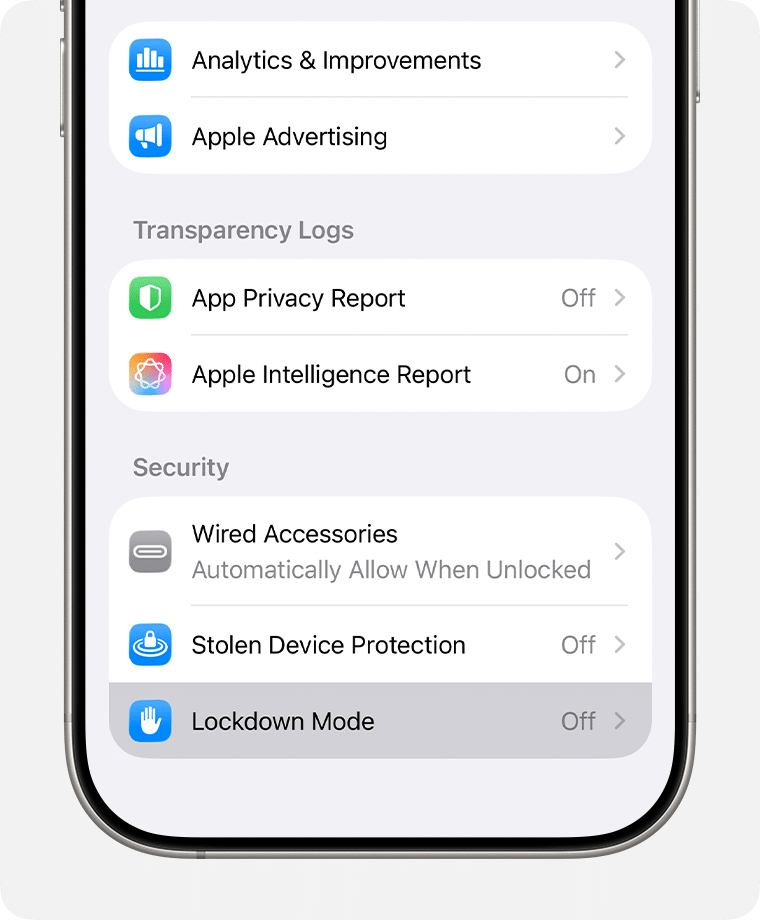

L’activation du dispositif entraîne une reconfiguration complète des couches de communication sans fil. L’iPhone cesse de rejoindre automatiquement les réseaux Wi-Fi non sécurisés et désactive le support des normes cellulaires 2G et 3G, souvent utilisées par des dispositifs d’interception pour capturer des appels. Cette coupure avec les technologies anciennes, moins sécurisées, réduit considérablement les risques d’usurpation d’identité réseau. Sur le plan pratique, le Mode Lockdown doit être activé manuellement dans les réglages de confidentialité et nécessite un redémarrage complet de l’appareil pour appliquer les nouvelles règles de sécurité au cœur du processeur. Une fois en place, une bannière distinctive dans le navigateur Safari confirme que la protection est active, rappelant en permanence la priorité donnée à la défense du terminal.

Le Mode Lockdown verrouille l’intégralité de l’environnement numérique

La protection ne se limite pas à l’unité centrale mais englobe l’ensemble des périphériques connectés de l’utilisateur. Lorsqu’une personne active cette fonction sur son iPhone, la montre connectée jumelée adopte automatiquement ces restrictions. Une conséquence notable est que les appels entrants ne font plus sonner la montre, évitant toute fuite d’information ou distraction sonore dans des contextes sensibles. Le média Mashable précise que si le mode est activé sur un appareil, le système suggère fortement de l’étendre aux autres équipements du même compte, comme les tablettes ou les ordinateurs. Cette cohérence logicielle empêche qu’un maillon plus faible de la chaîne numérique ne serve de porte d’entrée latérale pour accéder aux données synchronisées sur le nuage informatique.

Bien que réversible, le processus de désactivation exige une authentification physique rigoureuse, ce qui empêche une modification logicielle à distance par un tiers. L’objectif n’est pas de protéger l’utilisateur contre les arnaques courantes, mais de fournir une réponse technique à des agressions cybernétiques de haute précision. En bloquant des fonctionnalités comme le Game Center ou le partage d’écran en direct, le Mode Lockdown s’assure que seules les fonctions de communication essentielles demeurent actives dans un cadre strictement contrôlé. Le succès de cette approche face à des outils d’extraction gouvernementaux démontre qu’une conception logicielle orientée vers la défense peut tenir tête aux moyens les plus sophistiqués de la cybersécurité offensive actuelle.

Le Mode Lockdown représente donc aujourd’hui un ultime rempart pour la protection des données sur les mobiles. En choisissant de brider volontairement les capacités de l’appareil, le système offre une garantie de confidentialité inégalée sur iPhone, transformant chaque point de vulnérabilité potentielle en une porte close pour les outils d’espionnage et d’extraction de données.

Questions fréquentes sur le Mode Lockdown de l’iPhone

À quoi sert le Mode Lockdown sur iPhone et pour qui est-il conçu ?

Le Mode Lockdown est une option de sécurité extrême intégrée à iOS depuis environ quatre ans, conçue initialement pour des profils à haut risque : diplomates, journalistes, activistes ou toute personne susceptible d’être ciblée par des logiciels espions mercenaires ou des attaques étatiques sophistiquées. Son principe est de réduire drastiquement la surface d’attaque de l’appareil en désactivant des fonctionnalités non essentielles, au prix d’un confort d’utilisation diminué. Il ne protège pas contre les arnaques courantes mais contre des cyberattaques de haute précision exploitant des failles zero-day dans le système d’exploitation.

Quelles fonctionnalités sont désactivées quand le Mode Lockdown est actif ?

Le Mode Lockdown bloque la quasi-totalité des pièces jointes dans les messages, à l’exception des formats audio, vidéo et image standards. Les aperçus de liens sont désactivés, la navigation sur Safari devient plus lente car les technologies de rendu complexes sont neutralisées, et certaines polices spécifiques ne s’affichent plus. Les invitations aux albums photos partagés et aux services de domotique sont automatiquement rejetées si l’expéditeur n’a pas été préalablement autorisé. Les profils de configuration d’entreprise, le Game Center, le partage d’écran en direct et les connexions aux réseaux Wi-Fi non sécurisés sont également coupés.

Le Mode Lockdown peut-il vraiment empêcher les forces de l’ordre d’extraire des données d’un iPhone saisi ?

Oui, un cas concret le documente : un journaliste dont l’iPhone avait été saisi par des autorités locales a vu les experts en criminalistique numérique incapables d’en extraire le contenu. La raison est technique : le Mode Lockdown bloque toutes les connexions filaires avec un ordinateur dès que l’écran est verrouillé. Chaque accessoire externe nécessite une authentification biométrique ou par code, ce qui rend les techniques habituelles de force brute ou de contournement logiciel inopérantes sur le matériel ainsi protégé.

Pourquoi le Mode Lockdown désactive-t-il la 2G et la 3G ?

Les réseaux cellulaires anciens comme la 2G et la 3G sont moins sécurisés et fréquemment exploités par des dispositifs d’interception, appelés IMSI-catchers ou « stingrays », qui simulent des antennes relais pour capturer des appels et des SMS. En désactivant le support de ces normes, le Mode Lockdown empêche l’iPhone de se connecter à ces infrastructures de surveillance. Cette mesure réduit considérablement les risques d’usurpation d’identité réseau dans des environnements potentiellement hostiles comme des manifestations, des zones de conflit ou des réunions sensibles.

Le Mode Lockdown protège-t-il aussi l’Apple Watch et les autres appareils Apple ?

Oui, la protection s’étend à l’environnement numérique complet de l’utilisateur. Lorsque le Mode Lockdown est activé sur un iPhone, la montre connectée jumelée adopte automatiquement les mêmes restrictions — avec comme conséquence notable que les appels entrants ne font plus sonner la montre. Le système suggère également d’étendre le mode aux autres appareils du même compte Apple, comme les tablettes ou les ordinateurs Mac. Cette cohérence entre appareils empêche qu’un maillon plus faible de la chaîne numérique serve de porte d’entrée latérale pour accéder aux données synchronisées dans le cloud.

Comment activer et désactiver le Mode Lockdown sur iPhone ?

L’activation se fait manuellement dans les réglages de confidentialité et de sécurité de l’iPhone, et nécessite un redémarrage complet de l’appareil pour appliquer les nouvelles règles au cœur du processeur. Une bannière distinctive apparaît ensuite dans Safari pour confirmer que la protection est active. La désactivation exige une authentification physique rigoureuse, ce qui empêche toute modification à distance par un tiers. Le mode est entièrement réversible, mais le processus de désactivation a été volontairement rendu contraignant pour éviter qu’il ne soit contourné sans la présence physique du propriétaire.

Pour approfondir le sujet

À propos du mode de verrouillage – Assistance Apple

Le mode de verrouillage contribue à protéger les appareils contre les cyberattaques extrêmement rares et très sophistiquées. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.