Faits marquants de la semaine

- Une vulnérabilité affectant certains téléphones Android permet de contourner l’écran de verrouillage, récupérer le code PIN, les clés de chiffrement et les phrases de récupération de portefeuilles logiciels en moins d’une minute.

- Veeam corrige sept vulnérabilités critiques dans Backup & Replication, dont une faille notée 9,9 sur 10 permettant à un utilisateur de domaine authentifié d’exécuter du code à distance sur le serveur de sauvegarde.

- SAP publie, dans le cadre de son Security Patch Day du 10 mars 2026, quinze nouvelles notes de sécurité pour corriger plusieurs vulnérabilités, dont certaines permettent l’exécution de code à distance sur des logiciels d’entreprise.

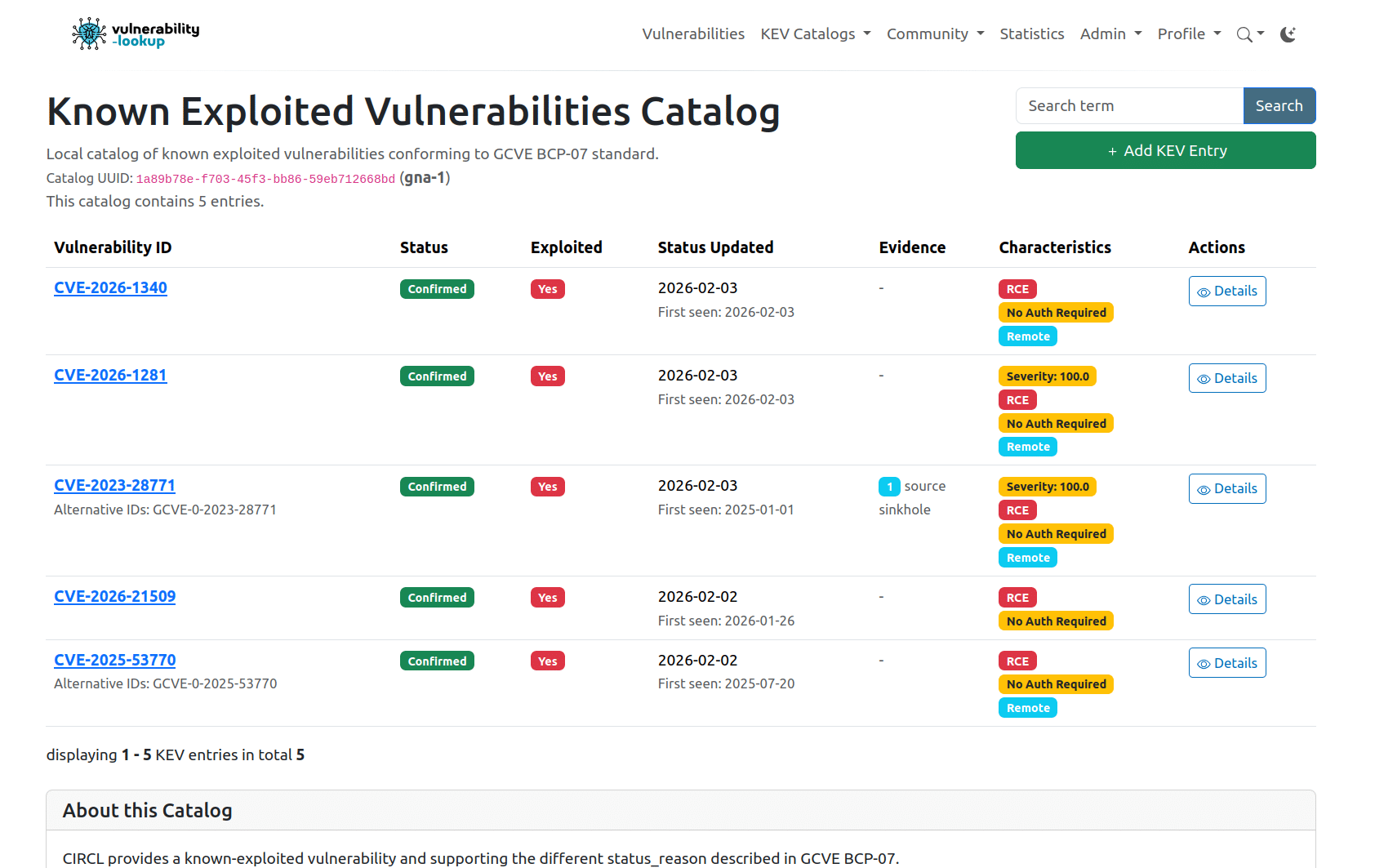

- L’agence américaine de cybersécurité CISA ajoute trois vulnérabilités, visant notamment SolarWinds, Ivanti et Workspace One UEM, à son catalogue des failles activement exploitées, incluant une attaque de type requête côté serveur avec un score de sévérité de 7,5.

La période est marquée par une accumulation de vulnérabilités critiques touchant simultanément terminaux Android grand public, solutions de sauvegarde Veeam et infrastructures applicatives SAP, tandis que CISA signale déjà l’exploitation active de failles SolarWinds, Ivanti et Workspace One UEM, illustrant la pression croissante sur les chaînes de mise à jour logicielles et la gestion centralisée des correctifs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

Cette faille de sécurité Android peut rendre votre écran de verrouillage inutilisable en moins de 60 secondes.

Une vulnérabilité des appareils Android permet à des attaquants d'accéder à un téléphone en moins d'une minute. Cette vulnérabilité, référencée CVE-2026-20435, affecte certains SoC (System-on-a-Chip) MediaTek utilisant l'environnement d'exécution de confiance (TEE) de Trustonic. Cela peut paraître… Lire la suite

Veeam corrige 7 failles critiques dans la sauvegarde et la réplication permettant l'exécution de code à distance.

Veeam a publié des mises à jour de sécurité pour corriger plusieurs vulnérabilités critiques dans son logiciel Backup u0026 Replication. Si elles étaient exploitées, ces vulnérabilités pourraient permettre l'exécution de code à distance. Voici les vulnérabilités concernées :… Lire la suite

SAP publie des correctifs pour des failles de sécurité permettant l'exécution de code à distance.

Le 10 mars 2026, SAP a publié ses mises à jour mensuelles de sécurité (Security Patch Day), corrigeant de nombreuses vulnérabilités dans ses logiciels d'entreprise. Le maintien d'un cycle structuré de gestion des correctifs, aligné sur ce… Lire la suite

La CISA signale que des vulnérabilités de SolarWinds, Ivanti et Workspace One sont activement exploitées.

L'Agence américaine de cybersécurité et de sécurité des infrastructures (CISA) a ajouté lundi trois failles de sécurité à son catalogue des vulnérabilités exploitées connues (KEV), suite à des preuves d'exploitation active. Voici la liste des vulnérabilités : CVE-2021-22054… Lire la suite

Une vulnérabilité RCE de Splunk expose les systèmes à l'exécution de commandes shell arbitraires par des attaquants.

Une vulnérabilité critique d'exécution de commandes à distance (RCE) a été découverte dans Splunk Enterprise et Splunk Cloud Platform, exposant les systèmes à de graves risques de sécurité. Officiellement référencée CVE-2026-20163 avec un score CVSS de 8,0,… Lire la suite

Une faille critique d'injection SQL dans le plugin Ally menace plus de 400 000 sites WordPress.

Une faille d'injection SQL non authentifiée (CVE-2026-2413) dans l'extension WordPress Ally, utilisée sur plus de 400 000 sites, pourrait permettre à des attaquants de dérober des données sensibles. Une faille d'injection SQL non authentifiée, référencée CVE-2026-2413 (score CVSS :… Lire la suite

Salesforce publie une nouvelle alerte de sécurité liée à une troisième vague d'attaques contre des clients en six mois.

Des analystes de menaces et plusieurs victimes non confirmées réagissent à une série d'attaques visant les clients de Salesforce, révélées par l'entreprise dans un avis de sécurité publié samedi. « Salesforce surveille activement les menaces ciblant les… Lire la suite

Les échanges de cartes SIM révèlent une faille critique dans la sécurité de l'identité

Les attaques par échange de carte SIM exploitent la confiance excessive accordée aux numéros de téléphone et aux processus humains pour contourner les contrôles d'authentification et s'emparer de comptes à forte valeur ajoutée. Cet article, intitulé « Les… Lire la suite

Microsoft corrige 83 vulnérabilités

Microsoft a corrigé une vulnérabilité critique, mais aucune des failles corrigées lors de ce Patch Tuesday n'a été exploitée publiquement. Cet article « Microsoft corrige 83 vulnérabilités » a été initialement publié sur SecurityWeek. Lire la suite

Adobe corrige 80 vulnérabilités dans huit produits

Adobe a déployé des correctifs pour 80 vulnérabilités affectant 8 produits, dont Commerce, Illustrator, Acrobat Reader et Premiere Pro. Cet article « Adobe corrige 80 vulnérabilités dans huit produits » a été initialement publié sur SecurityWeek. Lire la suite

Des vulnérabilités critiques de l'interface utilisateur de Nginx permettent aux attaquants de télécharger des sauvegardes complètes du système.

Une faille critique récemment découverte dans l'interface utilisateur de Nginx expose les serveurs à une compromission totale des données en permettant à des attaquants non authentifiés de télécharger et de déchiffrer des sauvegardes système complètes. Ce problème,… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.