Faits marquants de la semaine

- Des groupes soutenus par l’État russe mènent une vaste campagne de hameçonnage pour prendre le contrôle de comptes Signal et WhatsApp de responsables gouvernementaux, journalistes et militaires, selon une alerte conjointe des services de renseignement néerlandais.

- Le Centre national polonais de recherche nucléaire indique que son infrastructure informatique a été visée par une attaque, mais affirme que l’intrusion a été détectée et bloquée à temps, sans conséquence opérationnelle déclarée.

- Des chercheurs ont mis au jour KadNap, un botnet résistant au démantèlement qui enrôle environ 14 000 routeurs et équipements réseau, majoritairement des modèles Asus, en exploitant des failles non corrigées pour créer un réseau proxy au service d’activités criminelles.

- Un groupe hacktiviste lié aux services de renseignement iraniens revendique une attaque par logiciel de sabotage contre le fabricant de technologies médicales Stryker, affirmant avoir effacé des données sur plus de 200 000 systèmes et provoqué la fermeture d’offices dans 79 pays.

La séquence met en lumière une montée des opérations soutenues par des États, combinant espionnage ciblé des communications chiffrées, tentatives d’intrusion dans la recherche nucléaire et sabotage revendiqué contre un acteur médical mondial, tandis qu’un botnet de routeurs difficile à démanteler renforce l’infrastructure technique disponible pour des campagnes criminelles ou géopolitiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 11 actualités à retenir cette semaine

Les comptes Signal et WhatsApp de responsables gouvernementaux ciblés par des pirates informatiques russes

Des acteurs malveillants soutenus par l'État russe mènent une vaste campagne d'hameçonnage visant à compromettre les comptes Signal et WhatsApp de responsables gouvernementaux, de journalistes et de militaires. L'alerte a été publiée par le Service néerlandais de… Lire la suite

Le centre de recherche nucléaire polonais visé par une cyberattaque

Le Centre national polonais de recherche nucléaire (NCBJ) affirme que des pirates informatiques ont ciblé son infrastructure informatique, mais que l'attaque a été détectée et bloquée avant d'avoir un quelconque impact. […] Lire la suite

14 000 routeurs sont infectés par un logiciel malveillant très résistant aux tentatives de suppression.

Des chercheurs affirment avoir découvert un botnet résistant aux tentatives de démantèlement, composé de 14 000 routeurs et autres périphériques réseau – principalement de marque Asus – enrôlés dans un réseau proxy qui achemine anonymement du trafic utilisé… Lire la suite

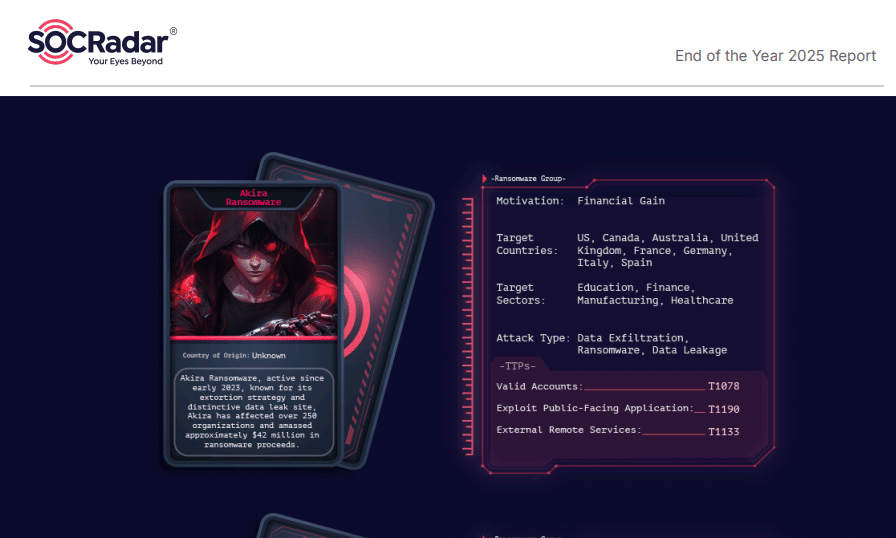

Des pirates informatiques soutenus par l'Iran revendiquent une attaque de type Wiper contre la société de technologies médicales Stryker.

Un groupe de hacktivistes liés aux services de renseignement iraniens a revendiqué une attaque par effacement de données contre Stryker, une entreprise mondiale de technologies médicales basée dans le Michigan. Selon des médias irlandais, l'Irlande étant le… Lire la suite

Une attaque de la chaîne d'approvisionnement utilisant du code invisible cible GitHub et d'autres dépôts.

Des chercheurs affirment avoir découvert une attaque de la chaîne d'approvisionnement qui inonde les dépôts de paquets malveillants contenant du code invisible, une technique qui déconcerte les défenses traditionnelles conçues pour détecter ce type de menaces. Les… Lire la suite

Apple publie des mises à jour de sécurité pour les anciens appareils iOS ciblés par la faille Coruna WebKit

Apple a déployé mercredi des correctifs pour une faille de sécurité affectant iOS, iPadOS et macOS Sonoma sur les versions antérieures, après la découverte de son utilisation dans le kit d'exploitation Coruna. Cette vulnérabilité, référencée CVE-2023-43010, concerne… Lire la suite

Des pirates informatiques détournent des sites WordPress pour diffuser des logiciels malveillants en utilisant de faux CAPTCHA.

Une attaque ClickFix peut prendre toutes sortes de formes et d'ampleurs, notamment via des sites web WordPress compromis. Lire la suite

Le groupe de cybercriminels russe Sednit refait surface avec un arsenal sophistiqué.

Après avoir utilisé pendant plusieurs années des implants simples, cet acteur lié à la Russie est de retour avec deux nouveaux outils malveillants sophistiqués. Lire la suite

Meta désactive 150 000 comptes liés à des centres d'escroquerie en Asie du Sud-Est dans le cadre d'une opération mondiale.

Meta a annoncé mercredi avoir désactivé plus de 150 000 comptes liés à des centres d'escroquerie en Asie du Sud-Est, dans le cadre d'une action coordonnée menée en partenariat avec les autorités de Thaïlande, des États-Unis, du Royaume-Uni,… Lire la suite

Des pirates informatiques exploitent le terminal Windows dans une nouvelle attaque de malware ClickFix.

Des chercheurs en sécurité ont identifié une nouvelle campagne d'ingénierie sociale ClickFix qui exploite le Terminal Windows pour exécuter des charges utiles malveillantes sur des systèmes compromis. Cette activité, observée par les experts de Microsoft Defender en… Lire la suite

L'entreprise ELECQ, spécialisée dans les bornes de recharge pour véhicules électriques, a été victime d'une attaque de ransomware ; les données de ses clients ont été dérobées.

Une attaque contre la plateforme AWS de l'entreprise pourrait avoir exposé les noms et adresses des clients. ELECQ, fabricant de chargeurs intelligents pour véhicules électriques (VE), avertit ses clients que leurs données personnelles pourraient avoir été volées… Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.