TL;DR : L’essentiel

- Le groupe Handala a infiltré le réseau du fabricant médical Stryker pour compromettre la console de gestion Microsoft Intune. Cette intrusion a provoqué une suppression massive de données sans utiliser de logiciel malveillant.

- Plus de 200 000 appareils incluant des ordinateurs et des téléphones personnels ont été vidés de leur contenu. Les employés ont constaté la disparition immédiate de leurs fichiers et de leurs applications professionnelles.

- L’agence américaine CISA exhorte les organisations à durcir la configuration de leurs systèmes de gestion de flotte. Elle préconise l’usage systématique de la double validation pour toute action de suppression de données.

- Bien que les dispositifs médicaux restent opérationnels, les systèmes logistiques de l’entreprise demeurent perturbés. Le FBI a saisi le site internet des assaillants pour interrompre leurs opérations malveillantes en cours actuellement.

L’incident ayant frappé la société Stryker, leader mondial des technologies médicales, marque un tournant dans les méthodes de sabotage informatique. Contrairement aux attaques classiques qui verrouillent les données pour obtenir une rançon, cette opération s’est concentrée sur la destruction pure et simple des environnements de travail. En exploitant des outils d’administration légitimes comme Microsoft Intune, les assaillants ont paralysé l’infrastructure mondiale de l’entreprise, affectant des usines et des centres de distribution aux États-Unis, en Irlande et en Inde.

Microsoft Intune : un outil d’administration devient un levier de sabotage

L’attaque n’a nécessité aucun virus. Les pirates ont réussi à s’introduire dans Microsoft Intune, un logiciel qui fait office de tour de contrôle pour gérer à distance les ordinateurs et téléphones d’une flotte d’entreprise. Selon les informations rapportées par TechCrunch, les membres du groupe Handala au sein de l’organisation ont utilisé cet accès privilégié pour envoyer une commande de « nettoyage » simultanée à des dizaines de milliers d’appareils.

Ce mécanisme de Microsoft Intune, normalement utilisé pour effacer les données d’un téléphone perdu ou volé, a été détourné pour effacer instantanément les disques durs et les mémoires flash. Comme le souligne une source proche de l’enquête citée par The Register, cette méthode évite de déclencher les alertes des logiciels de sécurité traditionnels, car l’action provient d’une commande administrative jugée légitime par le système d’exploitation.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Vie privée et logistique : l’impact de Microsoft Intune dépasse les murs de l’entreprise

De nombreux employés ont de plus signalé sur les réseaux sociaux que leurs smartphones personnels, connectés au réseau de l’entreprise via des protocoles de télétravail, avaient été totalement réinitialisés. Des photos de famille, des contacts et des documents personnels ont disparu en quelques secondes, le logiciel de gestion de flotte ne faisant aucune distinction entre les partitions professionnelles et privées lors de la commande de suppression.

Sur le plan industriel, les conséquences sont encore visibles plusieurs jours après l’intrusion. Si les équipements chirurgicaux vendus aux hôpitaux ne sont pas compromis, la chaîne logistique est grippée. D’après The Record, les systèmes de prise de commande, de facturation et d’expédition sont restés hors ligne, empêchant l’entreprise de livrer ses produits normalement. Cette situation de blocage total montre la fragilité des infrastructures dépendant d’une gestion centralisée unique.

La CISA impose de nouvelles barrières de sécurité pour les administrateurs

Face à la gravité des faits, les autorités fédérales américaines ont publié des directives strictes pour sécuriser les accès aux consoles d’administration à Microsoft Intune. La recommandation principale consiste à appliquer le principe du « moindre privilège ». Cela signifie que chaque technicien informatique ne doit disposer que des droits strictement nécessaires à ses tâches quotidiennes, sans pouvoir déclencher seul des actions irréversibles comme le formatage d’un parc de terminaux.

L’agence demande également l’intégration de Microsoft Entra ID pour renforcer l’identification des utilisateurs. Désormais, toute action à haut impact, telle que l’effacement massif de données, devrait obligatoirement nécessiter la validation en temps réel d’un second administrateur. Ce système de « double clé » est conçu pour empêcher qu’un seul compte compromis puisse causer un désastre à l’échelle d’une multinationale.

La neutralisation du site des assaillants par le FBI et la mise à jour des guides de sécurité de Microsoft constituent des premières réponses à cette crise. Toutefois, l’incident de Stryker rappelle que la protection des outils de gestion à distance est désormais aussi critique que la défense contre les logiciels malveillants eux-mêmes.

Pour approfondir le sujet

Handala paralyse Stryker : l'Iran intensifie sa guerre numérique

Le groupe Handala neutralise des milliers de terminaux chez le géant médical Stryker. Cette offensive illustre la stratégie cyber de Téhéran à l'échelle mondiale. Lire la suite

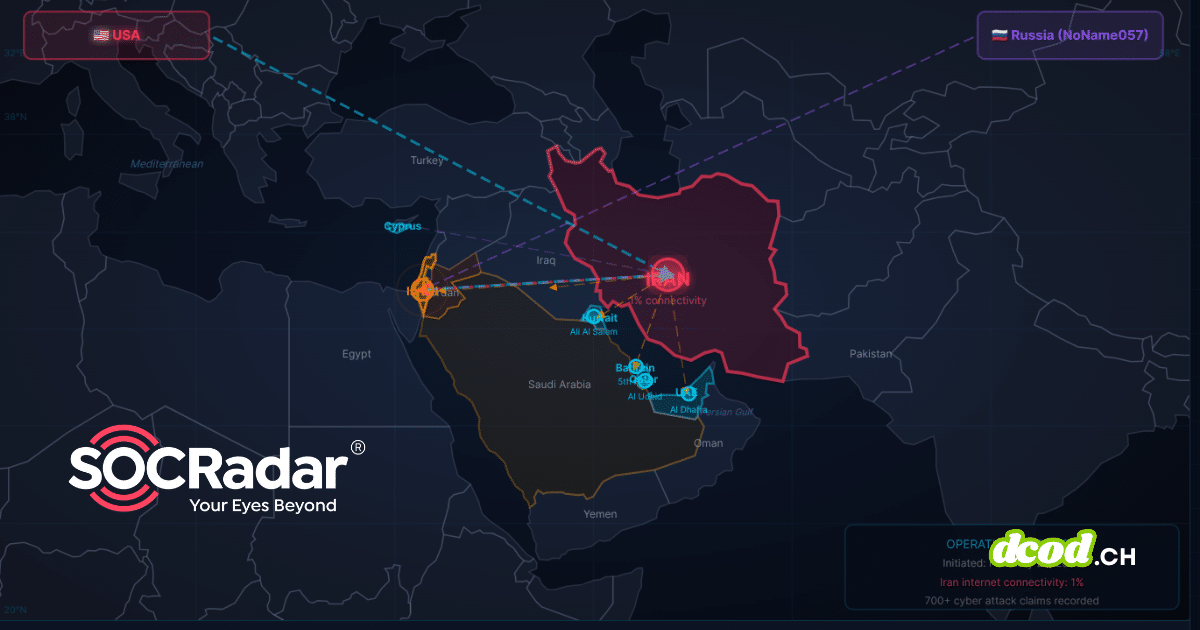

Iran-Israël : SOCRadar cartographie la cyberguerre en temps réel

Découvrez le dashboard de SOCRadar qui suit en temps réel la cyberguerre Iran-Israël et analyse les menaces pesant sur les infrastructures critiques mondiales. Lire la suite

La CISA recommande le renforcement des systèmes de gestion des terminaux après une cyberattaque contre une organisation américaine | CISA

La CISA a connaissance d'activités cybercriminelles malveillantes ciblant les systèmes de gestion des terminaux d'organisations américaines, suite à la cyberattaque du 11 mars 2026 contre la société américaine de technologies médicales Stryker Corporation, qui a affecté son environnement Microsoft.<sup>1</sup> Afin… Lire la suite

Actualités liées

Le FBI saisit les sites web d'un groupe de pirates informatiques pro-iranien après une attaque dévastatrice contre Stryker | TechCrunch

Le FBI et le ministère de la Justice ont démantelé deux sites web liés au groupe de hacktivistes pro-iranien Handala, qui a piraté la semaine dernière le géant des technologies médicales Stryker. Lire la suite

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.