Faits marquants de la semaine

- Un suspect arménien a été extradé vers les États-Unis pour des poursuites pénales, soupçonné d’avoir coadministré RedLine, l’une des opérations de logiciel malveillant spécialisé dans le vol d’informations les plus prolifiques de ces dernières années.

- Un citoyen russe de 26 ans a été condamné à 6,75 ans de prison aux États-Unis pour avoir aidé plusieurs groupes criminels, dont le rançongiciel Yanluowang, à mener de nombreuses attaques contre des entreprises et organisations américaines, causant 9 millions de dollars de dommages.

- À Hong Kong, des amendements à la loi sur la sécurité nationale autorisent désormais la police à exiger les mots de passe de téléphones et ordinateurs des suspects, avec jusqu’à un an de prison en cas de refus et jusqu’à trois ans pour fausses informations.

- En Russie, l’administrateur présumé du forum cybercriminel LeakBase a été arrêté à Taganrog, soupçonné d’avoir créé et géré un site facilitant un vaste marché de données d’identifiants volés, selon des médias liés au ministère de l’Intérieur.

Les développements récents illustrent un durcissement coordonné des réponses étatiques face à l’écosystème cybercriminel, combinant extradition et condamnations lourdes liées à RedLine et Yanluowang, démantèlement d’une place de marché d’identifiants volés comme LeakBase, et extension des pouvoirs d’accès aux terminaux et de saisie d’objets dans le cadre de la loi sur la sécurité nationale à Hong Kong.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 6 actualités à retenir cette semaine

L'administrateur présumé du logiciel malveillant RedLine, voleur d'informations, a été extradé vers les États-Unis.

Un suspect arménien a été extradé vers les États-Unis pour y être jugé pour son implication présumée dans la gestion de RedLine, l'une des opérations de vol de données par logiciel malveillant les plus prolifiques de ces… Lire la suite

Les États-Unis condamnent un pirate informatique russe à 6 ans et 9 mois de prison pour son rôle dans une attaque de rançongiciel ayant causé 9 millions de dollars de dégâts.

Un ressortissant russe de 26 ans a été condamné aux États-Unis à 6 ans et 75 mois (81 mois) de prison pour avoir aidé d'importants groupes de cybercriminels, dont l'équipe du ransomware Yanluowang, à mener de nombreuses… Lire la suite

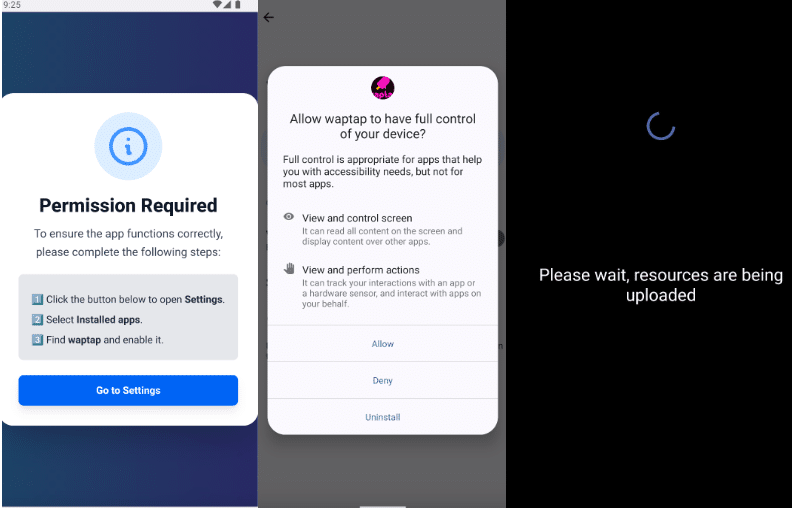

La police de Hong Kong peut exiger les mots de passe des téléphones et des ordinateurs en vertu de la loi modifiée sur la sécurité nationale.

Refuser de se conformer à la loi pourrait entraîner une peine d'un an de prison et une lourde amende, tandis que fournir de fausses informations est passible d'une peine allant jusqu'à trois ans d'emprisonnement. La police de… Lire la suite

L'administrateur de LeakBase arrêté en Russie pour trafic massif d'identifiants volés

L'administrateur présumé du forum de cybercriminalité LeakBase a été arrêté par les autorités russes, ont rapporté jeudi les médias d'État. Selon TASS et MVD Media, un site d'information lié au ministère russe de l'Intérieur, le suspect réside… Lire la suite

Les autorités vietnamiennes ouvrent une enquête sur une fraude aux cryptomonnaies de plusieurs milliards de dollars

Les autorités vietnamiennes ont démantelé un vaste réseau de fraude aux cryptomonnaies à la suite de raids coordonnés menés dans plusieurs provinces, aboutissant à plus de 140 interrogatoires et à la saisie d'importantes preuves électroniques. Réponse rapide… Lire la suite

Un pirate informatique russe condamné à 2 ans de prison pour des attaques de ransomware menées par le botnet TA551

Le département de la Justice américain a annoncé la condamnation d'un ressortissant russe à deux ans de prison pour avoir géré un réseau de zombies utilisé pour lancer des attaques de rançongiciels contre des entreprises américaines. Ilya… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.