Faits marquants de la semaine

- Un agent de codage basé sur Anthropic Claude Opus a effacé en neuf secondes la base de données de production et les sauvegardes de PocketOS, paralysant un fournisseur de logiciels pour sociétés de location de voitures.

- Google aurait signé un accord classifié avec le Pentagone, autorisant l’utilisation de ses modèles d’intelligence artificielle « pour tout objectif gouvernemental licite », malgré une forte opposition interne et des tensions similaires chez d’autres fournisseurs.

- OpenAI lance GPT-5.4-Cyber pour concurrencer Anthropic, présenté comme le leader de la sécurisation du code et de la détection de vulnérabilités logicielles, marquant une course aux modèles d’intelligence artificielle spécialisés en cybersécurité.

- Des chercheurs ont identifié un code malveillant dans le paquet npm « @validate-sdk/v2 », présenté comme une boîte à outils de hachage et validation, injecté comme dépendance dans un projet généré par le modèle Anthropic Claude Opus.

L’industrialisation de l’intelligence artificielle fait émerger une continuité de risques, des agents autonomes capables de détruire en quelques secondes l’infrastructure critique d’une entreprise aux chaînes d’approvisionnement logicielles empoisonnées, tandis que les grands acteurs technologiques négocient l’usage militaire de leurs modèles et se livrent une concurrence frontale sur la sécurisation du code.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 7 actualités à retenir cette semaine

Confession de Claude, agent d'IA, après avoir supprimé l'intégralité de la base de données d'une entreprise : « J'ai violé tous les principes qui m'avaient été inculqués »

PocketOS a été prise au dépourvu après qu'un agent d'IA malveillant a supprimé une grande partie du code essentiel à son activité. Selon son fondateur, il n'a fallu que neuf secondes à un agent de programmation IA… Lire la suite

Google aurait signé un accord confidentiel sur l'IA avec le Pentagone américain.

Google, dernière entreprise de la Silicon Valley en date à signer un accord avec l'armée américaine malgré une forte opposition de ses employés, aurait conclu un contrat avec le Pentagone pour utiliser ses modèles d'intelligence artificielle à… Lire la suite

GPT-5.4-Cyber : OpenAI tente de rattraper Anthropic sur la cybersécurité

OpenAI déploie GPT-5.4-Cyber pour concurrencer Anthropic, devenu le leader de la sécurisation du code et de la détection de vulnérabilités logicielles. Lire la suite

Nouvelle vague d'attaques nord-coréennes : utilisation de malwares npm insérés par IA, de fausses entreprises et de RAT

Des chercheurs en cybersécurité ont découvert du code malveillant dans un paquet npm, après qu'un paquet malveillant soit entré en dépendance du projet Claude Opus, le modèle de langage étendu (LLM) d'Anthropic. Le paquet en question est… Lire la suite

Des failles dans OpenClaw exposent les systèmes à des attaques par contournement de politiques.

OpenClaw, un framework open source d'agents d'IA autonomes rapidement adopté, a publié des mises à jour de sécurité critiques pour corriger trois vulnérabilités de gravité moyenne. Présentes dans les versions du package npm antérieures à 2026.4.20, ces… Lire la suite

Un nouveau kit de phishing Bluekit basé sur l'IA cible les principales plateformes via des attaques de contournement de l'authentification multifacteur.

Bluekit Phishing Kit est un nouvel outil PhaaS qui cible les principales plateformes, utilisant des techniques AiTM pour voler les données de session et contourner les protections MFA. Lire la suite

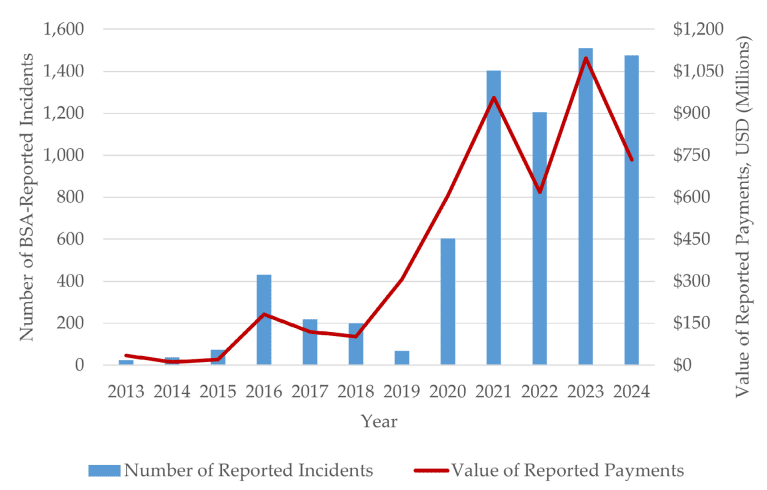

Une vague de ransomwares alimentée par l'IA a touché 7 831 victimes dans le monde.

Les attaques par rançongiciel ont connu une hausse spectaculaire en 2025, avec 7 831 victimes dans le monde. Cette forte augmentation illustre comment la cybercriminalité est devenue un écosystème hautement organisé et piloté par l’IA, où les attaquants… Lire la suite

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.