Faits marquants de la semaine

- Vimeo confirme une violation de données touchant sa base utilisateurs, déclenchée chez Anodot, son prestataire d’analytique, illustrant comment une faille chez un fournisseur peut exposer plusieurs services en aval.

- L’éditeur Checkmarx reconnaît que le groupe LAPSUS$ a exfiltré puis divulgué des données provenant de son dépôt GitHub privé, exposant des éléments sensibles de ses développements applicatifs internes.

- Le spécialiste de la sécurité ADT confirme un vol de données concernant 5,5 millions de clients, après compromission par hameçonnage vocal d’un compte Okta de connexion unique menant à son environnement Salesforce.

- Le groupe Trellix annonce une intrusion ayant permis l’accès non autorisé à une partie de son code source, l’entreprise collaborant avec des experts en investigation numérique et les forces de l’ordre pour gérer l’incident.

Les fuites visant à la fois les dépôts de code source et les bases clients continuent, touchant des acteurs clés comme des plateformes vidéo, des éditeurs de sécurité et un géant de la télésurveillance. Entre compromission de fournisseurs tiers, attaques par hameçonnage ciblant les systèmes de connexion unique et accès à des dépôts GitHub, la chaîne logicielle apparaît fragmentée et exposée sur l’ensemble de son cycle de développement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La sélection des 12 actualités à retenir cette semaine

Vimeo confirme une fuite de données après que des pirates informatiques ont accédé à sa base de données utilisateurs.

Vimeo a officiellement confirmé une fuite de données affectant sa base de données utilisateurs. L'incident de sécurité ne provient pas de Vimeo, mais d'Anodot, un fournisseur d'analyse tiers utilisé par la plateforme d'hébergement vidéo. Cet événement met… Lire la suite

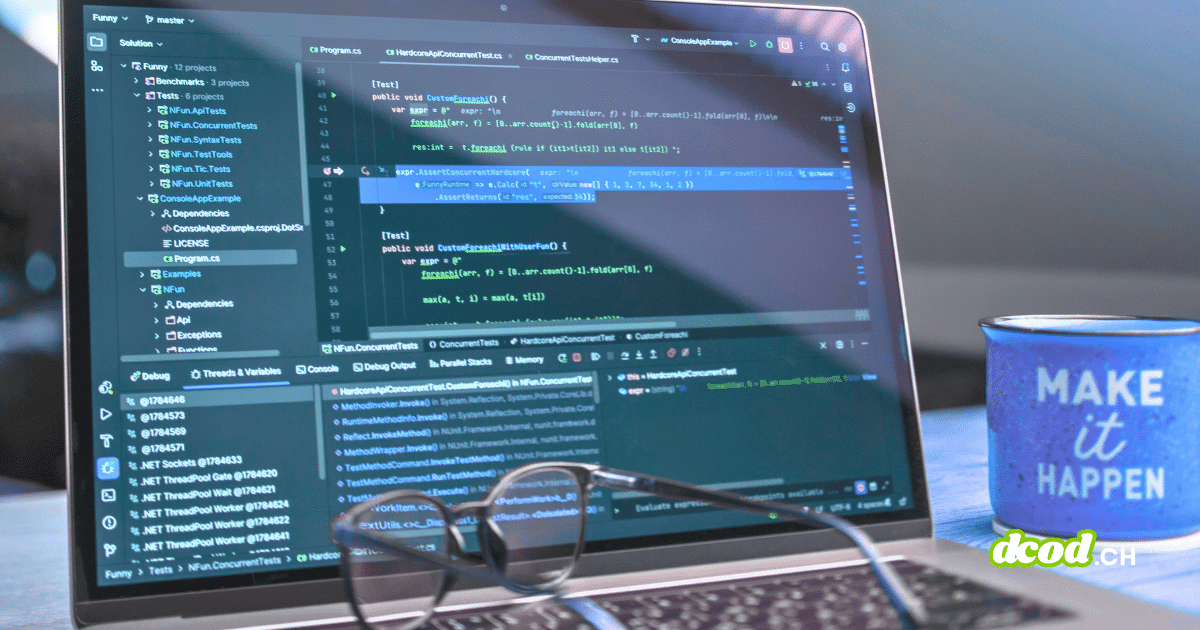

Checkmarx confirme que des pirates informatiques de LAPSUS$ ont divulgué ses données volées sur GitHub.

La société de sécurité applicative Checkmarx a confirmé que le groupe de cybercriminels LAPSUS$ avait divulgué des données volées dans son dépôt GitHub privé. […] Lire la suite

Des pirates informatiques ont obtenu les données de 5,5 millions de clients d'ADT grâce à une technique d'hameçonnage, selon un rapport.

Des millions de personnes utilisent la société de sécurité ADT pour protéger leur domicile ou leur entreprise. Pourtant, leur cybersécurité a peut-être été compromise lors de la récente et importante brèche de sécurité perpétrée par le groupe… Lire la suite

Trellix confirme une violation de code source suite à un accès non autorisé à son dépôt.

La société de cybersécurité Trellix a annoncé avoir subi une faille de sécurité ayant permis un accès non autorisé à une partie de son code source. Elle a indiqué avoir récemment identifié la compromission de son dépôt… Lire la suite

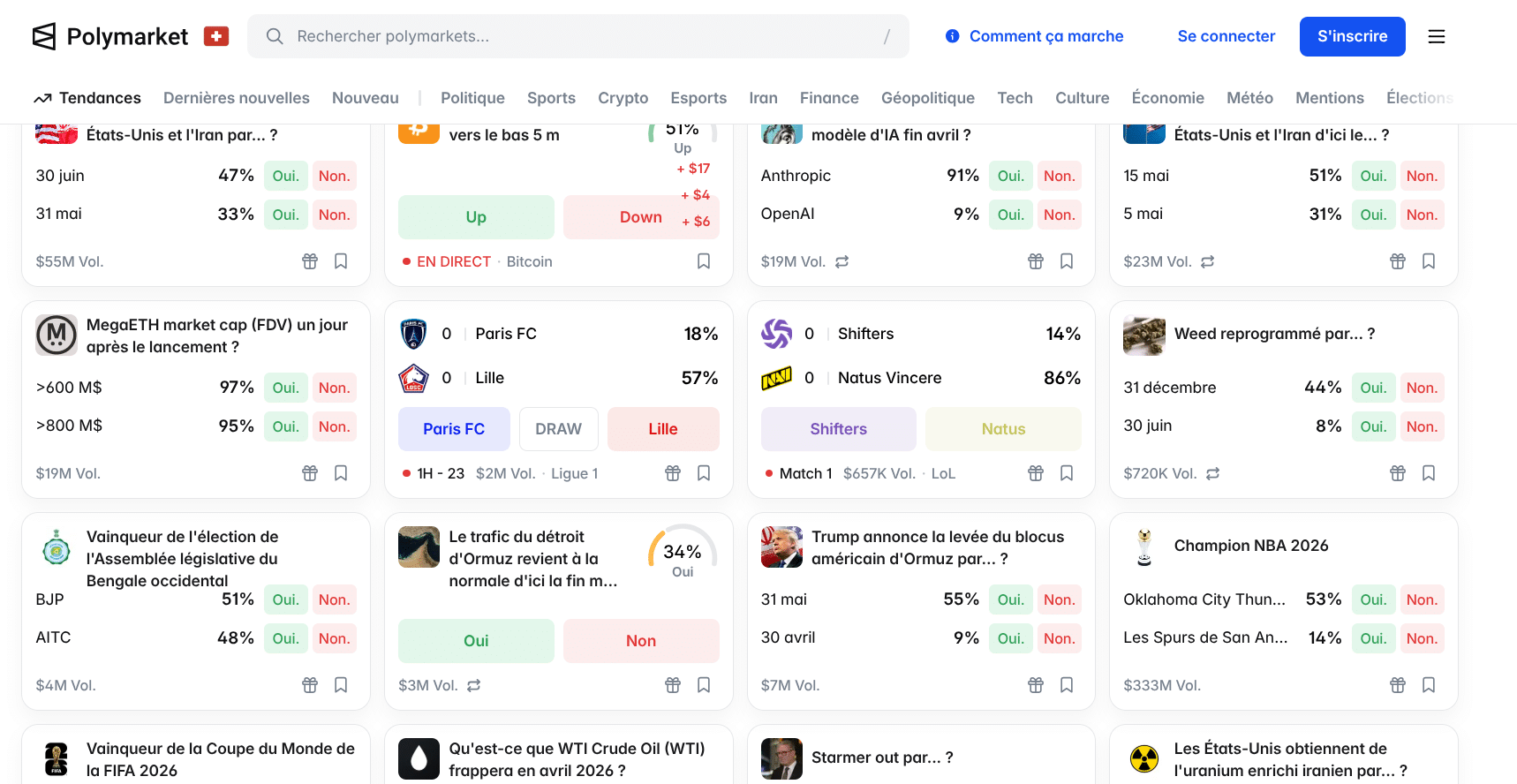

Polymarket rejette les accusations de fuite de données alors qu'un pirate informatique affirme avoir dérobé 300 000 enregistrements.

Un pirate informatique utilisant le pseudonyme « Xorcat » affirme avoir pénétré le système de Polymarket en exploitant des failles de l'API, mais des recherches suggèrent que la fuite pourrait n'être qu'un incident de récupération de données. Lire la suite

L'Union européenne propose que Google partage les données de recherche des utilisateurs avec ses concurrents en vertu de la loi sur les marchés numériques.

La Commission européenne a proposé de nouvelles règles qui pourraient contraindre Google à partager des données clés de son moteur de recherche avec les plateformes concurrentes, conformément à la loi sur les marchés numériques (DMA). Cette mesure… Lire la suite

Medtronic révèle un incident de sécurité après que ShinyHunters a affirmé avoir volé plus de 9 millions d'enregistrements

Medtronic a confirmé une intrusion dans ses systèmes informatiques après que ShinyHunters a revendiqué le vol de plus de 9 millions de dossiers. Medtronic a confirmé avoir subi une cyberattaque contre ses systèmes informatiques après que le… Lire la suite

Le géant américain de l'énergie Itron révèle une faille de sécurité

Itron a détecté un accès non autorisé à une partie de son environnement informatique le 13 avril 2026 et a immédiatement déclenché une procédure de réponse à l'incident et notifié les autorités compétentes. Itron a révélé un… Lire la suite

Le site Have I Been Pwned affirme que Pitney Bowes a été victime d'une fuite de 8,2 millions d'adresses électroniques.

Noms, numéros de téléphone et adresses postales figurent également parmi les données divulguées par Shiny Hunters. Pitney Bowes, entreprise de technologies logistiques qui fabrique des machines à affranchir pour le service postal américain, est la dernière victime… Lire la suite

L’agence d’assurance maladie de Moldavie signale une possible fuite de données suite à une cyberattaque.

L'agence a indiqué que l'incident s'était produit il y a plusieurs semaines et que les évaluations techniques révélaient un possible vol d'informations limitées. Lire la suite

Le ministère ougandais de l'Agriculture (MAAIF) victime d'une fuite de données

Le ministère ougandais de l'Agriculture, de l'Élevage et de la Pêche (MAAIF), qui gère la plateforme numérique E-Extension fournissant des services et des informations agricoles aux agriculteurs et aux agents de vulgarisation, aurait subi une fuite de… Lire la suite

30 000 comptes Facebook piratés via une campagne d’hameçonnage sur Google AppSheet

Une opération récemment découverte et liée au Vietnam utilise Google AppSheet comme relais d'hameçonnage pour diffuser des courriels frauduleux visant à compromettre des comptes Facebook. Lire la suite

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.