Posts by author

Marc Barbezat

3398 posts

Fondateur et éditeur de DCOD - Restons en contact !

Les derniers gros vols de données – 28 août 2025

Découvrez les pertes et vols de données de la semaine du 28 août 2025

Trust Valley Day 2025 : 5 ans d’innovation en cybersécurité

La Trust Valley Day fêtera ses 5 ans le 2 décembre 2025 à Genève. Une journée unique pour explorer l’avenir de la cybersécurité et s’inscrire dès maintenant.

Le Royaume-Uni abandonne sa demande d’accès aux données Apple

Apple remporte une victoire contre la demande britannique d'accès aux données chiffrées. Un recul significatif qui assure la protection des données des utilisateurs.

Un homme de 22 ans accusé d’avoir dirigé le botnet DDoS Rapper Bot

Un homme de 22 ans a été arrêté pour avoir dirigé Rapper Bot, un botnet DDoS loué à des extorqueurs en ligne.

Le top 5 des actus cybersécurité -27 août 2025

Découvrez les 5 actualités cybersécurité les plus marquantes de la semaine du 27 août 2025

eSIM : Quand vos données voyagent vers la Chine

Les eSIM peuvent faire transiter vos données par la Chine, même en voyage. Une étude révèle des risques pour la vie privée liés aux itinéraires…

Vulnérabilité ChatGPT-5 : les hackers contournent la sécurité IA

Une vulnérabilité critique dans ChatGPT-5 permet aux attaquants de contourner les mesures de sécurité avec des phrases simples.

Les dernières cyberattaques – 26 août 2025

Découvrez les principales cyberattaques repérées cette semaine du 26 août 2025

MedusaLocker recrute des pentesters pour ses cyberattaques

Le groupe MedusaLocker embauche des pentesters pour optimiser ses attaques et augmenter ses profits grâce à une expertise spécialisée.

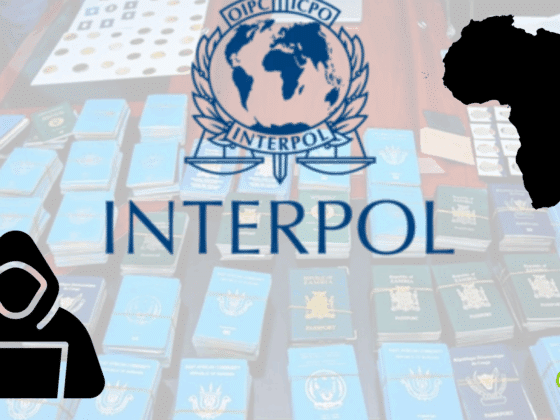

Opération Serengeti 2.0 : succès contre la cybercriminalité en Afrique

INTERPOL a coordonné une opération en Afrique arrêtant 1,209 cybercriminels. L’opération a permis de récupérer 97,4 millions USD et de démanteler 11,432 infrastructures malveillantes.