Actualités cybersécurité

1464 posts

Découvrez les actualités et tendances clés en cybersécurité : cybercrime, cyberattaques et enjeux majeurs du moment.

La veille Sécurité (21 fév 2017) – Quand la télévision vous regarde et les vagues de désinformation qui inquiètent le monde

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

Kaspersky : Retour sur les cyber-horreurs de l’année 2016

Une bonne occasion de redécouvrir les attaques super-tordues comme Adwind, Dropping elephant, ProjectSauron, ....

N’utilisez plus le verrouillage Android par dessin pour protéger vos secrets

L'ingéniosité et l'imagination des pirates n'a pas de limite et en voici encore un exemple

Les 3 forces de la blockchain au secours de la cyber-sécurité

En proposant des bases de données décentralisées et partagées, la blockchain peut ainsi être une réelle force pour la cybersécurité

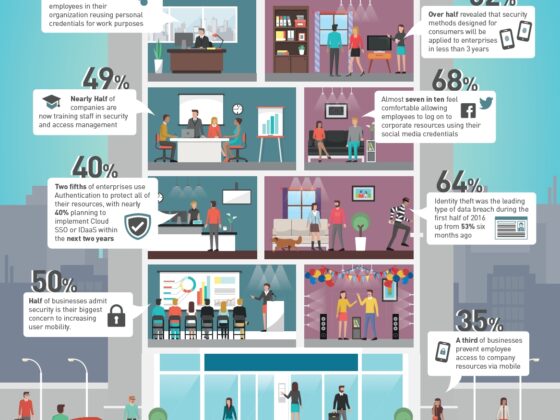

Infographie : 8 constats de sécurité face à la convergence des identités personnelles et professionnelles

Face à la vague d'identifiants et d'informations d'authentification à gérer, les risques de sécurité s'accumulent entre vie privée et professionnelle

La veille Sécurité (12 fév 2017) – les Anonymous débranchent 20% du Dark Web et la découverte d’un malware quasi-indétectable

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

ANSSI : Comment renforcer la sécurité de son système d’information en 42 mesures

L'ANSSI publie les pratiques incontournables (en 42 mesures) pour renforcer la sécurité des systèmes d’information

L’Europe au secours des données scientifiques américaines

Pourquoi des scientifiques répliquent des données en Europe en urgence avant l'arrivée du nouveau président américain?

La veille Sécurité (5 fév 2017) – Un hôtel autrichien paralysé par un ransomware et une vieille faille de 32 ans pour pirater les imprimantes à distance

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

Enisa propose de sécuriser maintenant les voitures intelligentes

Les voitures, comme beaucoup d'objets qui nous entourent, se lient maintenant de plus en plus à internet