Cyber-attaques / fraudes

734 posts

Retrouvez une sélection des actualités et tendances marquantes sur les cyberattaques et les fraudes.

Les dernières cyberattaques (1 juil 2025)

Découvrez les principales cyberattaques repérées cette semaine du 1 juillet 2025

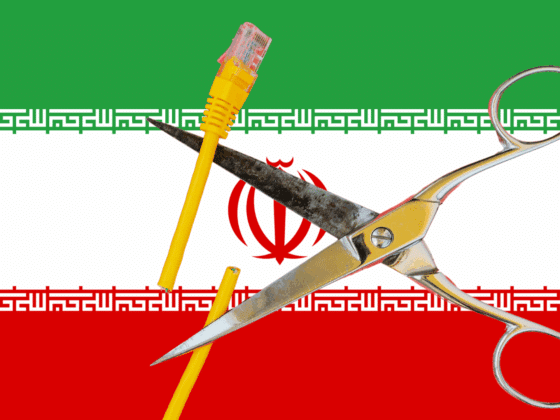

L’Iran coupe la prise d’internet pour contrer les cyberattaques

L'Iran aurait volontairement restreint l'accès à Internet pour protéger ses infrastructures critiques des cyberattaques israéliennes.

Qilin : quand les hackers paient des avocats à leurs affiliés

Le gang de ransomware Qilin professionnalise le crime en offrant une protection juridique à ses pirates. Une évolution inquiétante du modèle RaaS.

Les dernières cyberattaques (24 juin 2025)

Découvrez les principales cyberattaques repérées cette semaine du 24 juin 2025

Cyberattaque sur Nobitex : 90 millions de dollars en crypto détruits

Un groupe de hackers pro-Israël a détruit 90 millions de dollars en crypto de Nobitex, le principal échange de cryptomonnaies en Iran.

Les dernières cyberattaques (17 juin 2025)

Découvrez les principales cyberattaques repérées cette semaine du 17 juin 2025

Alerte OFCS : le phishing bancaire en deux étapes détourne la vigilance

L’OFCS alerte sur un phishing bancaire sophistiqué en deux temps, capable de détourner la vigilance et de piéger les internautes les plus prudents.

PathWiper : un redoutable malware qui cible l’Ukraine

Le malware PathWiper s’attaque aux systèmes critiques ukrainiens en utilisant un outil légitime d’administration pour effacer irrémédiablement les données.

Les dernières cyberattaques (10 juin 2025)

Découvrez les principales cyberattaques repérées cette semaine du 10 juin 2025

Eurovision 2025 : crise de confiance numérique autour du vote public

Vote contesté, soupçons de manipulation : l’Eurovision 2025 met en lumière les failles de confiance numérique dans les systèmes de vote internationaux.