Posts by tag

mot de passe

34 posts

Une base de cybercriminels laisse fuiter 184 millions de mots de passe

Une base en accès libre révèle 184 millions d’identifiants volés, confirmant l’ampleur des fuites liées aux infostealers et services MaaS.

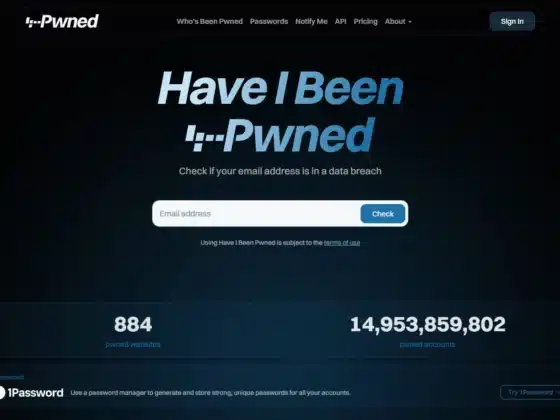

Nouvelle version de Have I Been Pwned : plus claire, plus accessible

Nouvelle interface, meilleures fonctionnalités et approche plus humaine : HIBP 2.0 renforce sa mission de vigilance face aux fuites de données.

Les gestionnaires de mots de passe, la nouvelle cible des cybercriminels

Les gestionnaires de mots de passe sont de plus en plus ciblés par les cybercriminels, avec 25 % des malwares concernés en 2025.

Les pires mots de passe en 2024 : La Suisse n’y échappe pas

Le rapport de NordPass de 2024 révèle que des mots de passe faibles comme "123456" et "password" demeurent populaires malgré les avertissements :-(

Le NIST abandonne le principe de complexité des mots de passe

Le NIST a simplifié ses directives sur les mots de passe, abandonnant la complexité, réclamant des mots de passe longs et recommandant l'authentification multifactorielle pour renforcer la sécurité.

Le fichier Word « MOT DE PASSE » d’un parlementaire suisse 😩️😢️

Un cas mis en lumière sous la coupole fédérale et il n'est donc certainement pas superflu de rappeler qu'une bonne gestion des mots de passe est une règle fondamentale en matière de cybersécurité.

Le deuxième opérateur mobile espagnol peut vous apprendre comment ne pas se faire pirater bêtement

Orange Espagne a subi une panne majeure après une cyberattaque qui a permis à une entité malveillante de s'emparer du contrôle du routage Internet. Ce cas rappelle malheureusement l'importance des mots de passe robustes.

WhatsApp va proposer de définir des mots de passe uniques pour verrouiller des conversations

WhatsApp déploie une fonctionnalité "Code Secret", offrant une protection accrue pour les conversations sensibles, masquant et sécurisant les discussions verrouillées.

Combien de temps faut-il pour pirater votre mot de passe ?

Un mot de passe court et facile à deviner peut être piraté en quelques secondes tandis qu’un mot de passe long et complexe peut prendre des années à être décrypté. Et concernant les vôtres?

L’énorme boulette d’un lycée américain lors d’un changement de mots de passe

Un prestataires IT d'un lycée américaine a fait une grosse boulette en réinitialisant le mot de passe de tous les élèves ... avec un même mot de passe!