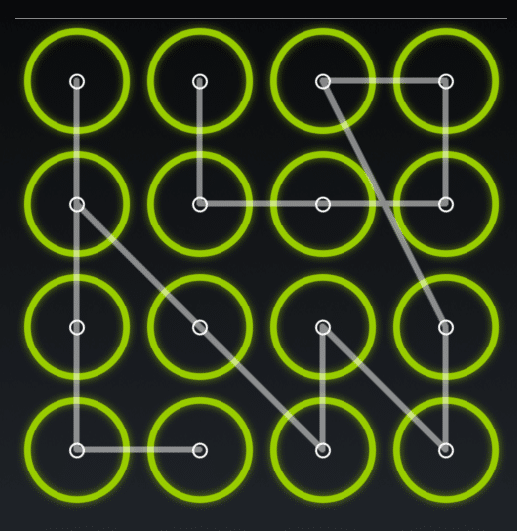

L’ingéniosité et l’imagination des pirates n’a pas de limite et en voici encore un exemple. Des chercheurs ont récemment réussi à démontrer l’efficacité de leur attaque avec 215 utilisateurs et où leur méthode a permis de cracker 95% des dessins Android en cinq tentatives.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’attaque ne nécessite pas des images de l’écran lui-même mais elle analyse à distance les mouvements de la main de l’utilisateur. L’algorithme suit les mouvements du doigt et reconstruit le motif de verrouillage. Reste maintenant à adopter le même principe de prévention que sur un terminal de paiement et cacher toute saisie du code d’authentification.

Don’t use Android pattern lock to protect secrets, researchers warn

Researchers show how an attacker can crack your Android pattern lock from a distance and that complex patterns are the easiest to identify.

source de l’image : blogspot urdusecurity

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.