En août dernier, le gestionnaire de mots de passe LastPass avait annoncé avoir subi une intrusion dans son réseau. Son communiqué de presse mentionnait alors:

Une partie non autorisée a eu accès à certaines parties de l’environnement de développement de LastPass par le biais d’un seul compte de développeur compromis.

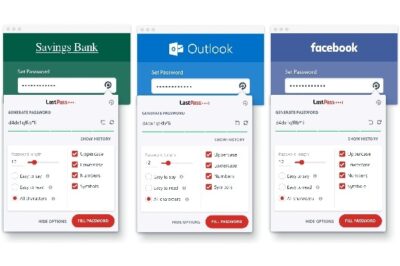

LastPass

A ce moment, LastPass indiquait n’avoir aucune évidence que cet incident ait impliqué un accès aux données des clients ou à des coffres de mots de passe cryptés.

Malheureusement, les dernières nouvelles de LastPass ont montré que les criminels avaient utilisé les informations obtenues lors de l’incident d’août 2022 pour accéder à nettement plus d’informations qu’initialement annoncé.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’acteur de la menace a copié des informations à partir de la sauvegarde qui contenait des informations de base sur les comptes des clients et des métadonnées connexes, notamment les noms des entreprises, les noms des utilisateurs finaux, les adresses de facturation, les adresses électroniques, les numéros de téléphone et les adresses IP à partir desquelles les clients accédaient au service LastPass.

LastPass

Bref, même si les données essentielles des mots de passe sont chiffrées, beaucoup d’autres données sensibles, comme les références des sites web, sont néanmoins déjà perdues à jamais dans la nature.

Si la probabilité de casser un mot de passe maître par une attaque par force brute semble réduite, la mesure minimale de précaution serait néanmoins de le changer … ainsi que les mots de passe du coffre-fort, histoire de laisser le moins de chance possible à ces acteurs malveillants.

Cet incident ne doit pas remettre en question l’utilité des coffres de mots de passe et ne pas négliger l’importance d’activer l’authentification forte sur les sites la proposant.

Mise à jour de décembre 2022 sur les incidents de sécurité – LastPass – Le blog LastPass

Veuillez vous référer au dernier article pour des informations mises à jour.nbs[..]

LastPass piraté, les données clients affectées – Le Monde Informatique

Début décembre, le spécialiste en gestion des mots de passe a essuyé un incident de sécurité lié au premier où des données clients et confirme que les données de ses utilisateurs ont été touchées. Une situation qui intervient quelques mois après une précédente violation de données.

LastPass a révélé que des coffres-forts de mots de passe cryptés ont été volés

La violation de données subie par LastPass en août 2022 pourrait avoir été plus grave qu’on ne le pensait auparavant.

Inutile de dire que certains proposent également d’abandonner ce service comme ci-après

Oui, il est temps d’abandonner LastPass

La dernière violation de données du gestionnaire de mots de passe est si préoccupante que les utilisateurs doivent prendre des mesures immédiates pour se protéger.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.

1 commentaire

La critique s’amplifie contre LastPass suite à ce piratage comme ici dans ces articles:

> https://palant.info/2022/12/26/whats-in-a-pr-statement-lastpass-breach-explained/

> https://www.01net.com/actualites/mensonges-ehontes-chiffrement-de-merde-lastpass-est-violemment-critique-pour-ses-declarations-et-sa-securite.html

Commentaires désactivés.