Voici le rapport de veille de la semaine faisant le tour des actualités les plus intéressantes. Certaines d’entre elles seront développées dans les prochains articles. Bonne lecture et merci pour le café 😉

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

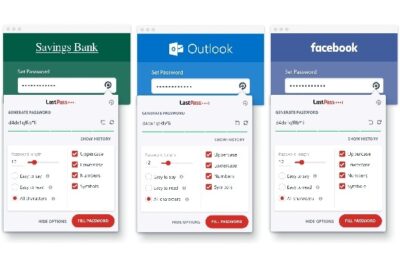

LastPass a été piraté, les données des clients ont été compromises

Début décembre, le spécialiste en gestion des mots de passe a essuyé un incident de sécurité lié au premier où des données clients et confirme que les données de ses utilisateurs ont été touchées. Une situation qui intervient quelques mois après une précédente violation de données.

400 millions de données d’abonnés Twitter seraient en vente

Intrusion, Hacking et Pare-feu : Un pirate affirme avoir obtenu les informations personnelles de 400 millions d’abonnés.

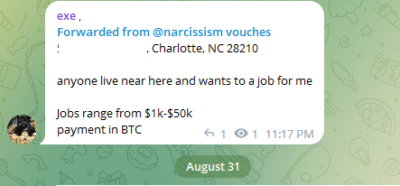

Des pirates informatiques russes du groupe Killnet revendiquent le vol de données d’agents du FBI.

Sur Telegram, les hackers de Killnet ont divulgué un fichier texte montrant les identifiants de connexion de 10 000 individus qu’ils affirment être des agents du FBI.

« Nous étions autorisés à être abattus » : appels interceptés des forces russes.

Les appels entre les soldats russes et leurs proches – espionnés par l’Ukraine – révèlent la réalité de la guerre pour les forces du Kremlin.

Des dispositifs de capture biométrique militaires américains chargés de données ont été vendus sur eBay.

Des pirates ont trouvé des scans d’iris, empreintes digitales et photos de plus de 2 600 personnes sur d’anciens équipements militaires achetés sur eBay, et utilisés pour la dernière fois en Afghanistan.

Des pirates informatiques russes ont tenté de pirater une entreprise de raffinage de pétrole dans un pays de l’OTAN, selon des chercheurs.

Le groupe de piratage russe Trident Ursa est principalement connu pour ses campagnes de phishing ciblant des organisations dans les États membres de l’OTAN.

Des « hackers russes » aident deux hommes de New York à manipuler le système de taxis de l’aéroport JFK.

Les autorités affirment que l’opération impliquait des logiciels malveillants chargés sur les ordinateurs du système, un accès Wi-Fi non autorisé et du matériel volé.

Le personnel informatique albanais inculpé de négligence suite à une cyberattaque.

TIRANA, Albanie (AP) – Les procureurs albanais ont demandé mercredi la mise en résidence surveillée de cinq fonctionnaires qu’ils accusent de ne pas avoir protégé le pays contre une cyberattaque menée par des pirates informatiques présumés iraniens.

Caméras Ring piratées utilisées pour enregistrer des victimes de swatting – Krebs on Security

Deux hommes américains ont été inculpés pour avoir piraté les caméras de sécurité domestique Ring d’une douzaine de personnes au hasard, puis les avoir « swattées » – en signalant faussement un incident violent à l’adresse de la cible pour piéger la police locale et l’amener à intervenir avec…

Les attaques cyber appelées à devenir « non assurables », déclare le chef de Zurich.

Les cyberattaques, plutôt que les catastrophes naturelles, deviendront « non assurables » à mesure que les perturbations causées par les piratages continueront de croître.

Non, ChatGPT ne peut pas créer de cyberattaque.

Des chercheurs de Checkpoint ont démontré qu’il est relativement aisé de créer un flux d’exécution complet à l’aide de ChatGPT.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.

1 commentaire

Commentaires désactivés.