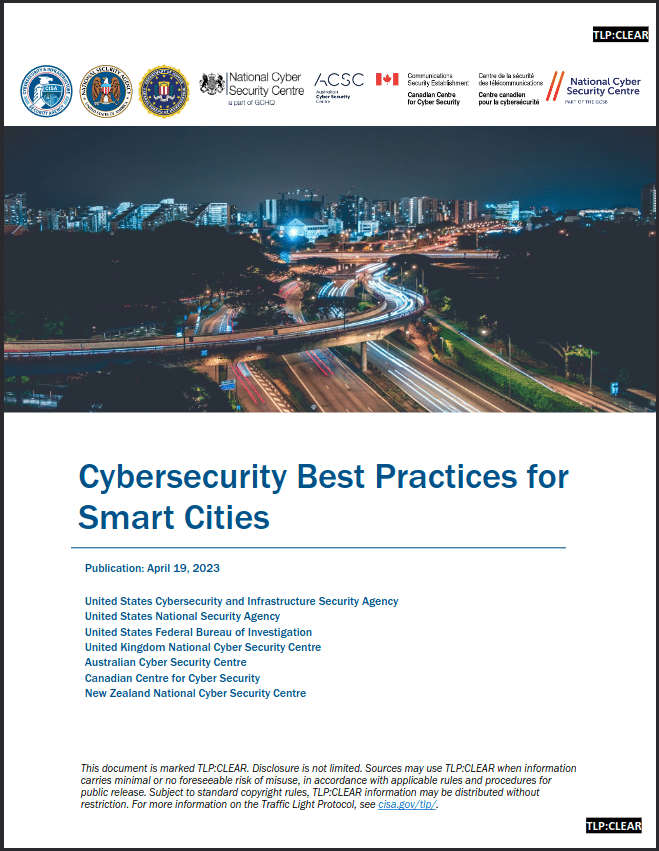

Plusieurs agences gouvernementales ont publié ensemble des directives de cybersécurité pour les villes intelligentes afin de protéger les données sensibles et les infrastructures critiques.

Cybersecurity Best Practices for Smart Cities a été publié par le National Cyber Security Centre (NCSC) du Royaume-Uni, la Cybersecurity and Infrastructure Security Agency (CISA) des États-Unis et leurs équivalents au Canada, en Australie et en Nouvelle-Zélande.

Les villes intelligentes sont bien sûr vulnérables aux cyberattaques qui peuvent compromettre la sécurité des données mais aussi la sécurité publique.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les directives recommandent plusieurs meilleures pratiques de cybersécurité, notamment la mise en œuvre de systèmes de sécurité robustes, la formation du personnel et la mise en place de plans de réponse aux incidents.

Pour en savoir plus

Les agences gouvernementales publient un plan pour des villes intelligentes sécurisées

Le NCSC et le CISA veulent équilibrer connectivité et résilience

(Re)découvrez également:

Gouvernements et compagnies doivent collaborer face à des cyber-menaces qui les dépassent #WEF #Suisse

La cybersécurité sera au menu principal de la 48e réunion annuelle du Forum économique mondial qui se tiendra du 23 au 26 janvier à Davos en Suisse

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.