Les codes malveillants et les attaques ransomware restent les menaces les plus perfides du moment dans un monde où les criminels ne cessent d’améliorer leurs modèles économiques.

Un nouveau rapport sur des cyberattaques après l’IOCTA

Suite à l’Évaluation de la cybercriminalité organisée sur Internet (IOCTA) 2023, Europol vient de publier le rapport complémentaire intitulé « Attaques cybernétiques : l’apogée du crime en tant que service ».

Ce nouveau document examine l’évolution des cyberattaques, en abordant les nouvelles méthodologies et les menaces telles qu’observées par les analystes opérationnels d’Europol. Il décrit également les types de structures criminelles derrière les cyberattaques et comment ces groupes de plus en plus professionnalisés exploitent les changements géopolitiques pour mener à bien leurs opérations.

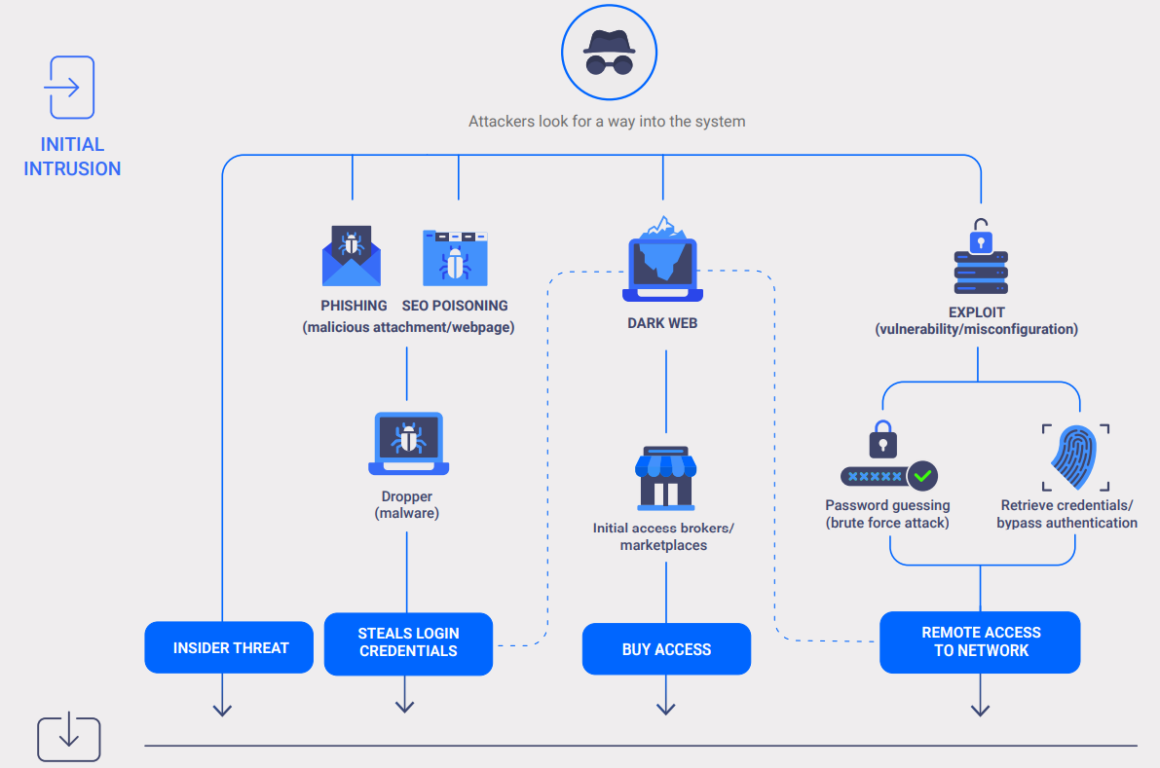

Dans cette analyse, 4 chemins initiaux d’attaque sont clairement identifiés:

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

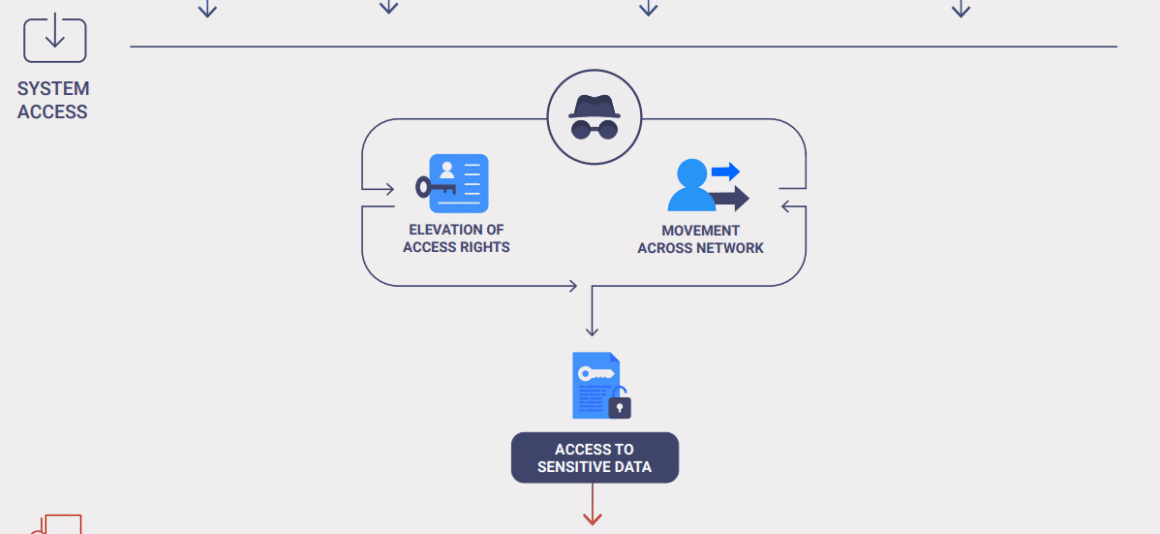

L’étape suivante consiste ensuite à passer par des mouvements latéraux et des élévations de privilèges pour arriver aux données les plus intéressantes

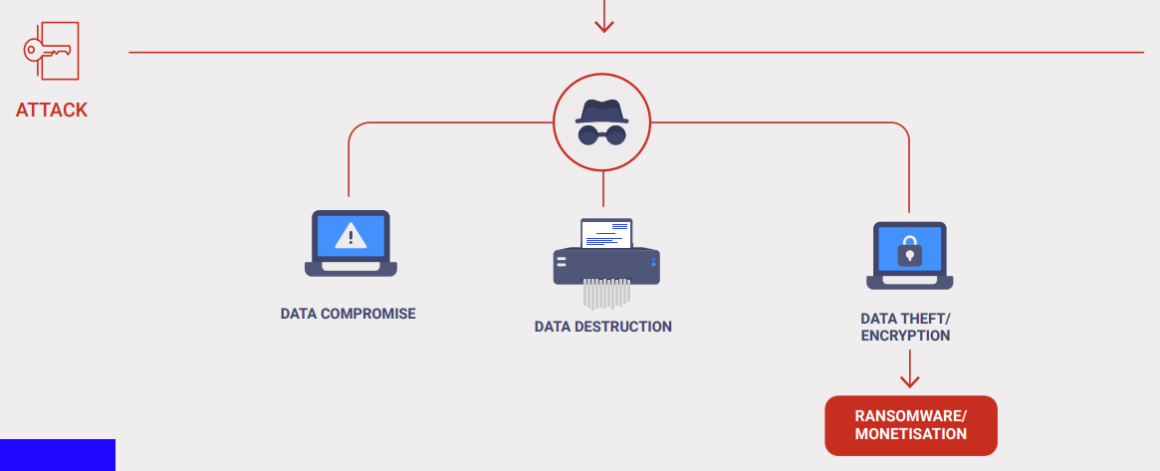

Avant d’arriver finalement à l’étape pure de l’attaque:

Pourquoi est-ce intéressant?

Les principales conclusions de ce rapport confirment les tendances générales qui émergent des gangs de cybercriminels et leurs tactiques d’attaque comme le relève Europol:

- Les cyberattaques basées sur les logiciels malveillants demeurent la menace la plus importante ;

- Les programmes d’affiliation de rançongiciels sont devenus la principale forme d’organisation commerciale des groupes de rançongiciels ;

- Les emails d’hameçonnage contenant des logiciels malveillants, le brute forcing du protocole Remote Desktop Protocol (RDP) et l’exploitation des vulnérabilités des réseaux privés virtuels (VPN) sont les tactiques d’intrusion les plus courantes ;

- La guerre d’agression russe contre l’Ukraine a entraîné une augmentation significative des attaques par déni de service distribué (DDoS) contre les cibles de l’UE ;

- Les courtiers d’accès initial (CAI – Initial Access Brokers), les distributeurs de charge utile en tant que service et les développeurs de chiffreurs sont des facilitateurs clés utilisés dans l’exécution des cyber-attaques ;

- La guerre d’agression contre l’Ukraine et la politique interne de la Russie ont poussé les cybercriminels à se déplacer vers d’autres juridictions.

Pour en savoir plus

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.