La menace croissante du rançongiciel Phobos, sans outil de déchiffrement, inquiète, entraînant une réponse inter-agences en cybersécurité aux États-Unis.

Il devrait être inutile de rappeler que, dans un monde de plus en plus connecté, la menace d’attaques cybernétiques telles que les rançongiciels est en constante augmentation. Néanmoins, comme vient de le rappeler l’agence américaine CISA, cela est particulièrement préoccupant quand on considère la sophistication de variantes de rançongiciels comme Phobos, qui ont évolué vers un modèle de service — le rançongiciel en tant que service (RaaS), élargissant ainsi le potentiel de perturbations à grande échelle et offrant des outils cybercriminels même à ceux ayant des connaissances techniques limitées.

Le rançongiciel Phobos, qui est sur le radar des agences de cybersécurité depuis 2019, s’est avéré être devenu une menace redoutable. Des attaques ont été systématiquement enregistrées, en particulier contre les agences gouvernementales américaines. Ces attaques, souvent soigneusement orchestrées, ont pénétré divers secteurs, allant des administrations municipales et départementales aux services d’urgence, aux institutions éducatives et aux entités de soins de santé publiques.

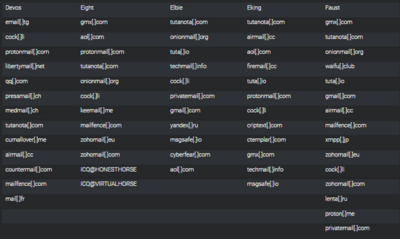

Pour mieux les contrer, les agences du Bureau Fédéral d’Enquête (FBI), de l’Agence de Cybersécurité et de Sécurité des Infrastructures (CISA) et du Centre d’Analyse et de Partage d’Informations Multi-États (MS-ISAC) viennent de publier un nouveau set d’informations concernant les tactiques, techniques et procédures (TTP) ainsi que les indicateurs de compromission (IOC) liés au rançongiciel Phobos.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les efforts collaboratifs entre les agences et le partage de connaissances et de stratégies rappellent l’importance d’une approche collective en matière de cybersécurité.

Qu’est-ce que Phobos ?

Selon l’article ci-dessous rédigé par l’éditeur de sécurité Avast, Phobos, du nom du dieu grec de la peur, est un type de ransomware dont la structure et l’approche sont étroitement liées à deux autres types de virus notoires, Crysis et Dharma. Crysis a été identifié pour la première fois en 2016 et s’est généralisé lorsque son code source a été publié en ligne. Suite à la création des clés de déchiffrement pour Crysis, les cybercriminels ont mis à jour son code pour créer Dharma. De la même façon, lorsque des outils de déchiffrement ont été développés pour contrer Dharma, le ransomware a de nouveau évolué. Cette version 2018 est connue sous le nom de Phobos.

Si Dharma et Phobos sont très similaires en termes de code et très répandus en raison de leur simplicité, une différence majeure subsiste : début 2022, il n’existe toujours pas d’outil de déchiffrement pour Phobos.

Pour en savoir plus

#StopRansomware : le ransomware Phobos | CISSA

Le Federal Bureau of Investigation (FBI), la Cybersecurity and Infrastructure Security Agency (CISA) et le Multi-State Information Sharing and Analysis Center (MS-ISAC) publient ce CSA conjoint, afin de diffuser les TTP et les IOC connus associés aux variantes du ransomware Phobos observées aussi récemment qu’en février 2024, selon des rapports open source. Phobos est structuré comme un modèle de ransomware en tant que service (RaaS).

Une plongée en profondeur dans le ransomware Phobos, récemment déployé par le groupe 8Base

Cisco Talos a récemment observé une augmentation de l’activité menée par 8Base, un groupe de ransomware qui utilise une variante du ransomware Phobos et d’autres outils accessibles au public pour faciliter ses opérations.

Qu’est-ce que le ransomware Phobos ? | Avast Business

Identifiez et supprimez le ransomware Phobos avant qu’il ne menace votre entreprise. Découvrez son histoire et sa relation avec Dharma.

(Re)découvrez également:

Qui est LockBit cet acteur majeur de la menace des ransomwares ?

Plongez dans les détails fournis par l’agence CISA pour mieux comprendre le ransomware LockBit qui a dominé le paysage des cyberattaques en 2022 et continue de menacer les organisations du monde entier aujourd’hui

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.