Recevez les nouveaux articles DCOD directement sur Telegram.

🔔 S’abonner au canal DCODVoici le rapport de veille mettant en lumière les vulnérabilités les plus critiques découvertes la semaine passée. Ce rapport est une ressource très utile pour tous les professionnels et dirigeants préoccupés par les menaces actuelles et les évolutions technologiques dans le domaine de la sécurité numérique. Chaque semaine, LeDécodeur scrute minutieusement les dernières actualités, analyses et incidents notables pour fournir une vue d’ensemble claire et détaillée des événements qui ont marqué le secteur.

LeDécodeur tire parti de la puissance de l’intelligence artificielle pour faciliter la rédaction et la traduction en français des résumés. Cependant, il est essentiel de souligner que toute la sélection, l’analyse et la revue de ces informations sont réalisées par un véritable cerveau humain. Cette veille n’est pas le résultat d’un traitement automatique.

Que vous soyez un dirigeant, un responsable de sécurité RSSI ou un spécialiste cybersécurité, ce rapport est conçu pour vous tenir rapidement informés des tendances émergentes, des vulnérabilités découvertes et des stratégies de défense les plus efficaces. Plongez dès maintenant dans les moments clés de la semaine passée et bonne lecture!

Les vulnérabilités de la semaine

Telegram renforce sa modération après l’arrestation de Pavel Durov

Suite à l’arrestation de son fondateur Pavel Durov en France, Telegram a discrètement modifié sa politique de modération. Initialement perçue comme une plateforme favorisant la confidentialité, l’application est désormais contrainte de mieux réguler les contenus illégaux, notamment en réponse aux critiques des autorités françaises. Pavel Durov a défendu la transparence de la plateforme tout en reconnaissant la nécessité d’améliorer la modération avec une communauté croissante de 950 millions d’utilisateurs.

Un réseau Wi-Fi pirate basé sur Starlink à bord d’un navire de guerre de l’US Navy

Un scandale récent révèle que des officiers de la marine américaine ont installé un réseau Wi-Fi non autorisé utilisant une antenne Starlink à bord d’un navire de guerre, le USS Manchester. Cette installation, faite à des fins personnelles pour visionner des films et accéder à internet, a compromis la sécurité du navire et de son équipage. L’enquête a révélé que cette initiative, menée par un officier supérieur, violait plusieurs protocoles de sécurité essentiels de la marine.

Offrez un café pour soutenir cette veille indépendante.

☕ Je soutiens DCOD

Zyxel corrige des vulnérabilités critiques dans ses routeurs d’entreprise

Zyxel a récemment publié des correctifs pour une série de vulnérabilités affectant plusieurs de ses produits réseau. La plus grave d’entre elles permet à un attaquant non authentifié d’exécuter des commandes système à distance en envoyant un cookie spécialement conçu à l’appareil vulnérable. En plus de cette faille critique, sept autres vulnérabilités, avec des scores de gravité allant jusqu’à 8.1, ont été découvertes, affectant des firewalls et des routeurs.

YubiKey vulnérable à une attaque par canal auxiliaire

Une vulnérabilité critique a été découverte dans les dispositifs YubiKey, affectant certains modèles, notamment ceux de la série YubiKey 5. Baptisée « Eucleak », cette faille permettrait à un attaquant ayant un accès physique à l’appareil de cloner la clé de sécurité via une attaque par canal auxiliaire. L’exploitation repose sur l’observation des émissions électromagnétiques pendant le processus cryptographique, ce qui permettrait de récupérer une clé privée ECDSA utilisée pour l’authentification FIDO.

Cisco corrige des vulnérabilités critiques dans Smart Licensing Utility

Cisco a récemment publié des correctifs pour plusieurs vulnérabilités, dont deux d’une gravité critique affectant le Smart Licensing Utility. Ces failles permettent à des attaquants distants non authentifiés d’accéder à des informations sensibles ou d’obtenir des privilèges administratifs sur les systèmes concernés.

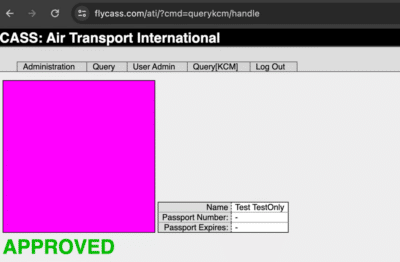

Vulnérabilité critique dans les systèmes de sécurité aérienne permet de contourner les contrôles

Une vulnérabilité dans le système FlyCASS, utilisé par certaines compagnies aériennes pour gérer les programmes de sécurité Known Crewmember (KCM) et Cockpit Access Security System (CASS), a permis à des chercheurs de contourner les vérifications de sécurité dans les aéroports. En exploitant une faille SQL injection, les chercheurs ont obtenu un accès administrateur et pu ajouter des utilisateurs fictifs, leur permettant ainsi de sauter les contrôles de sécurité et d’accéder aux cockpits des avions. Le problème a depuis été corrigé.

Une faille critique dans le plugin LiteSpeed Cache expose 6 millions de sites WordPress à des attaques

Une vulnérabilité critique a été découverte dans le plugin LiteSpeed Cache, utilisé par plus de 6 millions de sites WordPress pour améliorer la performance. Cette faille permet à des attaquants non authentifiés de prendre le contrôle des comptes d’utilisateurs connectés, y compris les administrateurs, en exploitant des cookies de session enregistrés dans les fichiers de logs de débogage.

Veeam corrige une faille critique RCE dans Backup & Replication

Veeam a publié une mise à jour de sécurité pour corriger une vulnérabilité critique dans son logiciel Backup & Replication, qui permettait une exécution de code à distance sans authentification préalable. Cette faille, avec un score CVSS de 9.8, pourrait être exploitée pour prendre le contrôle total d’un système, rendant les infrastructures de sauvegarde vulnérables aux attaques, notamment aux ransomwares.

SonicWall corrige une faille critique dans SonicOS

SonicWall a récemment publié un correctif pour une vulnérabilité critique affectant ses firewalls fonctionnant sous SonicOS. Cette faille, avec un score CVSS de 9.3, est une erreur de contrôle d’accès qui pourrait permettre à des attaquants de contourner les protections, d’accéder à des ressources sensibles ou même de provoquer un crash du pare-feu.

Une énorme faille de sécurité sur les Pixel a été corrigée

Google a publié un correctif de sécurité pour résoudre une faille critique touchant les smartphones Pixel. Cette vulnérabilité permettait une élévation de privilèges, permettant potentiellement aux attaquants de prendre le contrôle de l’appareil. La faille nécessitait un accès physique à l’appareil pour être exploitée, mais sa gravité résidait dans la possibilité de compromettre le système au niveau du processus de réinitialisation d’usine. Les modèles Pixel concernés incluent le Pixel 6, Pixel 7, ainsi que les plus récents Pixel 8.

💡 Ne manquez plus l'essentiel

Recevez les analyses et tendances cybersécurité directement dans votre boîte mail.

💡 Note : Certaines images ou extraits présents dans cet article proviennent de sources externes citées à des fins d’illustration ou de veille. Ce site est indépendant et à but non lucratif. 👉 En savoir plus sur notre cadre d’utilisation.

Vous appréciez nos analyses ?

Soutenez DCOD en offrant un café ☕